Настройка DMZ на роутере

Роутеры позволяют добавить в DMZ только одно устройство. Роутер должен получать «белый» IP-адрес. Только в этом случае будет возможен доступ к нему из глобальной сети. Информацию об этом можно получить у вашего интернет провайдера. Некоторые провайдеры бесплатно выдают внешний IP-адрес, но зачастую за эту услугу требуется дополнительная плата.

Установка статического IP-адреса

Добавить в DMZ можно только компьютер, имеющий статический IP-адрес. Поэтому первым делом меняем его. Для этого открываем свойства сетевого подключения и в настройках TCP/IP прописываем статический IP-адрес в диапазоне адресов вашей сети. Например, если у вашего роутера IP 192.168.0.1, то для компьютера можно указать 192.168.0.10. Маска подсети стандартная – 255.255.255.0. А в поле «Шлюз» нужно указать адрес вашего роутера.

Следует обратить внимание, что IP-адрес, заданный компьютеру не должен быть в диапазоне адресов, раздаваемых DHCP сервером. На этом настройка компьютера завершена и можно переходить к настройкам роутера

На этом настройка компьютера завершена и можно переходить к настройкам роутера.

Настройка роутера

Первым делом DMZ на роутере нужно включить, поскольку по умолчанию она всегда отключена.

Находим соответствующий пункт меню в веб-интерфейсе устройства:

- На роутерах Asus нужная вкладка так и называется – DMZ.

- На роутерах TP-Link откройте пункт «Переадресация», а в нём будет подпункт DMZ.

- У D-Link ищите пункт «Межсетевой экран».

В любом случае на вкладке настроек нужно поставить галочку в поле «Включить». А рядом найти поле, которое называется «Адрес узла DMZ» или «Адрес видимой станции» (в зависимости от модели роутера могут быть другие варианты). В это поле вписываем статический адрес компьютера или другого устройства, которое нужно добавить в DMZ. В нашем случае это 192.168.0.10.

Сохраните настройки и перезапустите роутер. На этом всё: все порты на выбранном ПК открыты. Любая программа, которая использует входящие подключения, будет думать, что выходит в сеть напрямую. Все остальные программы будут работать в штатном режиме.

Ниже приведен пример настройки маршрутизатора с англоязычным интерфейсом.

Создание DMZ удобный способ упростить работу нужных программ, однако следует иметь в виду, что открытый доступ к ПК повышает риски сетевых атак и заражения вирусами.

Поэтому на устройстве, используемом в качестве узла DMZ, нужно обязательно установить файервол и антивирусную программу.

- https://hobbyits.com/chto-takoe-dmz-v-routere-i-kak-nastroit-demilitarizovannuyu-zonu/

- http://ithelp21.ru/probros-portov-zyxel-router/

- https://naseti.com/o-routerah/dmz.html

Информационные технологии

TP-Link TL-WR941ND — это дешевый WiFi-роутер с хороший производительностью. Аппаратных ревизий роутера на текущий момент выпущено аж 6 штук. Cердце маршрутизатора всех версиях — микропроцессор Atheros AR9132-BC1E 400 МГц. Кстати, вточности такой же устанавливается на гигабитного старшего брата — TP-Link TL-WR1043ND.

Объем оперативки RAM 32MB, Flash-памяти — 4MB (на первой версии было 8MB). Для дешево маршрутизатора в ценовом спектре до 2000 рублей это отлично. В плане беспроводной сети тоже все смотрится очень убедительно — 3 антенны WiFi в режиме MIMO по 5 dBi. Проще говоря, заморочек с беспроводной сетью в стандартных критериях не должно быть в принципе.

Но без ложки дегтя не обошлось — все попортила программная внутренность роутера. Юзеры нередко сетуют на повторяющиеся зависания роутера, а так же на трудности с IPTV. Обновление прошивки заморочек не решает. Так же часты жалобы на блок питания. Хотя он у TL-WR941ND импульсный, но некие юзеры сетуют на то, что при скачках напряжения роутер может скинуть опции.

Разглядим подробнее процесс опции роутера TP-Link TL-WR941ND под главных русских провайдеров.

Базисная настройка TL-WR941ND

Айпишник роутера в локальной сети стандартный для TP-Link — 192.168.1.1, адресок веб-интерфейса: http://192.168.1.1, логин admin и пароль по дефлоту — admin. Веб-интерфейс обыденный для TP-Link:

Настройку роутера TP-Link через Quick Setup я уже описывал тут — ссылка. В этой статье я рассмотрю чуток более продвинутый вариант опции, хотя ничего сложного в нем нет полностью. Открываем раздел Network -> WAN. В руссифицированом интерфейсе это будет раздел Сеть -> WAN.

Настройка TP-Link TL-WR941ND для Ростелеком, ТТК и Дом.ру

При настройке TL-WR941ND для большинства филиалов Ростелеком и ТТК, а так же для Дом.ру параметру WAN Connection Type избираем значение PPPoE/Russian PPPoE. Ниже прописываем логин и пароль, выданные при подключении. Второе соединение — Secondary Connection в случае PPPoE обычно не употребляется — ставим Disabled.Wan Connection Mode выставляем Connect automatically.

Жмем Save.

Настройка TP-Link TL-WR941ND для Билайн

Для подключения к Билайн тип WAN подключения — WAN Connection Type — необходимо избрать L2TP/Russian L2TP. В поля User Name и Password прописываем номер лицевого счета и пароль, выданный при подключении.

Ниже ставим галочку Dynamic IP (Динамический IP).В поле Server IP Address Name прописываем адресок vpn-сервера Билайн — tp.internet.beeline.ru.WAN Connection Mode выставляем в значение Connect Automatically.

Жмем кнопку Save.

Настройка WiFi на TP-Link TL-WR941ND

Для опции беспроводной сети на TL-WR941ND нужно зайти в раздел Wireless (Беспроводная сеть) -> Wireless Settings (Опции беспроводной сети):

В поле Wireles Network Name прописываем идентификатор создаваемой беспроводной сети, т.н. SSID — хоть какое слово на британском либо транслите. Region — Russia, режим работы WiFi-модуля — Mode — 11 bgn mixed. Нажимаем кнопку Save.

Перебегаем в раздел Wireless security (Безопасность беспроводной сети):

Тип спецификации избираем WPA/WPA2-Personal. В перечне Version лучше избрать WPA2-PSK. Если у Вас в сети употребляются разные мобильные устройства с WiFi, тогда ничего не меняем и оставляем Automatic. В поле PSK Password прописываем ключ безопасности создаваемой беспроводной сети

Им может быть неважно какая буквенная либо цифирная последовательность не короче 8 знаков. Жмем кнопку Save

Проброс порта на TP-Link TL-WR941ND

Для того, чтоб пробросить порт на роутере TP-Link TL-WR941ND, Вам нужно зайти в раздел Forwarding (Переадресация) -> Virtual Servers (Виртуальные сервера):

Жмем кнопку Add New (Добавить Новейшую). Раскроется вот такая вкладка:

Заполняем поля последующим образом: Service Port (Порт сервиса) — вводим порт либо спектр портов, которые нужно открыть. В поле IP Address вводим Айпишник компьютера в локальной сети, для которого прокидываем порт. В выпадающем перечне Protocol нужно избрать применяемый протокол — TCP, UDP либо хоть какой тип — ALL. Status должен быть Enabled. Жмем кнопку Save.

Настройка DMZ на TP-Link TL-WR941ND

Для опции Демилитаризованной Зоны DMZ на роутере TP-Link TL-WR941ND, Вам нужно зайти в раздел Forwarding (Переадресация) -> DMZ:

Состояние текущей Демилитаризованной Зоны ставим Enable, а в поле DMZ Host IP Address вводим адресок компьютера, который желаем вывести в Демилитаризованную Зону DMZ. Жмем кнопку Save.

Что такое DMZ в роутере, для чего нужна, как правильно настроить

Всем привет! Сегодня мы поговорим про DMZ: что это в роутере, для чего функция нужна и как её настроить на разных маршрутизаторах. Чтобы не грузить вас тяжелыми понятиями, я лучше расскажу на примере – так будет проще понять. Представим себе, что у вас дома есть камера видеонаблюдения, которая подключена к сети маршрутизатора. Аналогично к ней же подключены все компьютеры, ноутбуки и другие сетевые устройства из дома.

Теперь представим, что вы хотите уехать в отпуск и при этом из интернета иметь доступ к камере, чтобы следить за тем, что происходит у вас в квартире или доме. Конечно, для этого нужно пробрасывать порт в настройках маршрутизатор, и чаще всего используется 80 или 8080 порты. Но что если данные порты уже используются в сети?

В таком случае можно попробовать поиграть с настройками Firewall, но можно сделать куда проще и настроить DMZ в роутере. Тогда в DMZ-host добавляется IP адрес камеры, и она становится доступной из интернета. При этом остальная локальная сеть все также остается закрытой, а вот все устройства добавленные в DMZ как раз остаются общедоступными.

Я думаю, теперь куда понятнее, что такое DMZ хост в роутере. DMZ или DeMilitarized Zone – это выделенный участок локальной сети, к которой открыт доступ для внешнего доступа. Не нужно путать данный сегмент с гостевой сетью, так как при данной функции идет доступ как из интернета, так и из локальной среды. Также для данной сети сразу открываются все возможные порты, поэтому все такие устройства должны сами отвечать за безопасность. Как вариант нужно хотя бы установить логин и пароль для камеры.

Создание DMZ и проброс портов

Прошу прощения за долгий ответ.Вот конфигурация. Надеюсь я Вас правильно понял. Опыт с Mikrotik`ами менее 3-х дней.

У Вас одни эмоции, а по-делу?!Что не получается? Где логи, описания что происходит?

1) в конфиге вижу что он всё же заводской, сразу говорю, лучше на чистый роутерруками всё делать.

2) у Компьютеров на которые идёт проброс = у них должен быть установлен шлюз — локальный адрес микротика.

3) Также, меня смущают Ваши некоторые правила:

Всё же я бы явно задал порт!

Опять же, разделите правило на два, начните с простого.Каждый порт — отдельное правило. Опять же, явно надо задать и порт назначения. Так будет и верно и красиво и логично.

Ну и общий вопрос: по правилам проброса счёт правил работает, показания не нулевые хотя бы?Возьмите один сервис, один адрес и до-конца попытайтесь его настроить и увидеть снаружи,и уже потом делать кучу других пробросов.Ну и на время тестов отключите ограничения другие, вдруг они мешают и «режут» запросы!?

источник

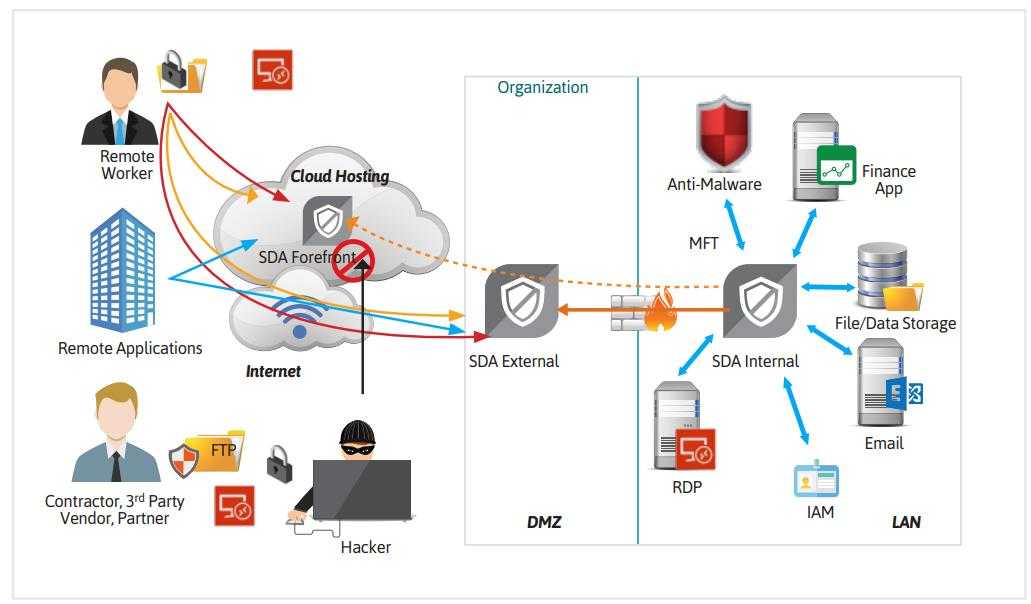

Внедрите технологию Reverse Access

Подход от компании Safe-T — технология Reverse Access — сделает DMZ еще более безопасной. Эта технология, основанная на использовании двух серверов, устраняет необходимость открытия любых портов в межсетевом экране, в то же самое время обеспечивая безопасный доступ к приложениям между сетями (через файрвол). Решение включает в себя:

- Внешний сервер — устанавливается в DMZ / внешнем / незащищенном сегменте сети.

- Внутренний сервер — устанавливается во внутреннем / защищенном сегменте сети.

Роль внешнего сервера, расположенного в DMZ организации (на месте или в облаке), заключается в поддержании клиентской стороны пользовательского интерфейса (фронтенда, front-end) к различным сервисам и приложениям, находящимися во Всемирной сети. Он функционирует без необходимости открытия каких-либо портов во внутреннем брандмауэре и гарантирует, что во внутреннюю локальную сеть могут попасть только легитимные данные сеанса. Внешний сервер выполняет разгрузку TCP, позволяя поддерживать работу с любым приложением на основе TCP без необходимости расшифровывать данные трафика криптографического протокола SSL (Secure Sockets Layer, уровень защищенных cокетов).

Роль внутреннего сервера заключается в том, чтобы провести данные сеанса во внутреннюю сеть с внешнего узла SDA (Software-Defined Access, программно-определяемый доступ), и, если только сеанс является легитимным, выполнить функциональность прокси-сервера уровня 7 (разгрузка SSL, переписывание URL-адресов, DPI (Deep Packet Inspection, подробный анализ пакетов) и т. д.) и пропустить его на адресованный сервер приложений.

Технология Reverse Access позволяет аутентифицировать разрешение на доступ пользователям еще до того, как они смогут получить доступ к вашим критически-важным приложениям. Злоумышленник, получивший доступ к вашим приложениям через незаконный сеанс, может исследовать вашу сеть, пытаться проводить атаки инъекции кода или даже передвигаться по вашей сети. Но лишенный возможности позиционировать свою сессию как легитимную, атакующий вас злоумышленник лишается большей части своего инструментария, становясь значительно более ограниченным в средствах.

Вечный параноик, Антон Кочуков.

ДМЗ или демилитаризованная зона (DMZ) — это технология защиты сети, в которой серверы, отвечающие на запросы из внешней сети, находятся в особом сегменте сети и ограничены в доступе к основным сегментам сети с помощью межсетевого экрана (файрвола), для того, что бы, минимизировать ущерб во время взлома одного из сервисов, находящихся в зоне.

Как перенастроить оптический модем ONT-терминал в режим моста.

В отличие от ADSL-модемов, оптические модемы (ONT-терминалы) как правило настраиваются удаленно технической поддержкой провайдера. Почему? Причина этого кроется в том, что необходимо помимо перенастройки клиентского оборудования, нужно еще перенастроить и порт со стороны провайдера. Поэтому алгоритм перенастройки тип подключения на ONT-терминале следующий: Вы звоните в техподдержку провайдера и сообщаете о том, что Вам необходимо перенастроить Ваш оптический модем в режим моста (бридж). В Ваше устройство удаленно загружаются необходимые настройки и переконфигурируется порт на станционном OLT-устройстве.

Решил написать небольшую заметку с простыми пояснениями на тему, что такое режим бриджа (bridge) и режим роутера (router) в ADSL-модеме. Я здесь не буду писать, какой режим лучше или хуже, и так понятно, что все зависит от задачи, которая стоит перед вами. Попробую на пальцах объяснить, чем они отличаются, а вы уже решайте, что лучше — бридж или роутер Названия режимов пошли от английских слов bridge (мост) и router (маршрутизатор). То есть верными будут и фразы, что модем работает в режиме моста или в режиме маршрутизатора.

Теперь об отличиях. ADSL-модем, который работает в режиме бриджа представляет из себя не, что иное как просто переходник между шнуром из вашей телефонной розетки и сетевым шнуром, который подключается к сетевой плате компьютера. Так как напрямую телефонный провод включить в сетевую плату нельзя, то нужно, что-то, к чему на вход мы подключим телефонный провод, а на выходе получим стандартный сетевой провод. Этим чем-то и является ADSL-модем и в режиме бриджа, он выполняет только эту функцию — переходника. Звучит может не совсем привычно, но по сути так и есть. Модем в этом режиме ничего не умеет. Для того чтобы инициировать подключение к интернет, необходимо пройти авторизацию у провайдера и получить сетевые настройки (внешний IP-адрес). Так как модем в режиме бриджа, это просто переходник, то эта операция возлагается на компьютер. То есть вы настраиваете у себя на компьютере сетевое соединение с провайдером, вносите туда логин и пароль и подключаетесь к интернету по мере необходимости.

Теперь режим роутера. В этом режиме ADSL-модем вместе с выполнением функции переходника, уже является более интеллектуальным сетевым устройством. Можно сказать, что в этом режиме ADSL-модем — это маленький компьютер, который предоставляет некоторые сервисы для вашего персонального компьютера. Теперь аутентификацию и получение сетевых настроек выполняет не ваш компьютер, а ADSL-модем. Для этого в него предварительно необходимо внести необходимые параметры соединения, и конечно же логин и пароль, которые вам выдал провайдер. ADSL-модем сам свяжется с провайдером и установит соединение. Даже если компьютер будет выключен, соединение с интернетом модем все равно сможет держать. Таким образом, если у вас модем с Wi-Fi точкой доступа, то через него можно выйти в интернет, например, с коммуникатора или ноутбука, без включения основного компьютера. Когда модем работает в режиме роутера, то становится активным встроенный межсетевой экран модема — файервол (firewall). Ваш компьютер при таком режиме чуть более защищен от внешнего мира. Также становятся доступными и другие функции (в зависимости от модема), например, встроенный DHCP-сервер.

Дальше уже можно просто порассуждать, какие преимущества ADSL-модема в режиме “бриджа”, а какие в режиме “роутера”. Например, если вам необходимо, чтобы внешний IP-адрес был присвоен именно компьютеру, то модем должен работать в режиме бриджа, а если вы хотите использовать встроенный межсетевой экран модема, то он (модем) должен быть настроен в режиме роутера. Если есть Wi-Fi устройства (телефоны, коммуникаторы, ноутбуки и пр.) и модем имеет точку доступа Wi-Fi, то его необходимо также настроить в режиме роутера.

Настройка DMZ на роутере

Роутеры позволяют добавить в DMZ только одно устройство. Роутер должен получать «белый» IP-адрес. Только в этом случае будет возможен доступ к нему из глобальной сети. Информацию об этом можно получить у вашего интернет провайдера. Некоторые провайдеры бесплатно выдают внешний IP-адрес, но зачастую за эту услугу требуется дополнительная плата.

Установка статического IP-адреса

Добавить в DMZ можно только компьютер, имеющий статический IP-адрес. Поэтому первым делом меняем его. Для этого открываем свойства сетевого подключения и в настройках TCP/IP прописываем статический IP-адрес в диапазоне адресов вашей сети. Например, если у вашего роутера IP 192.168.0.1, то для компьютера можно указать 192.168.0.10. Маска подсети стандартная – 255.255.255.0. А в поле «Шлюз» нужно указать адрес вашего роутера.

Следует обратить внимание, что IP-адрес, заданный компьютеру не должен быть в диапазоне адресов, раздаваемых. На этом настройка компьютера завершена и можно переходить к настройкам роутера. На этом настройка компьютера завершена и можно переходить к настройкам роутера

На этом настройка компьютера завершена и можно переходить к настройкам роутера.

Настройка роутера

Первым делом DMZ на роутере нужно включить, поскольку по умолчанию она всегда отключена.

Находим соответствующий пункт меню в веб-интерфейсе устройства:

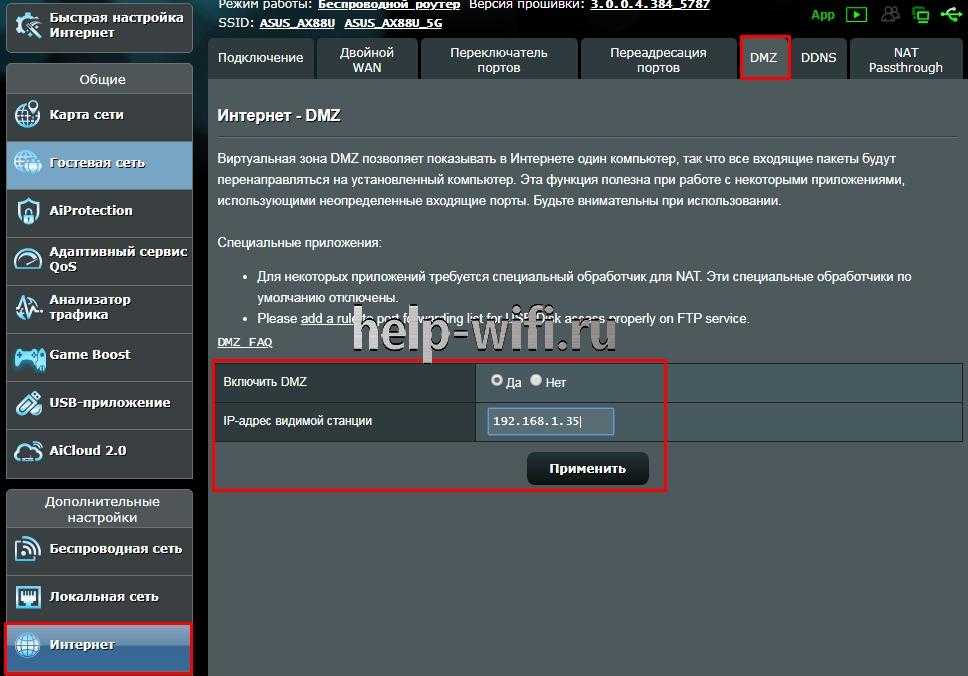

- На роутерах Asus нужная вкладка так и называется – DMZ.

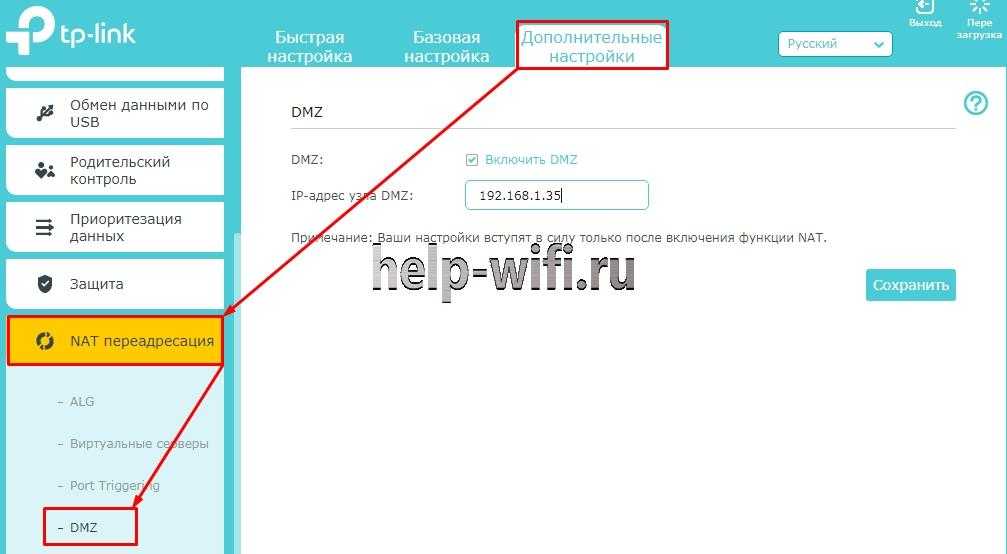

- На роутерах TP-Link откройте пункт «Переадресация», а в нём будет подпункт DMZ.

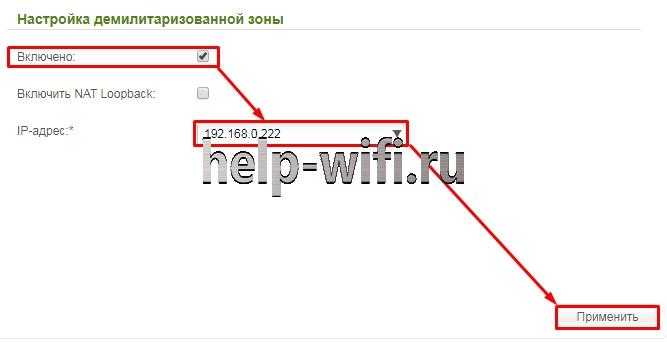

- У D-Link ищите пункт «Межсетевой экран».

В любом случае на вкладке настроек нужно поставить галочку в поле «Включить». А рядом найти поле, которое называется «Адрес узла DMZ» или «Адрес видимой станции» (в зависимости от модели роутера могут быть другие варианты). В это поле вписываем статический адрес компьютера или другого устройства, которое нужно добавить в DMZ. В нашем случае это 192.168.0.10.

Сохраните настройки и перезапустите роутер. На этом всё: все порты на выбранном ПК открыты. Любая программа, которая использует входящие подключения, будет думать, что выходит в сеть напрямую. Все остальные программы будут работать в штатном режиме.

Ниже приведен пример настройки маршрутизатора с англоязычным интерфейсом.

Создание DMZ удобный способ упростить работу нужных программ, однако следует иметь в виду, что открытый доступ к ПК повышает риски сетевых атак и заражения вирусами.

Поэтому на устройстве, используемом в качестве узла DMZ, нужно обязательно установить файервол и антивирусную программу.

DMZ в роутере — это функция, которая позволяет открыть все внешние порты для конкретного IP из локальной сети роутера.

Обычно применяется для реализации удалённого доступа к конкретному устройству находящемуся за роутером. Особенно часто DMZ применяется для доступа из любой точки интернета к IP камерам или видеорегистратору, т.е. для видеонаблюдения.

Очень многие Wi_Fi роутеры имеют функцию предоставления доступа из внешней сети к устройствам в своей локальной сети (режим DMZ host, оно же exposed host). В этом режиме у устройства (компьютера, видеорегистратора, IP-камера, и т.д.) в локальной сети открыты все порты. Это не вполне соответствует каноническому определению DMZ, так как устройство с открытыми портами не отделяется от внутренней сети. То есть DMZ-хост может свободно подключиться к ресурсам во внутренней сети, в то время как соединения с внутренней сетью из канонического DMZ блокируются разделяющим их фаерволом, т.е. с точки зрения безопасности решение не самое лучшее. Следует помнить, что это всего один из способов организации доступа к устройству в другой локальной сети. Популярен ещё простой проброс портов. Его тоже поддерживает практически любой современный и не очень роутер. Но есть одно существенное отличие. С настройкой DMZ справится любой школьник, а вот проброс портов не так прост для человека, который делает подобное впервые.

DMZ — это комплексное решение, и теребуется несколько простых шагов для использования его. При реализации, к примеру, доступа из интернет к видеорегистратору требуется:

-

Ввести в настройках DMZ роутера IP видеорегистратора

Роутер должен получать от провайдера постоянный IP или должен использоваться DDNS

Почему для DMZ требуется именно постоянный IP адрес, и почему его можно заменить DDNS?

Видите как просто. В этом и есть удобство DMZ. Ещё одним плюсом является, возможность настройки маршрутизатора (роутера) не зная какой порт будет выбран для допустим видеорегистратора. И как следствие дальнейшая смена порта доступа, независимо от настроек маршрутизатора.

Архитектура и реализация

Разделение сегментов и контроль трафика между ними, как правило, реализуются специализированными устройствами — межсетевыми экранами. Основными задачами такого устройства являются:

- контроль доступа из внешней сети в ДМЗ;

- контроль доступа из внутренней сети в ДМЗ;

- разрешение (или контроль) доступа из внутренней сети во внешнюю;

- запрет доступа из внешней сети во внутреннюю.

В некоторых случаях для организации ДМЗ достаточно средств маршрутизатора или даже прокси-сервера.

Серверы в ДМЗ при необходимости могут иметь ограниченную возможность соединиться с отдельными узлами во внутренней сети. Связь в ДМЗ между серверами и с внешней сетью также ограничивается, чтобы сделать ДМЗ более безопасной для размещения определённых сервисов, чем Интернет. На серверах в ДМЗ должны выполняться лишь необходимые программы, ненужные отключаются или вообще удаляются.

Существует множество различных вариантов архитектуры сети с DMZ. Два основных — с одним межсетевым экраном и с двумя межсетевыми экранами. На базе этих методов можно создавать как упрощенные, так и очень сложные конфигурации, соответствующие возможностям используемого оборудования и требованиям к безопасности в конкретной сети.

Конфигурация с одним межсетевым экраном

Схема с одним межсетевым экраном

Для создания сети с ДМЗ может быть использован один межсетевой экран, имеющий минимум три сетевых интерфейса: один — для соединения с провайдером (WAN), второй — с внутренней сетью (LAN), третий — с ДМЗ. Подобная схема проста в реализации, однако предъявляет повышенные требования к оборудованию и администрированию: межсетевой экран должен обрабатывать весь трафик, идущий как в ДМЗ, так и во внутреннюю сеть. При этом он становится единой точкой отказа, а в случае его взлома (или ошибки в настройках) внутренняя сеть окажется уязвимой напрямую из внешней.

Конфигурация с двумя межсетевыми экранами

Схема с двумя межсетевыми экранами

Более безопасным является подход, когда для создания ДМЗ используются два межсетевых экрана: один из них контролирует соединения из внешней сети в ДМЗ, второй — из ДМЗ во внутреннюю сеть. В таком случае для успешной атаки на внутренние ресурсы должны быть скомпрометированы два устройства. Кроме того, на внешнем экране можно настроить более медленные правила фильтрации на уровне приложений, обеспечив усиленную защиту локальной сети без негативного влияния на производительность внутреннего сегмента.

Ещё более высокий уровень защиты можно обеспечить, используя два межсетевых экрана двух разных производителей и (желательно) различной архитектуры — это уменьшает вероятность того, что оба устройства будут иметь одинаковую уязвимость. Например, случайная ошибка в настройках с меньшей вероятностью появится в конфигурации интерфейсов двух разных производителей; дыра в безопасности, найденная в системе одного производителя, с меньшей вероятностью окажется в системе другого. Недостатком этой архитектуры является более высокая стоимость.

ДМЗ-хост

Некоторые маршрутизаторы SOHO-класса имеют функцию предоставления доступа из внешней сети к внутренним серверам (режим DMZ host или exposed host). В таком режиме они представляют собой хост, у которого открыты (не защищены) все порты, кроме тех, которые транслируются иным способом. Это не вполне соответствует определению истинной ДМЗ, так как сервер с открытыми портами не отделяется от внутренней сети. То есть ДМЗ-хост может свободно подключиться к ресурсам во внутренней сети, в то время как соединения с внутренней сетью из настоящей ДМЗ блокируются разделяющим их межсетевым экраном, если нет специального разрешающего правила. ДМЗ-хост не предоставляет в плане безопасности ни одного из преимуществ, которые даёт использование подсетей, и часто используется как простой метод трансляции всех портов на другой межсетевой экран или устройство.

Это интересно: Диспетчер задач – что это такое и как его использовать (видео)

Настройка в роутере

Настройка dmz зависит от модели вашего роутера. Более того, способы отличаются не только для маршрутизаторов двух разных производителей, но и для одного. Все зависит от версии прошивки, которая используется в маршрутизаторе. Если вы не знаете, старая или новая версия у вас установлена, просмотрите оба варианта и найдете знакомые пункты меню. К счастью, некоторые производители оставляют одни и те же названия пунктов меню, так что алгоритм будет одинаковым, несмотря на различие внешнего вида.

Все настройки происходят через интерфейс устройства. Чтобы попасть в него, наберите адрес в поисковой строке браузера. Стандартный адрес посмотрите на нижней стороне роутера (обычно 192.168.0.1 или 192.168.1.1). После того, как наберете, нажмите Enter. Откроется веб-сайт, внешний вид которого зависит от модели и прошивки. Введите логин и пароль, по умолчанию admin в оба поля.

Asus

В левой части окна, в меню найдите вкладку «Интернет» и нажмите на неё. Теперь кликните по разделу DMZ. Активируйте функцию и вбейте адрес устройства. В конце не забудьте нажать «Применить».

TP-Link

В первых версиях прошивки нужный раздел находится на вкладке «Переадресация». Зайдите туда, включите и введите нужные данные.

В новой версии путь будет чуть дольше. «Дополнительные настройки» – «NAT переадресация» – щелкаем по нужному разделу, ставим галочку, тут впишите IP-адрес девайса и щелкните по сохранению.

D-Link

Здесь перейдите в расширенные настройки, а дальше найдите «Межсетевой экран», здесь будет доступен DMZ. Поставьте галочку на включении и вбейте адрес устройства. Можно просто выбрать из уже подключенных девайсов. На некоторых маршрутизаторах есть настройка «NAT Loopback». Она позволяет фильтровать пакеты, которые уходят в интернет через сетевой экран. Если у вас слабый аппарат, то включать её не стоит, так как она сильно нагружает процессор роутера.

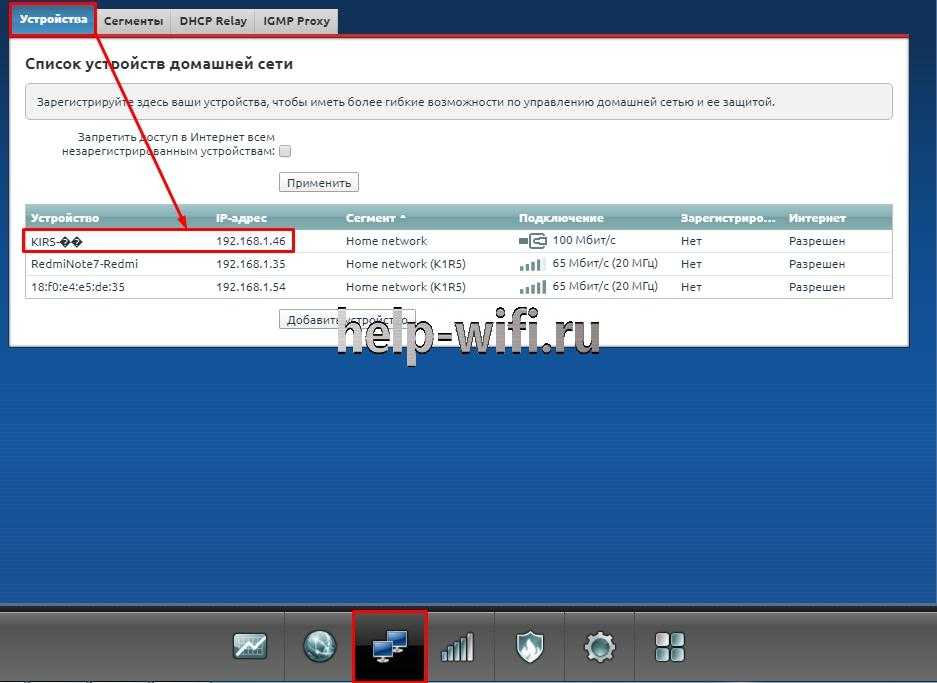

Zyxel

Здесь все опять зависит от версии прошивки, точнее, от версии самого роутера. Для начала рассмотрим старые модели. Нужные опции находятся в разделе «Домашняя сеть», из него перейдите в «Устройства» и выберите из списка тот агрегат, который будет играть роль дмз-хоста. Откроется окно с описанием устройства. Напишите название и поставьте галочку «Постоянный IP-адрес»

Обратите внимание: на «Доступ в Интернет» должен быть установлен режим «Разрешен». Жмите на кнопку «Зарегистрировать»

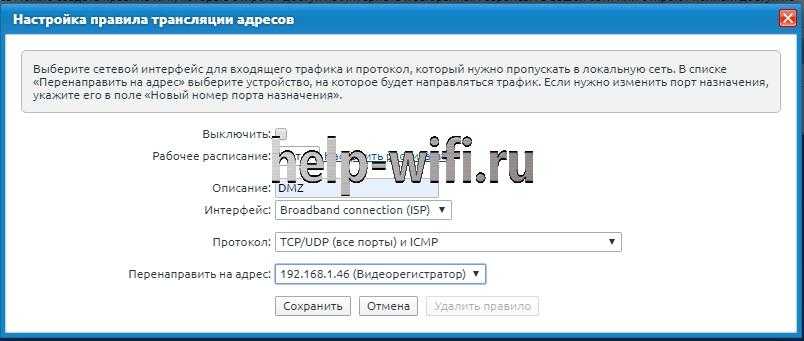

Далее щелкните по вкладке «Безопасность» и перейдите в раздел «Трансляция сетевых адресов (NAT)», кликните по кнопке «Добавить правило». Там проставьте следующую информацию:

- описание – любое, просто поставьте такое, чтобы точно не забыть;

- интерфейс – укажите тот, через который идет подключение к глобальной сети;

- протокол – оставьте только TCP/UDP (все порты и ICMP);

- перенаправить на адрес – здесь поставьте адрес будущего внешнего устройства.

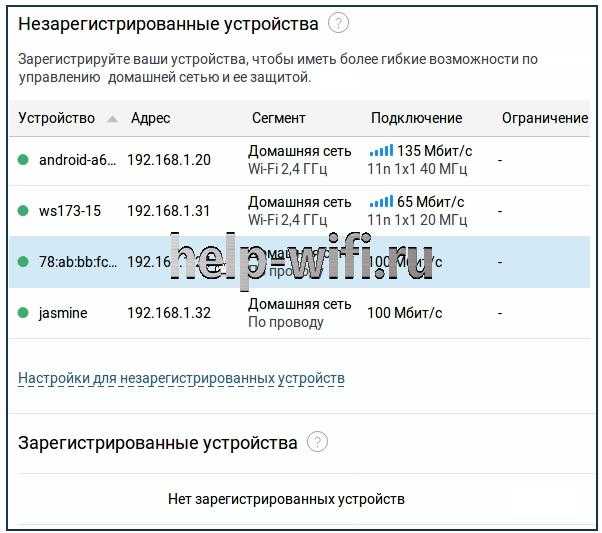

Keenetic

В новой прошивке, установленной на последних моделях модема, все выглядит практически так же, только немного поменялись названия. Для начала перейдите в «Мои сети и Wi-Fi», затем выберите «Список устройств», проверьте, что нужное устройство находится в зарегистрированных. Для перехода к этапу регистрации щелкните по нужному девайсу, напишите имя и нажмите на «Зарегистрировать».

Теперь найдите свой девайс в зарегистрированных устройствах и снова кликните по нему. Здесь найдите настройку «Постоянный IP-адрес» и активируйте её.

Теперь направляйтесь в раздел «Сетевые правила», далее пункт «Переадресация» и нажимаем на создание правила. Введите следующие данные:

- установите галку «Включить правило»;

- описание – любое, но такое, чтобы случайно не удалить;

- вход – укажите тот, через который поступает интернет;

- выход – укажите здесь ДМХ хост;

- протокол – выбирайте «TCP/UDP (все порты и ICMP)»;

- расписание работы – оставьте «Работает постоянно» или займитесь созданием расписания.

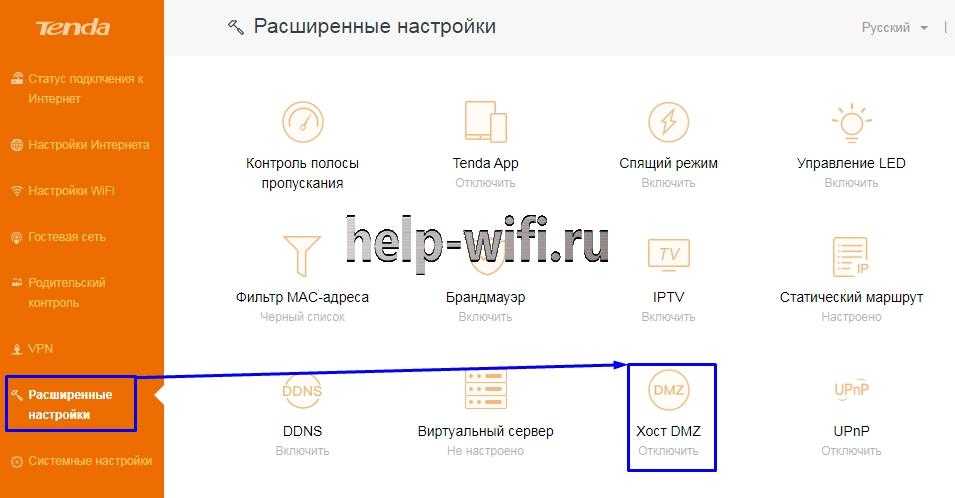

Tenda

Перейдите в «Расширенные настройки» и щелкните по хосту ДМЗ. Переведите рычажок во включенное положение и введите адрес.

В новой прошивке найдите «Advanced», а дальше раздел dmz host. Включите его и введите адрес.

Настройки простые и есть почти во всех стационарных моделях маршрутизаторов. Бывает dmz и в usb модеме, правда, здесь уже все зависит от продвинутости самого устройства. Все-таки не ко всем из них подключается несколько устройств, большинство рассчитаны на использование только с одним. Чтобы это выяснить, лучше прочитать характеристики на сайте производителя.

Статья помоглаНе помогла

Переадресация всех портов на хост локальной сети (организация DMZ-хоста)

Иногда возникает задача в локальной сети интернет-центра Keenetic организовать DMZ-хост (это может быть веб-сервер, сетевой видеорегистратор, IP-камера или другое устройство), у которого открыты все порты и таким образом предоставить полный удаленный доступ к нему из Интернета. DMZ-хост это не сегмент DMZ, т.к. хост с открытыми портами не изолируется от внутренней сети и не защищен встроенными средствами безопасности (межсетевым экраном и механизмом трансляции адресов NAT).

NOTE: Важно!

1. Переадресация портов будет работать только в том случае, если интернет-центр использует белый (публичный) IP-адрес для выхода в Интернет. Дополнительную информацию вы найдете в статье «В чем отличие «белого» и «серого» IP-адреса?»

2. Рассматриваемый в данной статье пример является частным случаем и не лучшим вариантом с точки зрения безопасности соединения. Этот вариант используйте, только если не знаете, какие порты и протоколы используются на сервере или сетевом устройстве. В этом случае безопасность должна осуществляться непосредственно средствами устройства, на котором открыты все порты. Мы рекомендуем в переадресации портов открывать только определенные порты и протоколы, которые необходимы для работы сервера или сетевого устройства.

Перед настройкой правила переадресации портов зарегистрируйте устройство в интернет-центре на странице «Список устройств» и включите опцию «Постоянный IP-адрес», указав для этого хоста локальный IP.

Затем на странице «Переадресация» нужно создать правило проброса всех портов.

Включите правило переадресации портов.

В поле «Вход» нужно правильно указать значение. Выберите подключение или интерфейс, через который роутер Keenetic получает доступ в Интернет и на котором используется публичный IP-адрес (в нашем примере это «Провайдер»). В большинстве случаев следует выбирать интерфейс «Провайдер». Если у вас подключение к Интернету осуществляется через подключение с авторизацией PPPoE, PPTP или L2TP, нужно выбрать соответствующее подключение.

В поле «Выход» выберите устройство, подключение или интерфейс, которому будет переадресован подходящий трафик (в нашем примере это зарегистрированный в домашней сети компьютер Server).

В поле «Протокол» выберите значение «TCP/UDP (все порты и ICMP)» из списка предустановленных (это значение находится первым в списке).

В поле «Расписание работы» можно добавить расписание, по которому будет работать данное правило.

NOTE: Важно! Дополнительную настройку межсетевого экрана производить не нужно, т.к. при использовании правила переадресации интернет-центр самостоятельно открывает доступ по указанным портам и протоколам. Если переадресация портов по какой-то причине не заработала, обратитесь к статье «Что делать, если не работает переадресация портов?»

Если переадресация портов по какой-то причине не заработала, обратитесь к статье «Что делать, если не работает переадресация портов?».

Пользователи, считающие этот материал полезным: 4 из 5

Схема работы DoH

Сегодня DNS-серверы это один из ключевых элементов работы глобальной сети Интернет. С их помощью идет обработка запросов пользователя. В самом простом приближении это выглядит так: человек вводит адрес сайта в адресной строке браузере, после этого идёт обращение к ДНС-серверу, который в свою очередь определяет IP сайта и возвращает результат обратно пользователю, чтобы он мог перейти на нужный ему сайт. В таком виде запросы достаточно просто перехватить, просмотреть и даже подменить. Конечно, провайдер подменой заниматься не будет, а вот злоумышленники очень даже могут!

Если же мы используем DNS over HTTPS, то все запросы отправляются напрямую к DoH-совместимому серверу, в обход серверов провайдера и используя для шифрования этих данных протокол HTTPS. Выполняется TCP-подключение на порт 443, как при обычном серфинге и запрос к серверу теряется в общем объёме трафика. Таким образом можно быть уверенным, что ни провайдер, ни владельцы общедоступных или частных WiFi-хотспотов, ни какие-либо злоумышленники не смогут перехватить Ваши данные.

Ещё одна полезная особенность протокола — DNS over HTTPS позволяет обходить простые системы блокировки сайтов, работающие на основе запросов DNS. Но тут не торопитесь радоваться, такие системы работают у мелких операторов связи. У крупных провайдеров вроде Ростелеком, Дом.ру или Билайна обойти блокировки РКН таким образом не выйдет.