CoBiT (Контрольные Объекты Информационной Технологии)

CoBiT — Контрольные ОБъекты Информационной Технологии – открытый стандарт, первое издание, которое в 1996 году было продано в 98 странах по всему миру и облегчило работу профессиональных аудиторов в сфере информационных технологий. Стандарт связывает информационные технологии и действия аудиторов, объединяет и согласовывает многие другие стандарты в единый ресурс, позволяющий авторитетно, на современном уровне получить представление и управлять целями и задачами, решаемыми ИС. CoBiT учитывает все особенности информационных систем любого масштаба и сложности.

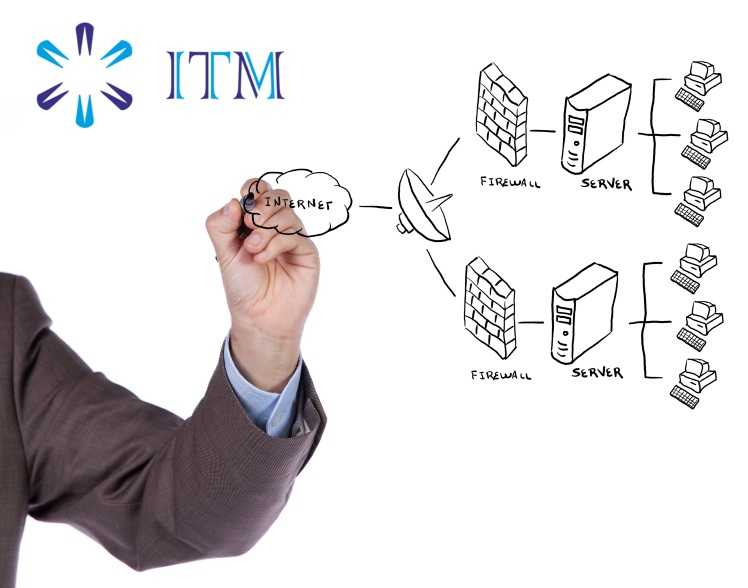

Основополагающее правило, положенное в основу CoBiT, следующее: ресурсы ИС должны управляться набором естественно сгруппированных процессов для обеспечения организации необходимой и надежной информацией (рис. 1).

А теперь немного разъяснений по поводу того, какие ресурсы и критерии их оценки используются в стандарте CoBiT:

Трудовые ресурсы – под трудовыми ресурсами понимаются не только сотрудники организации, но также руководство организации и контрактный персонал. Рассматриваются навыки штата, понимание задач и производительность работы.

Приложения – прикладное программное обеспечение, используемое в работе организации.

Технологии – операционные системы, базы данных, системы управления и т.д.

Оборудование – все аппаратные средства ИС организации, с учетом их обслуживания.

Данные – данные в самом широком смысле – внешние и внутренние, структурированные и неструктурированные, графические, звуковые, мульти-медиа и т.д.

Все эти ресурсы оцениваются CoBiT на каждом из этапов построения или аудита ИС по следующим критериям:

Эффективность – критерий, определяющий уместность и соответствие информации задачам бизнеса.

Техническийуровень–критерийсоответствия стандартам и инструкциям.

Безопасность – защита информации.

Целостность – точность и законченность информации.

Пригодность – доступность информации требуемым бизнес-процессам в настоящем и будущем. А также защита необходимых и сопутствующих ресурсов.

Согласованность – исполнение законов, инструкций и договоренностей, влияющих на бизнес-процесс, то есть внешние требования к бизнесу.

А также

ИТ аудит серверов, компьютеров и инфраструктуры

Мы предлагаем оценить Вашу информационную систему с точки зрения безопасности, надежности и доступности.

Профессиональный ИТ аутсорсинг

ИТ-аутсорсинг — это когда Вы отдаете часть задач тем, кто умеет это делать лучше и дешевле.

Информационная безопасность и защита корпоративной сети

Мы создали концепцию информационной безопасности, которую используем более десяти лет. Меняются технологии, но наши клиенты чувствуют себя защищённо.

Виртуальный сервер для 1С

Отдельный виртуальный сервер для удаленной работы, из любой точки мира. Сочетание экономии и широких возможностей ИТ-аутсорсинга.

Абонентское обслуживание компьютеров и серверов в Москве

Ваши компьютеры и серверы требуют обслуживания квалифицированными специалистами с соблюдением регламентных процедур.

Повышение надежности компьютерной сети

Нестабильная работа информационной системы часто связана с типовыми ошибками настройки сети или недостаточным уровнем компетенции ИТ-специалиста.

Обслуживание сервера

Нам часто говорят «нам нужна настройка и обслуживание сервера». По этой фразе мы понимаем, что на самом деле не сервер, а вся информационная система клиента требует к себе внимания и грамотного обслуживания.

Заключительные положения

Выше рассмотрены основные нормативные акты в области информационной безопасности, касающиеся кредитных организаций. Этих нормативных актов немало, и каждый из них устанавливает свои требования по проведению оценки соответствия в той или иной форме — от самооценки в виде заполнения опросных листов (PCI DSS) до прохождения обязательного аудита один раз в два года (382-П) или один раз в год (ISO 27001). Между этими самыми распространенными формами оценки соответствия существуют и другие — уведомления оператора платежной системы, ежеквартальные сканирования и т.п.

Стоит также помнить и понимать, что в стране до сих пор отсутствует единая система взглядов не только на государственное регулирование процессов аудита информационной безопасности организаций и систем информационных технологий, но и вообще саму тему аудита информационной безопасности. В Российской Федерации существует целый ряд ведомств и организаций (ФСТЭК, ФСБ, Банк России, Роскомнадзор, PCI SSC и т.п.), ответственных за информационную безопасность. И все они действуют на основании своих собственных нормативных документов и руководств. Разные подходы, разные стандарты, разные уровни зрелости… Все это мешает установлению единых правил игры. Картину портит и появление фирм-однодневок, которые в погоне за прибылью предлагают очень некачественные услуги в области оценки соответствия требованиям по информационной безопасности. И к лучшему ситуация вряд ли изменится. Раз есть потребность, то будут и желающие ее удовлетворить, в то время как на всех квалифицированных аудиторов просто не хватит. При небольшом их числе (показано в таблице) и длительности аудита от нескольких недель до нескольких месяцев очевидно, что потребности в аудите серьезно превышают возможности аудиторов. В так и не принятой ФСТЭК «Концепции аудита информационной безопасности систем информационных технологий и организаций» была такая фраза: «в то же время в отсутствие необходимых национальных регуляторов такая деятельность /по нерегулируемому законодательством аудиту со стороны частных фирм/ может нанести непоправимый вред организациям». В заключение, авторы Концепции предлагали унифицировать подходы к аудиту и законодательно установить правила игры, включая правила аккредитации аудиторов, требования к их квалификации, процедуре проведения аудита и т.п., но воз и ныне там

Хотя, учитывая то внимание, которое отечественные регуляторы в области информационной безопасности (а у нас их 9) уделяют вопросам защиты информации (только за прошедший календарный год было принято или разработано 52 нормативных акта по вопросам информационной безопасности — один нормативный акт в неделю!), не исключаю, что к этой теме вскоре вновь вернутся

Практика проведения аудита ИС

Представленная на рис. 2 блок-схема отражает, хотя и не в деталях, ключевые точки проведения аудита ИС. Рассмотрим их подробнее.

На этапе подготовки и подписания исходноразрешительной документации определяются границы проведения аудита:

1. Границы аудита определяются критическими точками ИС (элементами ИС), в которых наиболее часто возникают проблемные ситуации.

2. На основании результатов предварительного аудита всей ИС (в первом приближении) проводится углубленный аудит выявленных проблем.

В это же время создается команда проведения аудита, определяются ответственные лица со стороны Заказчика. Создается и согласовывается необходимая документация.

Далее проводится сбор информации о текущем состоянии ИС с применением стандарта CoBiT, объекты контроля которого получают информацию обо всех нюансах функционирования ИС как в двоичной форме (Да/Нет), так и форме развернутых отчетов. Детальность информации определяется на этапе разработки исходно-разрешительной документации

Существует определенный оптимум между затратами (временными, стоимостными и т.д.) на получение информации и ее важностью и актуальностью

Проведение анализа – наиболее ответственная часть проведения аудита ИС. Использование при анализе недостоверных, устаревших данных недопустимо, поэтому необходимо уточнение данных, углубленный сбор информации. Требования к проведению анализа определяются на этапе сбора информации. Методики анализа информации существуют в стандарте CoBiT, но если их не хватает не возбраняется использовать разрешенные ISACA разработки других компаний.

Результаты проведенного анализа являются базой для выработки рекомендаций, которые после предварительного согласования с Заказчиком должны быть проверены на выполнимость и актуальность с учётом рисков внедрения.

Контроль выполнения рекомендаций – немаловажный этап, требующий непрерывного отслеживания представителями консалтинговой компании хода выполнения рекомендаций.

На этапе разработки дополнительной документации проводится работа, направленная на создание документов, отсутствие или недочеты в которых могут вызвать сбои в работе ИС. Например, отдельное углубленное рассмотрение вопросов обеспечения безопасности ИС.

Постоянное проведение аудита гарантирует стабильность функционирования ИС, поэтому создание план-графика проведения последующих проверок является одним из результатов профессионального аудита.

Как заказать проведение ИТ-аудита?

Вы вправе выбрать любую компанию для проверки своих компьютеров. Наше предложение на проведение ИТ-аудита покажется вам интересным, если вы ищете подрядчика, который:

- предлагает справедливую и привлекательную стоимость услуг;

- допускает к работе инженеров, прошедших строгий, трёхэтапный отбор;

- выносит только те рекомендации, которые пойдут на пользу бизнесу клиента;

- профессионально занимается проведением подобных работ.

Мы начинаем сотрудничество с бесплатной консультации. Если вам интересна стоимость проведения ИТ-аудита, вы можете запросить её у наших менеджеров по телефону или оставить заявку прямо на сайте. В таком случае мы всё посчитаем, подготовимся к разговору и свяжемся с вами уже с конкретными предложениями.

Базовый

590 рублей

за 1 ПК в месяц

Удаленная поддержка — БЕЗЛИМИТНОВремя решения — от 15 минутПлановый выезд — 1 раз/мес.

Внеплановые выезды — ПЛАТНО

Время прибытия — от 4 часов

САМЫЙ МИНИМУМ

ВСЕ ВКЛЮЧЕНО

970 рублей

за 1 ПК в месяц

Пользуетесь всеми услугами

БЕЗ ОГРАНИЧЕНИЙ

Удаленная поддержка —

от 15 минутВремя прибытия — от 2 часовЭкстренные выезды — БЕЗЛИМИТ

БЕЗЛИМИТ НА ВСЕ УСЛУГИ

VIP

1490 рублей

за 1 ПК в месяц

Пользуетесь всеми услугами

БЕЗ ОГРАНИЧЕНИЙ

Удаленная поддержка —

от 15 минутВремя прибытия — от 1 часаЭкстренные выезды — БЕЗЛИМИТДополнительно: оптимизация бизнес-процессов

ВСЕ И ДАЖЕ БОЛЬШЕ

Аудит: виды

Очень часто применяется так называемый процессный аудит информационной системы. Пример: внешние специалисты анализируют внедренные системы на предмет отличия от эталонов, изучая в том числе и производственный процесс, на выходе которого – программное обеспечение.

Может проводиться аудит, направленный на выявление того, насколько правильно применяется в работе информационная система. Практику предприятия сравнивают со стандартами производителя и известными примерами корпораций международного масштаба.

Аудит системы информационной безопасности предприятия затрагивает организационную структуру. Цель такого мероприятия – найти тонкие места в кадрах ИТ-отдела и обозначить проблемы, а также сформировать рекомендации по их решению.

Наконец, аудит системы обеспечения информационной безопасности направлен на качественный контроль. Тогда приглашенные эксперты оценивают, в каком состоянии процессы внутри предприятия, тестируют внедренную информационную систему и делают некоторые выводы по полученной информации. Обычно применяется модель TMMI.

IT audit преследует несколько целей

Выявление и анализ проблем в информационной системе, выработка оптимальных путей их устранения.

IT audit отвечает на вопрос, насколько ИТ-решения и организационная структура информационной системы, существующие в вашей организации, соответствуют задачам бизнеса.

Если ваша компания ведет дела с иностранными партнерами, то вдвойне важны функциональные возможности информационной системы и высокий уровень обеспечения безопасности информации

Подчас недостаточное внимание к данным вопросам ведет к срыву выгодных контрактов. IT audit позволяет дать оценку соответствия информационной системы международным стандартам и вовремя её модернизировать.

Проведение аудита может быть направлено на анализ процессов разработки и внедрения новых ИС.

IT audit позволяет получить оценку эффективности сопровождения и технической поддержки информационных систем.

ИТ аудит служит начальным этапом для решения задач по оптимизации затрат, а также неотъемлемой частью аудита системы информационной безопасности.

Организация сетей между филиалами

Вопрос довольно обширный и имеет множество решений. От самого простого — выделять каждому удаленному сотруднику логин и пароль для VPN, дорогого — арендовать L2-сеть у одного провайдера и до безумного — наставить самых различных сетевых железок от разных вендоров, с помощью которых организовать доступ в сеть на местах и доступ к сетевым ресурсам внутри компании (сетевые хранилища и т.п.). Оцените все “за” и “против” и примите верное и лучшее решение в конкретно вашем случае. Для простоты и понимания “что делать” и “как делать” смело приглашайте системных интеграторов и консультируйтесь с ними. За спрос не дадут по шее, а дадут понять как можно решить одну и ту же проблему разными способами (дешево и дорого). Уже после пары-тройки таких встреч вы сможете более точно и более четко описать для себя самого все свои хотелки и возможные способы их решения.

После всех выше описанных работ можно приступить к составлению примерного бюджета. Для выбора конкретных моделей оборудования обращайтесь за помощью в специализированные чаты (сам использовал чаты в Телеграм, т.к. там всегда живой народ и больше шансов получить быстрый ответ; список можно загуглить). Все оборудование, которое вы выбираете рассчитывайте с запасом на перспективу и рост потребностей ваших прямых клиентов — сотрудников компании. Больше общайтесь с руководством на тему дальнейшего развития бизнеса компании. Возможно они сами вам подскажут ответ на то, на что вы не знали ответа.

Зачем?

Нередко ИТ для бизнеса являются «черным ящиком», заглянуть в который руководство компании пытается посредством ИТ-аудита. Это происходит, если:

-

затраты на владение ИТ-комплексом организации слишком велики;

-

есть проблемы с планированием бюджета на перспективное развитие ИТ;

-

информационная система недостаточно функциональная;

-

пользователи (менеджеры) не удовлетворены ИТ-решениями;

-

поступает много жалоб на частые сбои и ограниченные возможности

ИС

; -

требуется повышение качества контроля над процессами цифровизации и автоматизации;

-

необходима реорганизация ИТ-блока или смена владельца компании.

Учитывая то, что ИТ-аудит не регламентируется на законодательном уровне, как, например, финансовый аудит, его деятельность в большинстве случаев не попадает в сферу

СМК

, сформированную в соответствии с требованиями

ИСО 9001

. В то же время ИТ-аудит — это приоритетное направление развития внутреннего аудита.

ИТ-область охватывает сферы аппаратного и программного обеспечения, разнопланового технического сопровождения, процессы разработки, внедрения, сопровождения ИС и др. Сфера информационных технологий требует инфраструктурных и архитектурных решений, нуждается в управлении функциональностью, инцидентами, релизами и обращениями пользователей. Для этого нужны компетенций в области ИТ и знания различных нормативных требований.

Литература

1. Hill S. The IT security answer. – Logica views, issue 4, London, 1999.

2. Симонов С. Анализ рисков, управление рисками. – JetInfo, 1999, 1.

3. Code of practice for Information security management. – British Standard BS7799: 1995.

4. Information security management. Part 2. Specification for information security management systems. – British Standard BS7799, Part 2, 1998.

5. Standards for Information Systems Auditing. – ISACA Standards, 1998.

6. Standards for Information Systems Control Professionals. – ISACA Standards, 1998. 7.CodeofProfessionalEthicsforInformation Systems Control Professionals. – ISACA Guidelines, 1998.

8. IS Auditing Guideline: Corporate Governance of Information Systems. – ISACA Guidelines, 1998.

9. IS Auditing Guideline: Planning the IS Audit. – ISACA Guidelines, 1998.

10. IS Auditing Guideline: Using the Work of Other Auditors and Experts. – ISACA Guidelines, 1998.

11. IS Auditing Guideline: Audit Evidence Requirement. – ISACA Guidelines, 1998.

12. IS Auditing Guideline: Report Content and Form. – ISACA Guidelines, 1998.

13. IS Auditing Guideline: Use of Computer-Assisted Audit Techniques. – ISACA Guidelines, 1998.

14. IS Auditing Guideline: Audit Charter. – ISACA Guidelines, 1998.

15. ISAuditingGuideline:MaterialityConceptsforAuditing Information Systems. – ISACA Guidelines, 1998. 16. IS Auditing Guideline: Outsourcing of IS Activities to Other Organisations. – ISACA Guidelines, 1998.

17. IS Auditing Guideline: Audit Documentation. – ISACA Guidelines, 1998.

18. IS Auditing Guideline: Audit Sampling. – ISACA Guidelines, 1998.

19. IS Auditing Guideline: Due Professional Care. – ISACA Guidelines, 1998.

20. IS Auditing Guideline: Effect of Pervasive IS Controls. – ISACA Guidelines, 1998.

21. Model Curricula for Information Systems Auditing at the Undergraduate and Graduate Level. – ISACA, 1998. 22. CobiT: Executive Summary. – ISACA, 2nd Edition, 1998.

23. CobiT:Framework.–ISACA,2ndEdition,1998. 24. CobiT:ControlObjectives.–ISACA,2ndEdition, 1998.

25. Guidefordevelopingsecurityplansforinformation technology systems. – NIST Special Publication 80018. 1998.

26. Information Technology Security Training Requirements: A role and Performance-Based Model. – NIST Special Publication 800-16, 1998.

27. GuidetoBS7799riskassessmentandriskmanagement. – DISC PD 3002, 1998.

28. GuidetoBS7799auditing.–DISCPD3004,1998. 29. Preparing for BS 7799 certification. – DISC PD 3001, 1998.

30. GuideontheselectionofBS7799controls.–DISC PD 3005, 1999.

31. О сертификации продукции и услуг. – Закон РФ от 10.06.93 N 5151-1.

32. О сертификации средств защиты информации. – Постановление правительства РФ от 26.06.95 N 608. 33. Система сертификации средств криптографической защиты информации (Система сертификации СКЗИ). – Москва, 1993.

34. Положение о сертификации средств защиты информации по требованиям безопасности информации (с дополнениями в соответствии с постановлением Правительства Российской Федерации от 26 июня 1995 г. No608 «О сертификации средств защиты информации»). – Гостехкомиссия России, Москва, 1996.

35. Положение по аттестации объектов информатизации по требованиям безопасности информации. – Гостехкомиссия России, Москва, 1994.

36. Положение об аккредитации органов по аттестованию объектов информатики, испытательных центров и органов по сертификации продукции по требованиям безопасности информации. – Гостехкомиссия России, Москва, 1994.

37. Положение об аккредитации испытательных лабораторий и органов по сертификации средств защиты информации по требованиям безопасности информации. – Гостехкомиссия России, Москва, 1994. 38. Перечень средств защиты информации, подлежащих сертификации в Системе сертификации Гостехкомиссии России. – Гостехкомиссия России, Москва, 1995.

39. АттестационныеиспытанияАСпотребованиям безопасности информации. Типовая методика испытаний объектов информатики по требованиям безопасности информации (Аттестация АС). – Гостехкомиссия России, Москва, 1995.

40. Типовое положение об органе по аттестации объектов информатизации по требованиям безопасности информации. – Гостехкомиссия России, Москва, 1994.

41. Положениеогосударственномлицензировании деятельности в области защиты информации. – Гостехкомиссия России, ФАПСИ, Москва, 1997.

42. ГостехкомиссияРоссии.Руководящийдокумент. Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации. – Москва, 1992.

ISACA (Ассоциация аудита и контроля информационных систем)

Подход к проведению аудита ИС, как отдельной самостоятельной услуги, с течением времени упорядочился и стандартизировался. Крупные и средние аудиторские компании образовали ассоциации – союзы профессионалов в области аудита ИС, которые занимаются созданием и сопровождением стандартов аудиторской деятельности в сфере ИТ. Как правило, это закрытые стандарты, тщательно охраняемое «ноу-хау».

Однако, существует ассоциация ISACA, занимающаяся открытой стандартизацией аудита ИС.

Ассоциация ISACA основана в 1969 году и в настоящее время объединяет около 20 тысяч членов из более чем 100 стран, в том числе и России. Ассоциация координирует деятельность более чем 12 тыс. аудиторов информационных систем.

Основная декларируемая цель ассоциации – это исследование, разработка, публикация и продвижение стандартизованного набора документов по управлению информационной технологией для ежедневного использования администраторами и аудиторами информационных систем.

В помощь профессиональным аудиторам, руководителям ОИТП, администраторам и заинтересованным пользователям ассоциацией ISACA и привлеченными специалистами из ведущих мировых консалтинговых компаний был разработан стандарт CoBiT.

Зачем нужен аудит ИТ-инфраструктуры предприятия?

Если коротко, подобная работа позволяет вам заглянуть внутрь существующей информационной системы. С помощью аудита IT-инфраструктуры вы увидите её слабые места и получите рекомендации о том, как их исправить. Это поможет наладить стабильную работу, сэкономить деньги на решении проблем и зарабатывать ещё больше.

Ваши штатные системные администраторы могут быть талантливыми профессионалами. Однако даже специалисты такого уровня не защищены от ошибок. Если вы сомневаетесь в необходимости аудита ИТ-инфраструктуры предприятия, задумайтесь о нескольких вещах:

- Сколько интернет-трафика, который вы оплачиваете из своего кармана, сотрудники тратят в личных целях? Хотели бы вы сэкономить на этом?

- Предприняты ли необходимые меры для минимизации рисков утечки информации? Нужно ли защитить клиентскую базу, финансовые документы, договора и маркетинговые планы от попадания в третьи руки?

- Если произойдёт сбой системы (а такое иногда случается), останется ли у вас важная корпоративная информация?

- Правильно ли лицензировано ПО на используемых компьютерах? Нет ли риска изъятия оборудования и наложения штрафов на компанию контролирующими органами?

Аудит ИТ-инфраструктуры предприятия — это взгляд со стороны, поэтому риск пропустить что-то из-за «замыленного взгляда» отсутствует. Мы помогаем вашим техническим специалистам работать качественнее, замечать свои ошибки и радовать руководство.

План и границы

Перед началом работ формируется список ресурсов, которые предполагается проверить. Это могут быть:

- информационные;

- программные;

- технические.

Выделяют, на каких площадках проводят аудит, на какие угрозы проверяют систему. Существуют организационные границы мероприятия, аспекты обеспечения безопасности, обязательные к учету при проверке. Формируется рейтинг приоритетности с указанием объема проверки. Такие границы, а также план мероприятия утверждаются генеральным директором, но предварительно выносятся темой общего рабочего собрания, где присутствуют начальники отделов, аудитор и руководители компании.

Почему возникает необходимость проведения ИТ аудита

По мере роста и развития любой компании ее информационная система усложняется, при этом не всегда рост компьютерной инфраструктуры является равномерным и стратегически спланированным. Часто абонентское обслуживание компьютеров или наличие системного администратора в штате заменяется заказом разовых работ по устранению возникающих неисправностей, что в свою очередь обуславливает бессистемность действий, отсутствие четкого плана развития.

В результате на протяжении долгого времени многие компании не имеют четкого представления о состоянии компьютерного парка. Это часто является результатом непонимания истинных, глубинных причин сбоев, а также недооценки существующих рисков.

Аудит информационных систем: основные виды

Технический аудит информационной системы представляет собой комплекс мероприятий, направленных на сбор и анализ актуальных данных и составление рекомендаций, необходимых для оптимизации работы выбранных компонентов ИТ структуры компании. В большинстве случаев проводимые в рамках данного вида проверки работы не отличаются большим масштабом и носят исключительно технический характер.

Аудитом бизнес-процессов называют тестирование систем или технологий, наиболее критичных для исполнения важного бизнес-процесса в компании с установленными параметрами его качества. Самый желательный результат такого аудита – это реализация его формализованной модели на практике.. Аудит бизнес-процессов требует:

Аудит бизнес-процессов требует:

- назначения специалиста, ответственного за его проведение;

- определения всех участников и пользователей данного процесса;

- проведение оценки их действий;

- инвентаризации аппаратно-программной части;

- анализа проектной документации;

- составления регламента.

Аудит ИТ критерия — это получение и анализ информации с последующим созданием рекомендации для определенного критерия — уровня безопасности, производительности, непрерывности бизнеса, доступности сервисов и т.п. При его проведении исследуется как отдельный ИТ элемент, так и то, как используются программы и техника, как осуществляется обслуживание ПК и сопутствующего оборудования, и другие параметры.

Свежие новости и статьи

Статьи

28 июля 2021

ИТ аутсорсинг и ИТ-аутстаффинг – в чем разница?

От клиентов часто можно услышать: «Нам остро не хватает рабочих рук, все штатные единицы заняты, нужно взять кого-то на подряд». Желание вполне объяснимое, учитывая огромный дефицит ИТ-специалистов, от которого сейчас страдает вся отрасль.

Закрыть потребность во внешних ИТ-специалистах можно по-разному: через ИТ-аутсорсинг или ИТ-аутстаффинг. Многие путают эти понятия, считая их почти равнозначными. Но между ними есть существенные различия. Выясняем, какие именно.

Статьи

15 июля 2021

SLA – три «волшебные» буквы

ИТ-аутсорсинговая компания берет на себя определенный круг задач

и ответственность за их выполнение. Но что делать, если качество в итоге вас не устроило?

Когда речь идет о штатном сотруднике, меры понятны (хотя далеко

не всегда эффективны) – «профилактические беседы», повышение квалификации или, в крайнем случае, увольнение. А как быть

с привлеченным подрядчиком? Ответ в этой аббревиатуре – SLA, Service Level Agreement или соглашение об уровне сервиса

Статьи

29 июня 2021

3 оттенка ИТ-аутсорсинга: какой подходит именно Вам?

Зачем предпринимателю знать различия между несколькими видами ИТ-аутсорсинга? Все просто: даже если сейчас вы пользуетесь каким-то одним набором услуг, все может быстро поменяться и вам понадобится что-то новое. Поэтому сегодня поговорим о том, каким в принципе может быть ИТ-аутсорсинг.

Статьи

18 июня 2021

Зачем бизнесу нужен аудит ИТсистем (ИТ аудит)?

В самом начале сотрудничества ИТ-аутсорсинговая компания часто предлагает провести аудит ИТ-систем в компании. Однако многим собственникам эта услуга кажется лишней: зачем тратить деньги, ведь штатные ИТ-специалисты и без аудита знают все «боли» и проблемные точки в компании с точки зрения ИТ.

Действительно, зачем? Давайте разбираться!

Статьи

8 июня 2021

Шпаргалка по выбору ИТ-аутсорсера часть 3

Критерий, на который часто не обращают внимания. И напрасно!

Сегодня речь пойдет о доверии и безопасности, без которых в ИТ-аутсорсинге не обойтись. Как только вы заключаете контракт, ИТ-аутсорсер получает доступ к «сердцу» вашего бизнеса: финансовой информации, базам данных, личным данным персонала и контрагентов. Однако собственники бизнеса недооценивают фактор безопасности и больше смотрят на стоимость, количество выездов специалистов и т.д. На основе практики ALP GROUP расскажем, что можно предпринять уже на старте сотрудничества, чтобы обезопасить свой бизнес.

Виды ИТ-аудита

Каждая проверка характеризуется несколькими критериями, на основании которых определяют ее вид. Она может инициироваться в обязательном порядке государственными органами РФ или руководством компании, охватывать всю структуру информационной системы или ограничиваться оценкой отдельного подразделения (уровня безопасности, технического соответствия, надежности и др.).

По содержанию различают проверку средств информационных технологий, использующихся компанией, и оценку соответствия ИТ и информационной безопасности компании. Первый вид может проводиться самостоятельно или как часть общего аудита ИТ-инфраструктуры предприятия, организации.

По форме проведения выделяют внутреннюю и внешнюю аудиторскую проверку.

Внутренний аудит ИТ-инфраструктуры

Этот вид оценки средств информационных технологий осуществляют специалисты самой организации. Внутренние аудиты проводятся по утвержденному графику с целью проверки:

- соответствия нормативным требованиям и законодательству;

- информационной безопасности;

- функционирования;

- соответствия технической документации.

Программа проверки планируется в соответствии с объемом работ и результатами предыдущих мероприятий. При отборе персонала учитываются беспристрастность и незаинтересованность в результате. Аудиторы не должны проверять и оценивать собственную работу.

Руководство проверяемого участка не может препятствовать проведению проверки и тормозить рабочий процесс. Оно должно оперативно отреагировать на выявленные недочеты и выявить причины их возникновения. Результаты этой деятельности также проверяются.

Внешний аудит IT-инфраструктуры

Внешняя аудиторская проверка проводится лицензированными коммерческими организациями. Она осуществляется в соответствии с законодательством и нормативными требованиями.

Внешний аудит проводится в случае:

- потребности руководства в оценке средств ИТ;

- комплексной или тематической проверки на соответствие стандартам и законодательству;

- установления соответствия требованиям потребителей;

- оценки поставщика услуг;

- необходимости определения областей и способов совершенствования.

Внешнюю аудиторскую проверку заказывает проверяемая организация или другая компания, имеющая на это регулирующее или контрактное право. Она осуществляется специалистом с аттестатом аудитора или аудиторской организацией. Проведение ИТ-аудита не заменяет государственного контроля организаций, владеющих или пользующихся конфиденциальной информацией.

Экспресс-аудит инфраструктуры

Если заказчику требуется быстрый анализ технического состояния ИТ-инфраструктуры и эффективности ее использования, то ему предоставляются услуги экспресс-аудита. Этот вид проверки проводится в кратчайшие сроки с использованием специальных методов и ПО и позволяет выявить недочеты в функционировании и участки, требующие модернизации. Специалисты оценивают эффективность использования оборудования на рабочих местах, уточняют список установленного ПО и серверов. На основании полученных результатов оформляется отчет со списком рекомендаций, направленных на улучшение работы инфраструктуры.

Свежие новости и статьи

Статьи

29 июня 2021

3 оттенка ИТ-аутсорсинга: какой подходит именно Вам?

Зачем предпринимателю знать различия между несколькими видами ИТ-аутсорсинга? Все просто: даже если сейчас вы пользуетесь каким-то одним набором услуг, все может быстро поменяться и вам понадобится что-то новое. Поэтому сегодня поговорим о том, каким в принципе может быть ИТ-аутсорсинг.

Статьи

18 июня 2021

Зачем бизнесу нужен аудит ИТсистем (ИТ аудит)?

В самом начале сотрудничества ИТ-аутсорсинговая компания часто предлагает провести аудит ИТ-систем в компании. Однако многим собственникам эта услуга кажется лишней: зачем тратить деньги, ведь штатные ИТ-специалисты и без аудита знают все «боли» и проблемные точки в компании с точки зрения ИТ.

Действительно, зачем? Давайте разбираться!

Статьи

8 июня 2021

Шпаргалка по выбору ИТ-аутсорсера часть 3

Критерий, на который часто не обращают внимания. И напрасно!

Сегодня речь пойдет о доверии и безопасности, без которых в ИТ-аутсорсинге не обойтись. Как только вы заключаете контракт, ИТ-аутсорсер получает доступ к «сердцу» вашего бизнеса: финансовой информации, базам данных, личным данным персонала и контрагентов. Однако собственники бизнеса недооценивают фактор безопасности и больше смотрят на стоимость, количество выездов специалистов и т.д. На основе практики ALP GROUP расскажем, что можно предпринять уже на старте сотрудничества, чтобы обезопасить свой бизнес.

Статьи

25 мая 2021

Шпаргалка по выбору ИТ-аутсорсера часть 2

Как правильно оценить стоимость услуг и не обжечься на «скрытых» платежах

При выборе поставщика услуг стоимость – важный параметр. Это объяснимо с точки зрения менеджмента, который считает деньги

Но при оценке предложений на ИТ-аутсорсинг важно знать о подводных камнях низких цен. Потому что иногда, соглашаясь на низкий ценник, вы можете получить противоположный эффект — переплатить за ИТ-поддержку

Всему виной скрытые и дополнительные платежи. В этом посте наглядно покажем, как это происходит, и дадим ценовые ориентиры по выбору ИТ-аутсорсера.

Статьи

20 мая 2021

Шпаргалка по выбору ИТ-аутсорсера часть 1

Почему не у всех получается найти надежного поставщика с первого раза?

Идея такой шпаргалки возникла после анализа отзывов более 200 наших клиентов за несколько последних лет. Многие руководители говорили, что они поменяли нескольких поставщиков ИТ-услуг, прежде чем стать партнерами ALP Group. Что может пойти не так при взаимодействии с ИТ-аутсорсером, и как этого не допустить? Разбираемся и даем полезные рекомендации.