Аутентификация через Active Directory

Проверка подлинности через активный каталог от Microsoft в xl2tp выполняется с помощью winbind и samba.

Подготовка сервера

Для корректной работы сервера с Active Directory необходимо задать ему имя (hostname), которое будет доступно в DNS. Также на сервере должно быть задано точное время.

1. Необходимо убедиться, что сервер доступен по своему доменному имени. Если серверу так и не было задано вменяемого имени, вводим команду:

hostnamectl set-hostname vpn.dmosk.local

* где vpn — имя сервера; dmosk.local — домен.

После добавляем в DNS наш сервер VPN. Ждем минут 15 (если у нас используется доменная инфраструктура с несколькими сайтами, иначе ждать не нужно).

2. Задаем временную зону:

\cp /usr/share/zoneinfo/Europe/Moscow /etc/localtime

* в данном примере мы задаем зону по московскому времени.

Устанавливаем утилиту для синхронизации времени, разрешаем запуск демона и стартуем его.

yum install chrony

systemctl enable chronyd

systemctl restart chronyd

Присоединяем сервер к домену

Устанавливаем необходимые компоненты:

dnf install samba-client samba-winbind samba-winbind-clients krb5-workstation

Открываем конфигурационный файл samba:

vi /etc/samba/smb.conf

В разделе редактируем следующие опции:

workgroup = DMOSK

security = ads

* где DMOSK — NETBIOS имя домена; ads — указывает, что для samba будет использоваться модель безопасности LDAP Active Directory.

Также в добавим следующие строки:

kerberos method = secrets and keytab

realm = DMOSK.LOCAL

winbind enum groups = Yes

winbind enum users = Yes

idmap config * : rangesize = 1000000

idmap config * : range = 1000000-19999999

idmap config * : backend = autorid

* где:

- kerberos method — метод проверки kerberos. В данном примере сначала используется secretts.tdb, а затем системная таблица ключей.

- realm — сервер Active Directory. В нашем примере прописан домен, так как по нему можно обратиться к любому из серверов AD.

- winbind enum groups — задает пределы перечисления групп через setgrent(), getgrent() и endgrent().

- winbind enum users — задает пределы перечисления пользователей через setpwent(), getpwent()и endpwent().

- idmap config * : rangesize — определяет количество доступных uids и gids в каждом доменном диапазоне.

- idmap config * : range — определяет доступные совпадающие диапазоны uid и gid, для которых серверная часть является авторитетной.

- idmap config * : backend — задает idmap плагин для использования в качестве SID/uid/gid подсистемы

Вводим сервер в домен:

net ads join -U Administrator@dmosk.local

* где Administrator — учетная запись пользователя AD с правами на ввод компьютеров в домен; dmosk.local — наш домен.

Мы должны увидеть, примерно, следующее:

Using short domain name — DMOSK

Joined ‘SAMBA’ to dns domain ‘dmosk.local’

Разрешаем автозапуск winbind и стартуем его:

systemctl enable winbind —now

Выбираем профиль для аутентификации:

authselect select winbind —force

Проверяем, что наш сервер может получить список пользователей Active Directory:

wbinfo -u

… и групп:

wbinfo -g

Если мы увидели список пользователей и групп, то присоединение сервера к домену завершено.

После проверяем, что аутентификация в AD через модуль ntlm_auth работает корректно:

ntlm_auth —request-nt-key —domain=DMOSK.LOCAL —username=Administrator

* где DMOSK.LOCAL — наш домен; Administrator — пользователь, под которым будем логиниться для проверки работы модуля.

Настройка PPP для аутентификации через AD

Открываем конфигурационный файл options.xl2tpd:

vi /etc/ppp/options.xl2tpd

Добавляем в самый низ:

…

plugin winbind.so

ntlm_auth-helper ‘/usr/bin/ntlm_auth —helper-protocol=ntlm-server-1 —require-membership-of=»DMOSK\\VPN Users»‘

* где VPN Users — группа в AD, пользователи который будут иметь возможность использовать VPN.

Перезапускаем xl2tpd:

systemctl restart xl2tpd

Проверка

В Active Directory добавляем группу VPN Users (если еще нет). Группа должна быть локальная в домене. В группу добавим пользователей, которым хотим дать доступ для VPN-подключения.

В настройках подключения к серверу меняем пользователя и пароль на доменные.

Установка статического IP

nmcli conn show

NAME UUID TYPE DEVICE

enp0s3 64486a76-a4b0-4693-9110-205da942c9c5 ethernet enp0s3

enp0s8 fc26857f-4cb0-3756-a7fa-95ec246b3981 ethernet enp0s8

Настроим статический ip для enp0s8

Настройки сети хранятся в директории

Отредактировать нужно файл

ifcfg-enp0s8

Основные параметры:

TYPE — тип соединения, проводное (Ethernet), беспроводное(Wired) и т д;

BOOTPROTO — способ получения IP адреса, static, dhcp или none;

NAME — имя соединения;

DEVICE — имя сетевого интерфейса;

ONBOOT — необходимо ли запускать при старте системы;

IPADDR — IP адрес, который будет использован для этого компьютера;

GATEWAY — шлюз для доступа к интернету;

NETMASK — маска сети;

DNS1 — сервер для разрешения доменных имен DNS.

sudo vi /etc/sysconfig/network-scripts/ifcfg-enp0s8

TYPE=Ethernet

PROXY_METHOD=none

BROWSER_ONLY=no

BOOTPROTO=dhcp

DEFROUTE=yes

IPV4_FAILURE_FATAL=no

IPV6INIT=yes

IPV6_AUTOCONF=yes

IPV6_DEFROUTE=yes

IPV6_FAILURE_FATAL=no

IPV6_ADDR_GEN_MODE=stable-privacy

NAME=enp0s8

UUID=939a0551-f5b5-46d8-87fe-24e5e7b1a0c1

DEVICE=enp0s8

ONBOOT=yes

Но мне просто надо, чтобы все работало и чтобы я имел возможность ручного изменения конфигурационных файлов

Большинству вариантам установки не требуется чрезмерная сложность, обусловленная взаимодействия с NetworkManager, достаточно ручного изменения конфигурационых файлов. Ниже приведён фрагмент настройки сетевого интерйеса с использованием DHCP без участия NetworkManager: {{{# cat /etc/sysconfig/network-scripts/ifcfg-eth0 DEVICE=»eth0″ BOOTPROTO=dhcp NM_CONTROLLED=»no» PERSISTENT_DHCLIENT=1 ONBOOT=»yes» TYPE=Ethernet DEFROUTE=yes PEERDNS=yes PEERROUTES=yes IPV4_FAILURE_FATAL=yes IPV6INIT=yes IPV6_AUTOCONF=yes IPV6_DEFROUTE=yes IPV6_PEERDNS=yes IPV6_PEERROUTES=yes IPV6_FAILURE_FATAL=no NAME=»eth0″ #}}}

или обычная настройка с использованием ‘статики’:

$ cat /etc/sysconfig/network-scripts/ifcfg-eth0 DEVICE="eth0" HWADDR="00:21:70:10:7E:CD" NM_CONTROLLED="no" ONBOOT="yes" BOOTPROTO=static # BOOTPROTO=dhcp IPADDR=10.16.1.106 NETMASK=255.255.255.0 # # the GATEWAY is sometimes in: /etc/sysconfig/network GATEWAY=10.16.1.1

после чего можно добавить другие распостранённые свойства, как например hostname или DNS-сервера:

$ cat /etc/sysconfig/network HOSTNAME=acme.example.com DNS1=10.16.1.112 DNS2=8.8.8.8 ## DNS2=76.242.0.28 SEARCH=example.com

Эти параметры являются опциональными, т.к. DHCP-сервер сам может оперировать ими. Initscript-ы могут определять такие параметры как Имя компьютера при помощи PTR-записей в правильно настроенной DNS-среде, но некоторым пользователям может потребоваться вручную изменять параметры. Полную документацию по initscript-ам можно найти при помощи:

rpm -qd initsсripts

даже в той среде, где отсутствует man-пакет и его зависимости.

Почему для того, чтобы моя сетевая Ethernet-карта заработала, мне необходимо залогиниться и самому её задействовать?

.. и почему, если сравнивать с распостранённой практикой, имена сетевых интерфейсов названы «неверно»? Ведь это нарушает правило Unix «не изменять ожиданиям».

Поставщик ПО добавил NetworkManager к конфигурации по умолчанию, и сетевые интерфейсы (каким-то необъяснимым образом) по умолчанию неактивны. Это можно исправить во время процесса установки на этапе, когда установщик предлагает вам настроить язык/клавиатуру/устройство хранения/ПО в основном окне установщика, сделав вашу сетевую карту активной. Для этого вам необходимо нажать «Network & Hostname» («Сеть и имя хоста»), выбрать то сетевое Ethernet соединение, которое вы хотите изменить, и нажать кнопку «Off» в верхнем правом углу. Если исходить из того, что вы можете использовать DHCP, то ваше сетевое соединение перейдёт в состояние получение сетевого адреса. Если же вам необходимо вручную задать сетевые настройки, нажмите «Configure», после чего введите и сохраните нужные значения. Для того, чтобы изменения вступили в силу, скорее всего будет необходимо отключить, а потом включить только что настроенный сетевой интерфейс. Нажмите «Done». Помимо вышеуказанного способа, сетевое соединение после установки можно настроить при помощи «NetworkManager» (располагается в «System; Preferences; Network Connections», либо нажмите ПКМ по маленькому значку сети в области уведомлений, после чего — «Edit Connections»).

Если же вы не используете NetworkManager, то аналогичный результат можно достигнуть, измененив файл конфигурации соответствующего сетевого интерфейса (как правило это /etc/sysconfig/network-scripts/ifcfg-eth0): «ONBOOT=no» на «ONBOOT=yes». В случае использования DHCP может потребоваться добавить строку «BOOTPROTO=dhcp». Для статического IP потребуется «BOOTPROTO=static».

Если предположить, что имя сетевого устройства — eth0, то изменение строчки ONBOOT может быть осуществленно (от имени root) следующим образом:

# cd /etc/sysconfig/network-scripts/ # sed -i -e 's@^ONBOOT="no@ONBOOT="yes@' ifcfg-eth0

Касательно «изменённых ожиданий»: в предыдущем примере используется «традиционное» именование сетевого интерфейса: eth0. Однако возможны и другие названия, как например em1, p3p1 и пр. Нравится это или нет, но эта концепция именования — дальнейший пусть развития Linux. Это было описано раннее в «тестовом дистрибутиве» вендора ПО. Смотрите так же Dell’s writeup и blog post

NetworkManager

Проверить статус можно командой

systemctl status NetworkManager

● NetworkManager.service — Network Manager

Loaded: loaded (/usr/lib/systemd/system/NetworkManager.service; enabled; vendor preset: enabled)

Active: active (running) since Thu 2021-02-18 17:30:13 EET; 1 months 30 days ago

Docs: man:NetworkManager(8)

Main PID: 841 (NetworkManager)

Tasks: 5

CGroup: /system.slice/NetworkManager.service

├─ 841 /usr/sbin/NetworkManager —no-daemon

└─9599 /sbin/dhclient -d -q -sf /usr/libexec/nm-dhcp-helper -pf /var/run/dhclient-ens192.pid -lf /var/lib/NetworkManager/dhclient-5c2584c5-7d87-4826-ba2a-79713eb62a9a-ens192.lease -cf /var/lib/Net…

Apr 20 11:25:15 localhost.localdomain NetworkManager: <info> dhcp4 (ens192): gateway 10.1.103.254

Apr 20 11:25:15 localhost.localdomain NetworkManager: <info> dhcp4 (ens192): lease time 7200

Apr 20 11:25:15 localhost.localdomain NetworkManager: <info> dhcp4 (ens192): nameserver ‘10.10.10.1’

Apr 20 11:25:15 localhost.localdomain NetworkManager: <info> dhcp4 (ens192): nameserver ‘10.1.0.2’

Apr 20 11:25:15 localhost.localdomain NetworkManager: <info> dhcp4 (ens192): domain name ‘urn.su’

Apr 20 11:25:15 localhost.localdomain NetworkManager: <info> dhcp (ens192): domain search ‘urn.su.’

Apr 20 11:25:15 localhost.localdomain NetworkManager: <info> dhcp (ens192): domain search ‘hel.fi.urn.su.’

Apr 20 11:25:15 localhost.localdomain NetworkManager: <info> dhcp (ens192): domain search ‘ad.urn.su.’

Apr 20 11:25:15 localhost.localdomain NetworkManager: <info> dhcp4 (ens192): state changed bound -> bound

Apr 20 11:25:15 localhost.localdomain dhclient: bound to 10.1.102.211 — renewal in 2903 seconds.

Как отключить IPv6?

Один из работников Вендора ПО рекомендует оставлять модуль IPv6 включенным, т.к. отключение может повлиять на работу SELinux и других компонентов. Вместо этого предлагается добавить следующие строки в /etc/sysctl.conf:

net.ipv6.conf.all.disable_ipv6 = 1 net.ipv6.conf.default.disable_ipv6 = 1

, а чтобы отключить IPv6 на запущенной системе:

echo 1 > /proc/sys/net/ipv6/conf/all/disable_ipv6 echo 1 > /proc/sys/net/ipv6/conf/default/disable_ipv6

либо

sysctl -w net.ipv6.conf.all.disable_ipv6=1 sysctl -w net.ipv6.conf.default.disable_ipv6=1

Замечание 1: При отключенном IPv6 могут возникнуть проблемы с пробросом X-ов через ssh. Для решения этого необходимо изменить /etc/ssh/sshd_config следующим образом: либо измениить

#AddressFamily any

на

AddressFamily inet

(«inet» соответствует «ipv4 only», «inet6» — ipv6)

,либо удалить значёк «#» перед строчкой

#ListenAddress 0.0.0.0

и перезапустить ssh

Замечание 2: Если при отключенном IPv6 наблюдаются проблемы запуска Postfix, то либо измените /etc/postfix/main.cf — закомментируйте часть с ‘localhost’ и замените на ipv4 loopback:

#inet_interfaces = localhost inet_interfaces = 127.0.0.1

либо уберите строку с ipv6 localhost из файла /etc/hosts.

Замечание 3: Для того, чтобы отключить RPCBIND ipv6 (rpc, rpc.mountd, rpc,statd), закомментируйте строки с «udp6» и «tcp6» в файле /etc/netconfig:

udp tpi_clts v inet udp - - tcp tpi_cots_ord v inet tcp - - #udp6 tpi_clts v inet6 udp - - #tcp6 tpi_cots_ord v inet6 tcp - - rawip tpi_raw - inet - - - local tpi_cots_ord - loopback - - - unix tpi_cots_ord - loopback - - -

Android

Note: You may also connect using IKEv2 (recommended) or IPsec/XAuth mode.

- Launch the Settings application.

- Tap «Network & internet». Or, if using Android 7 or earlier, tap More… in the Wireless & networks section.

- Tap VPN.

- Tap Add VPN Profile or the + icon at top-right of screen.

- Enter anything you like in the Name field.

- Select L2TP/IPSec PSK in the Type drop-down menu.

- Enter in the Server address field.

- Leave the L2TP secret field blank.

- Leave the IPSec identifier field blank.

- Enter in the IPSec pre-shared key field.

- Tap Save.

- Tap the new VPN connection.

- Enter in the Username field.

- Enter in the Password field.

- Check the Save account information checkbox.

- Tap Connect.

If you get an error when trying to connect, see .

Доступ к локальной сети и сети Интернет

При подключении к нашему серверу VPN у клиента не будет возможности выходить в Интернет и подключаться к ресурсам сети, что делает соединение бессмысленным. Поэтому первым этапом после настройки сервера должна быть настройка маршрутизации сети. Для этого необходимо включить возможность работы в качестве шлюза и настроить правила в брандмауэре.

Настройка ядра

Нам нужно разрешить опцию net.ipv4.ip_forward в настройках ядра — для этого откроем файл:

vi /etc/sysctl.d/99-sysctl.conf

И добавляем в него следующую строку:

net.ipv4.ip_forward=1

После применяем настройку:

sysctl -p /etc/sysctl.d/99-sysctl.conf

В случае с единым сетевым интерфейсом больше ничего делать не потребуется — CentOS начнет работать как Интернет-шлюз.

В случае с несколькими сетевыми адаптерами, настраиваем сетевой экран.

Настройка брандмауэра

Настройка выполняется для двух сетевых интерфейсов на примере ens32 (внутренний) и ens34 (внешний):

firewall-cmd —permanent —zone=public —add-masquerade

firewall-cmd —direct —permanent —add-rule ipv4 filter FORWARD 0 -i ens32 -o ens34 -j ACCEPT

firewall-cmd —reload

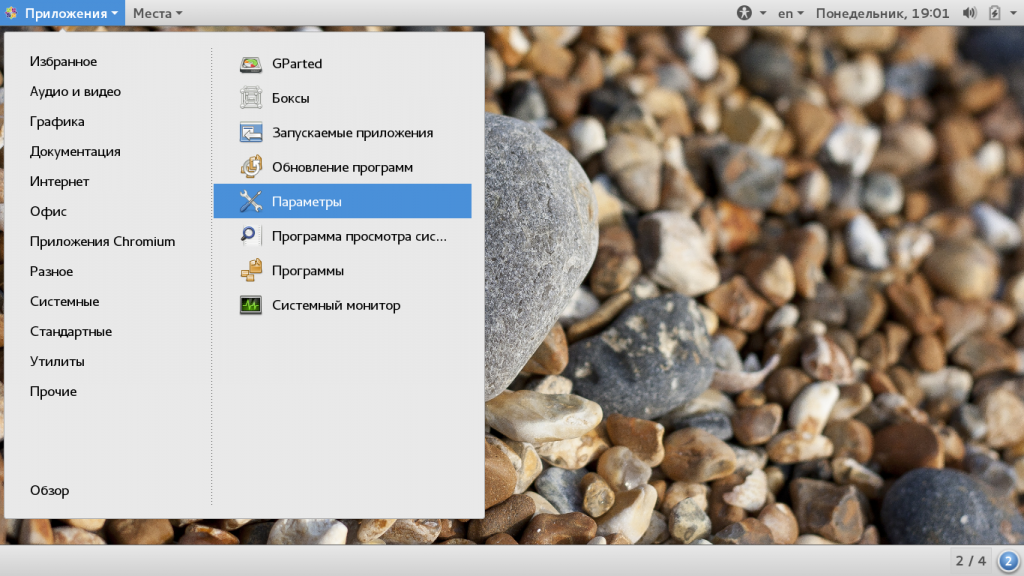

Настройка сети в GUI с помощью Network Manager

На данный момент самый удобный инструмент для настройки сети в графическом интерфейсе, здесь поддерживается не только конфигурация проводного соединения, но и работа с Wifi и даже создание точки доступа. Вы можете воспользоваться апплетом на панели инструментов.

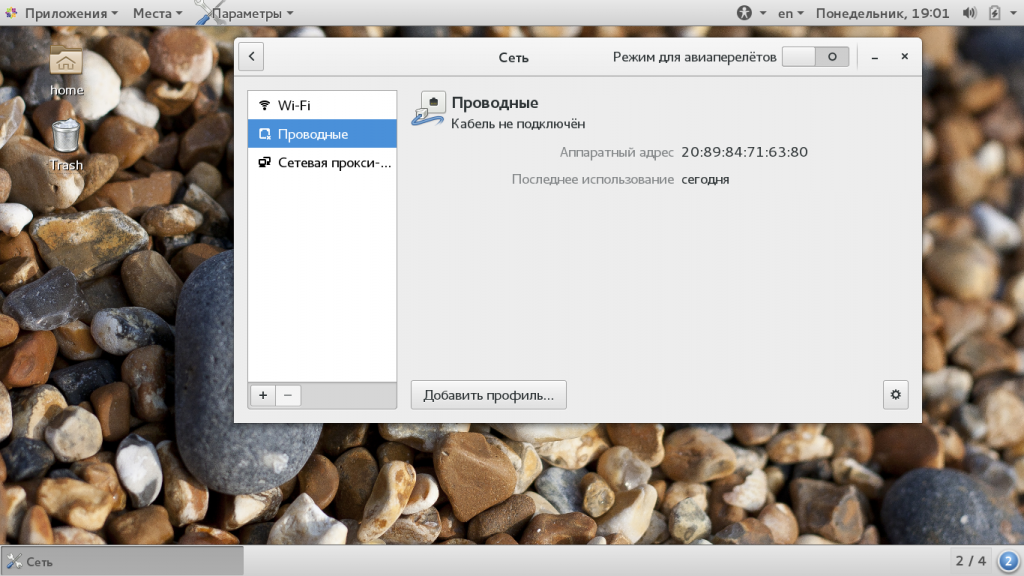

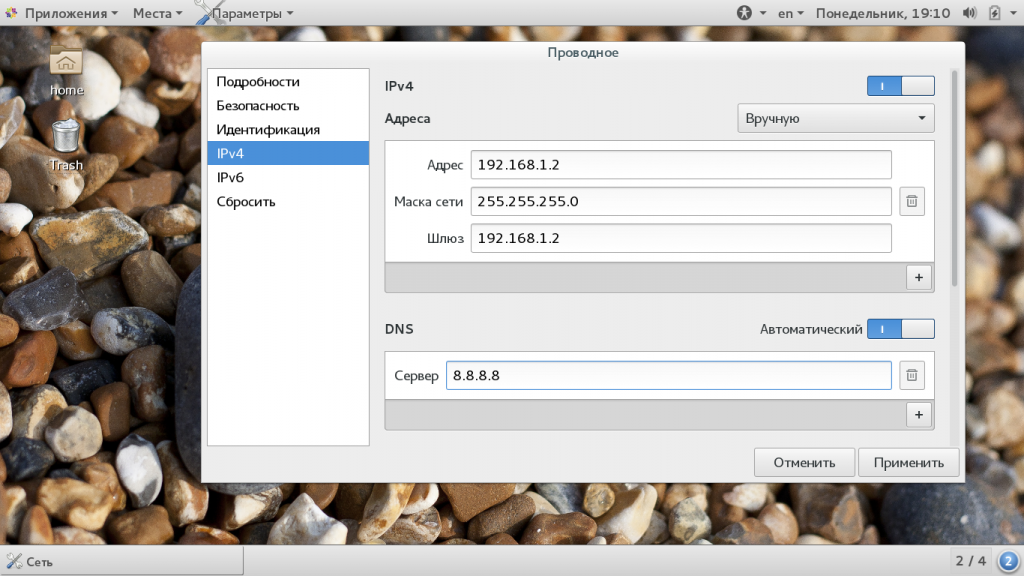

Или откройте «Параметры системы» затем пункт сеть. Для настройки сетевого подключения по протоколу Ethernet (проводное) выберите пункт «Проводные» и переключите выключатель в положение On:

Если провод подключен, и вы собираетесь использовать DHCP то подключение настроится автоматически.

Настройка статического IP адреса

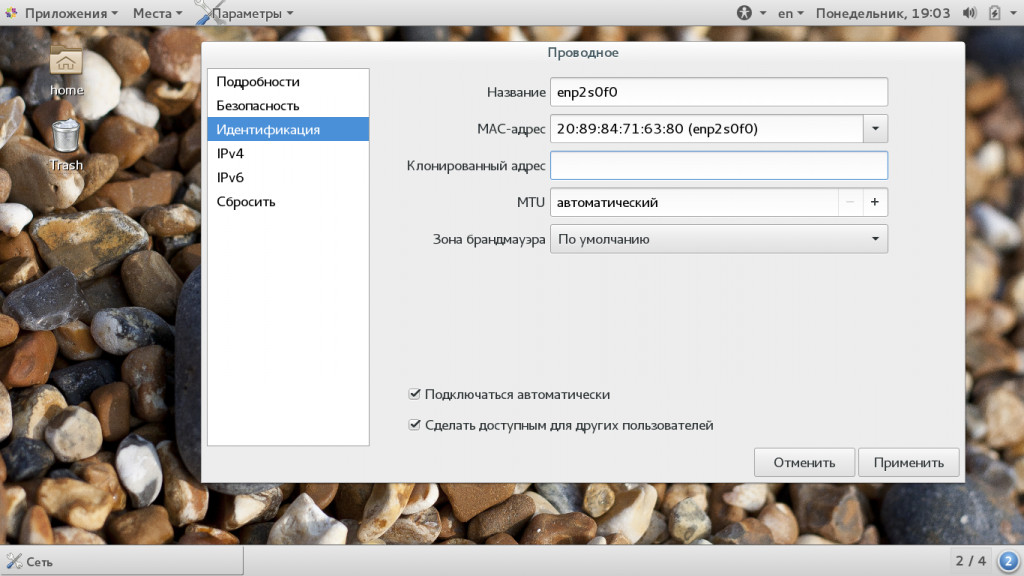

Если нужно настроить статический IP адрес, то тут ситуация немного сложнее. Нажмите небольшую кнопку со значком шестеренки:

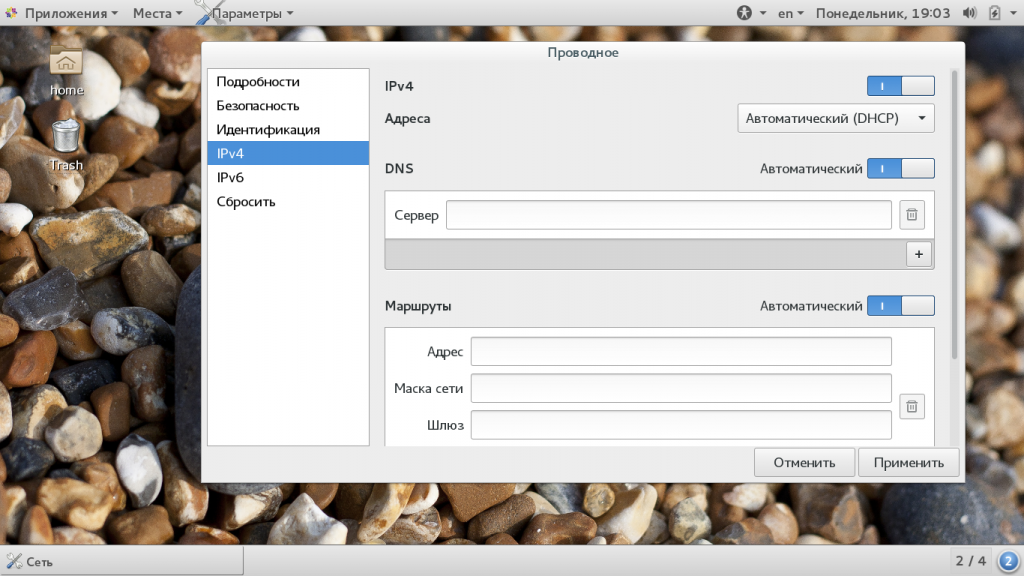

Затем перейдите в раздел IPv4. Затем нужно указать несколько полей, которые обычно система получает по протоколу DHCP, но поскольку вы хотите настраивать IP адрес вручную, то и все остальное тоже нужно настроить вручную. Первым делом необходимо в поле «Адреса» выбрать вместо «Автоматически DHCP», «Вручную».

Затем нам нужно указать ряд параметров. В предыдущем разделе мы подробно рассмотрели каждый из них, зачем они нужны и какие значения указать. Например, установим IP адрес 192.168.1.4, тогда маска сети будет 255.255.255.0 и, допустим, что IP адрес нашего маршрутизатора, подключенного к внешней сети будет 192.168.1.1:

Готово. Вам осталось сохранить настройки и перезапустить подключение. Дальше все будет работать так, как вы настроили, если, конечно, все было настроено правильно. Избегайте использования уже занятых IP адресов и обязательно укажите правильный шлюз.

Ошибки и предупреждения

sudo systemctl restart networking

Job for network.service failed because the control process exited with error code. See «systemctl status network.service» and «journalctl -xe» for details.

systemctl status network.service

● network.service — LSB: Bring up/down networking

Loaded: loaded (/etc/rc.d/init.d/network; bad; vendor preset: disabled)

Active: failed (Result: exit-code) since Tue 2021-01-19 19:09:42 EET; 7s ago

Docs: man:systemd-sysv-generator(8)

Process: 2448 ExecStop=/etc/rc.d/init.d/network stop (code=exited, status=0/SUCCESS)

Process: 8268 ExecStart=/etc/rc.d/init.d/network start (code=exited, status=1/FAILURE)

Jan 19 19:09:42 server1.example.com network: RTNETLINK answers: File exists

Jan 19 19:09:42 server1.example.com network: RTNETLINK answers: File exists

Jan 19 19:09:42 server1.example.com network: RTNETLINK answers: File exists

Jan 19 19:09:42 server1.example.com network: RTNETLINK answers: File exists

Jan 19 19:09:42 server1.example.com network: RTNETLINK answers: File exists

Jan 19 19:09:42 server1.example.com network: RTNETLINK answers: File exists

Jan 19 19:09:42 server1.example.com systemd: network.service: control process exited, code=exited status=1

Jan 19 19:09:42 server1.example.com systemd: Failed to start LSB: Bring up/down networking.

Jan 19 19:09:42 server1.example.com systemd: Unit network.service entered failed state.

Jan 19 19:09:42 server1.example.com systemd: network.service failed.

|

Настойка Firewall |

|

|

Установка виртуальной CentOS на Ubuntu |

|

|

Docker контейнер CentOS с SSH доступом |

|

|

Новости CentOS |

|

|

X Window System CentOS |

|

|

XRDP: Удалённый рабочий стол |

|

|

VNC: Удалённый рабочий стол |

|

|

Изменить machine-id |

|

|

Изменить ulimit |

|

|

FAQ |

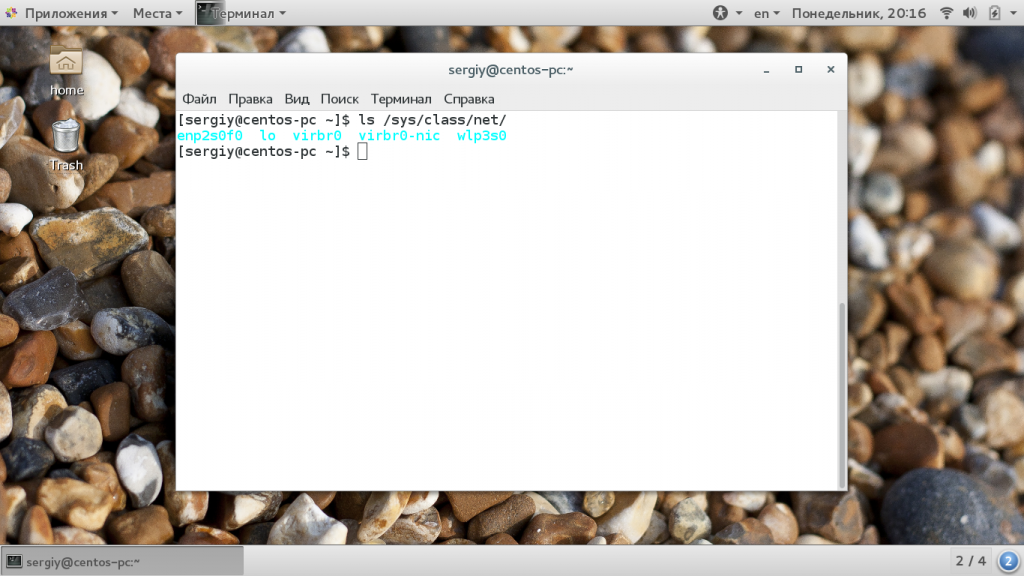

Настройка сети через консоль с помощью networking

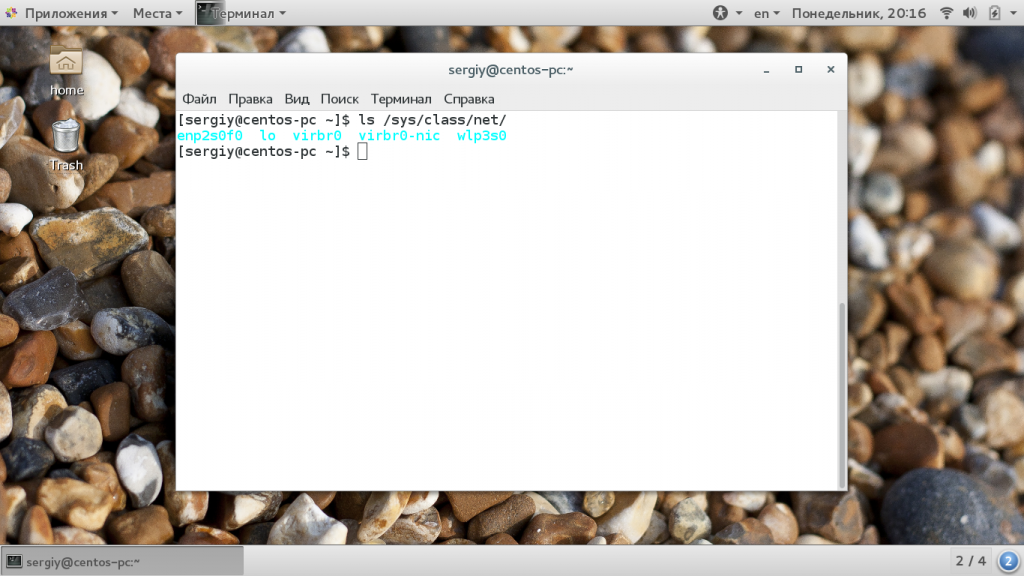

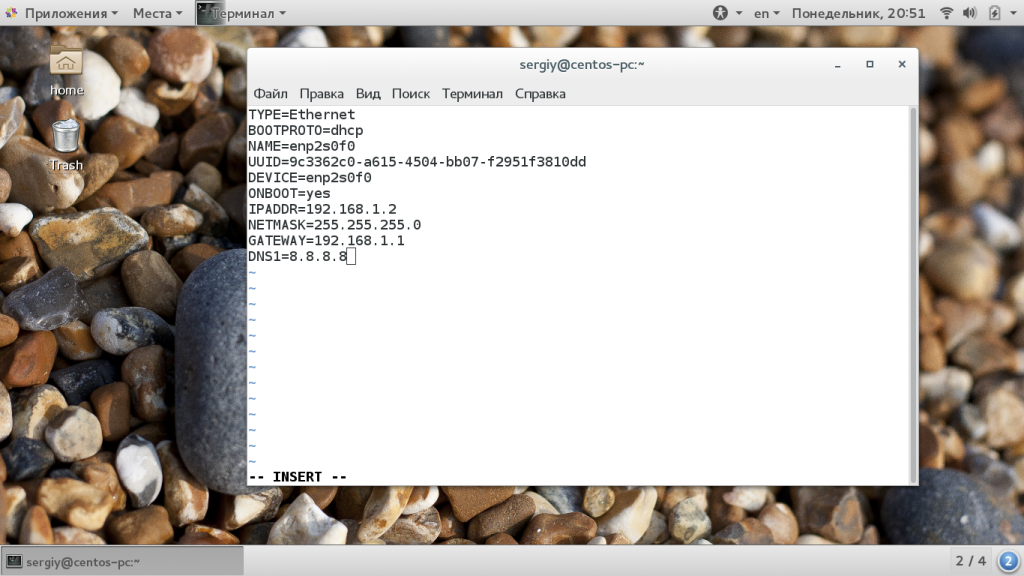

Кроме NetworkManager, сетями управляет служба Networking. Она интегрирована с NetworkManager и позволяет настроить все необходимые вам параметры с помощью редактирования конфигурационных файлов. Сначала нам нужно посмотреть список сетевых интерфейсов:

sudo ls /sys/class/net/

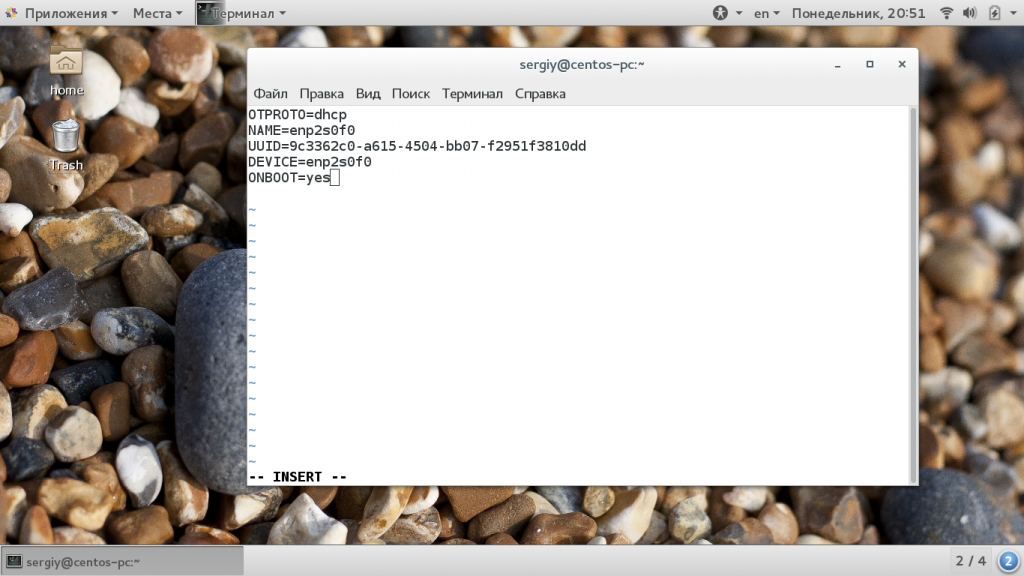

У меня имя сетевого интерфейса enp2s0f0. Именно на его примере дальше будет выполняться подключение к сети centos 7. Все настройки для сети Networking хранятся в каталоге /etc/sysconfig/network-scripts/. Для нашего сетевого интерфейса конфигурационный файл будет называться /etc/sysconfig/network-scripts/ifcfg-enp2s0f0.

Давайте сначала рассмотрим основные параметры, которые вам придется рассмотреть:

- TYPE — тип соединения, проводное (Ethernet), беспроводное(Wired) и т д;

- BOOTPROTO — способ получения IP адреса, static, dhcp или none;

- NAME — имя соединения;

- DEVICE — имя сетевого интерфейса;

- ONBOOT — необходимо ли запускать при старте системы;

- IPADDR — IP адрес, который будет использован для этого компьютера;

- GATEWAY — шлюз для доступа к интернету;

- NETMASK — маска сети;

- DNS1 — сервер для разрешения доменных имен DNS.

Фактически вы уже знаете большинство этих параметров. Теперь рассмотрим какой набор нужно задать для каждого способа получения IP адреса.

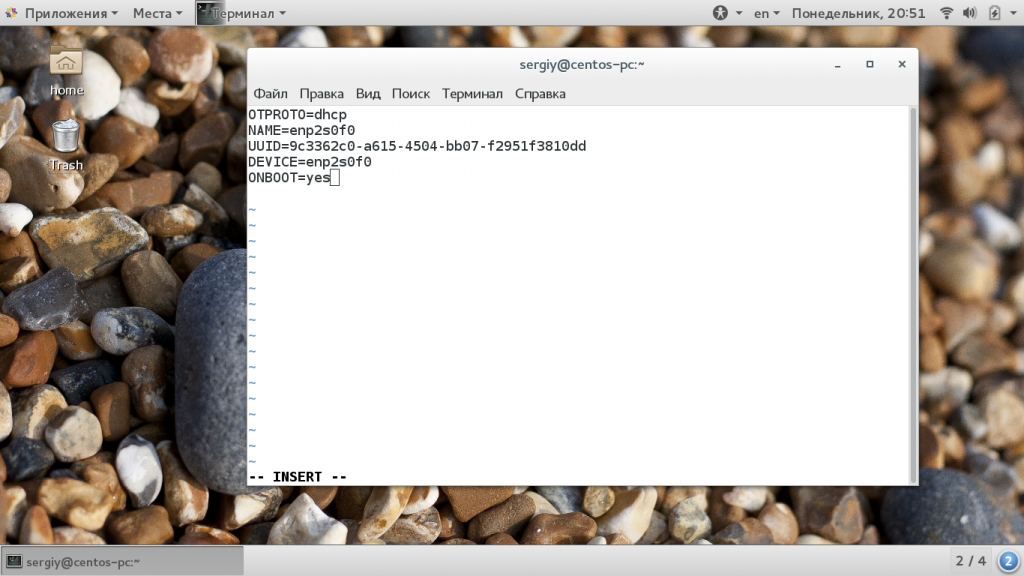

Настройка получения IP по DHCP

Настройка сети dhcp centos предусматривает использование значения BOOTPROTO dhcp, остальные параметры задавать необязательно:

TYPE=Ethernet BOOTPROTO=dhcp NAME=enp2s0f0 UU > DEVICE=enp2s0f0 ONBOOT=yes

Теперь сохраните изменения и перезапустите сеть. Все должно заработать.

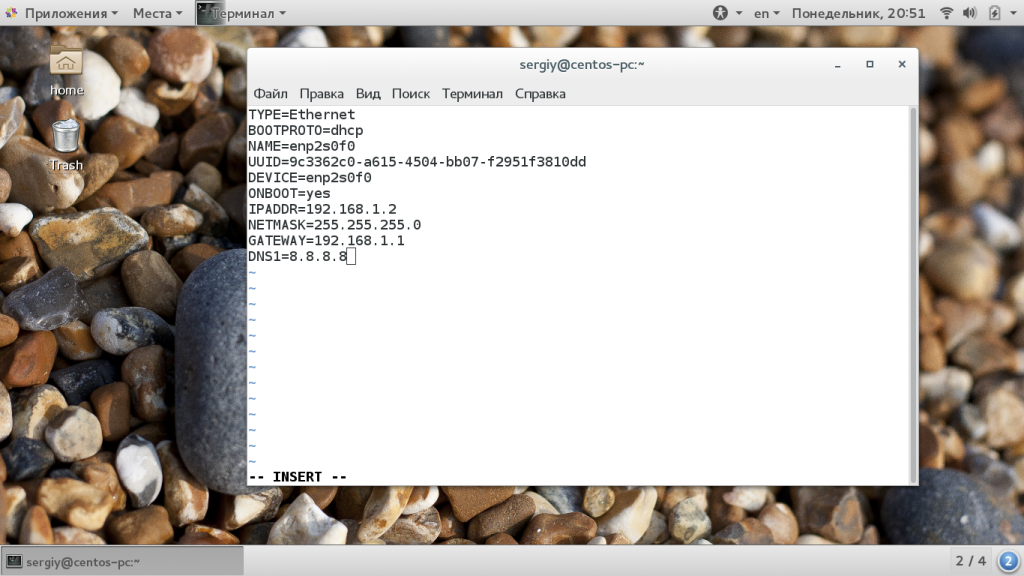

Настройка сети со статическим IP

Для установки статического IP адреса нужно задать значение BOOTPROTO — static, а также указать IP адрес, шлюз, маску сети и DNS. Вот пример конфигурации сети CentOS для нашего интерфейса:

TYPE=Ethernet BOOTPROTO=dhcp NAME=enp2s0f0 UU > DEVICE=enp2s0f0 ONBOOT=yes IPADDR=192.168.1.2 NETMASK=255.255.255.0 GATEWAY=192.168.1.1 DNS1=8.8.8.8

Укажите свои значения и сохраните настройки. Для перезагрузки сети используйте команду:

sudo systemctl restart networking

Затем вам останется проверить работу сети. Если все было сделано правильно сеть будет работать.

Настройка брандмауэра

Рассмотрим настройку фаервола при помощи двух различных популярных утилит — firewalld и iptables.

Firewalld

Настройка выполняется для двух сетевых интерфейсов — ens32 (внутренний) и ens34 (внешний):

firewall-cmd —direct —permanent —add-rule ipv4 nat POSTROUTING 0 -o ens34 -j MASQUERADE

firewall-cmd —direct —permanent —add-rule ipv4 filter FORWARD 0 -i ens32 -o ens34 -j ACCEPT

firewall-cmd —direct —permanent —add-rule ipv4 filter FORWARD 0 -i ens34 -o ens32 -m state —state RELATED,ESTABLISHED -j ACCEPT

systemctl restart firewalld

Iptables

Настройка выполняется из расчета, что Интернет настроен через интерфейс ens160, а внутренняя сетя через ens32:

iptables -t nat -A POSTROUTING -o ens160 -j MASQUERADE

Если на сервере для доступа в локальную и глобальную сети используются разные сетевые интерфейсы, нам может понадобиться создать еще два правила:

iptables -A FORWARD -i ens32 -o ens160 -m state —state RELATED,ESTABLISHED -j ACCEPT

iptables -A FORWARD -i ens32 -o ens160 -j ACCEPT

Сохраняем правила:

yum install iptables-services

service iptables save

Important notes

Read this in other languages: , .

Windows users: A is required if the VPN server or client is behind NAT (e.g. home router).

Android users: If you encounter connection issues, try .

The same VPN account can be used by your multiple devices. However, due to an IPsec/L2TP limitation, if you wish to connect multiple devices simultaneously from behind the same NAT (e.g. home router), you must use only IKEv2 or IPsec/XAuth mode.

To view or update VPN user accounts, see Manage VPN users. Helper scripts are included for convenience.

Using kernel support could improve IPsec/L2TP performance. It is available on . Ubuntu users should install the (or ) package and run .

The scripts will backup existing config files before making changes, with suffix.

Установка ifconfig

yum provides ifconfig

или

yum whatprovides ifconfig

Loaded plugins: fastestmirror

Loading mirror speeds from cached hostfile

* base: ftp.funet.fi

* epel: www.nic.funet.fi

* extras: ftp.funet.fi

* updates: ftp.funet.fi

base/7/x86_64/filelists_db | 7.2 MB 00:00:01

epel/x86_64/filelists_db | 12 MB 00:00:03

extras/7/x86_64/filelists_db | 224 kB 00:00:00

ssh-products/x86_64/filelists_db | 89 kB 00:00:00

updates/7/x86_64/filelists_db | 3.4 MB 00:00:01

net-tools-2.0-0.25.20131004git.el7.x86_64 : Basic networking tools

Repo : base

Matched from:

Filename : /sbin/ifconfig

ifconfig входит, например, в состав net-tools

Установим net-tools

sudo yum install net-tools

Настройка клиента

Рассмотрим процесс настройки клиента на базе Windows. Для андроида и устройств Apple параметры заполняются аналогично.

Графический интерфейс

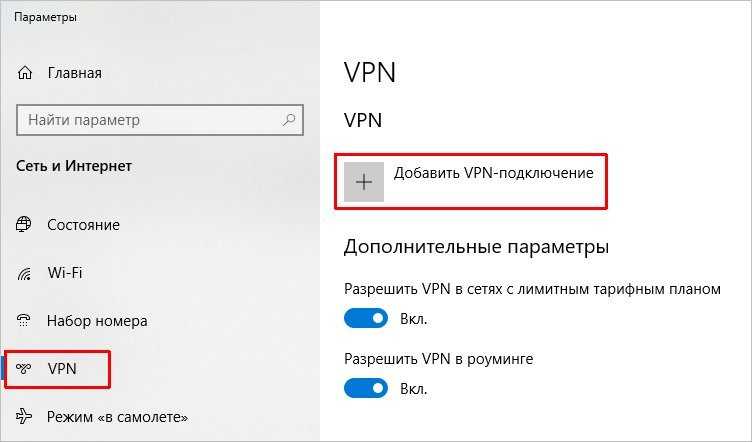

В параметрах сети и Интернет в разделе VPN создаем новое соединение:

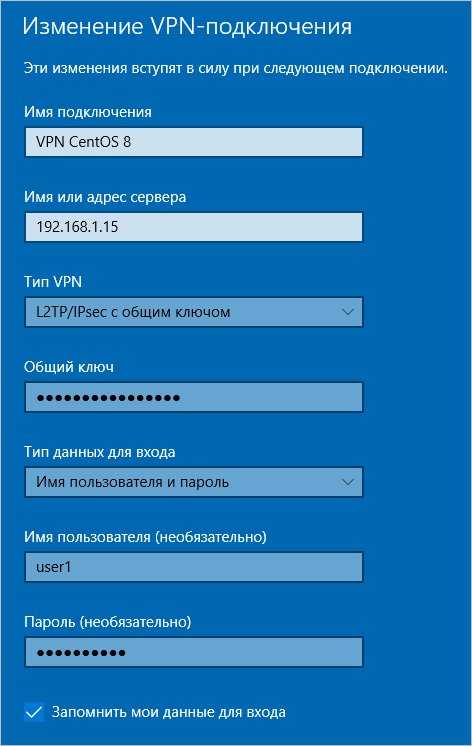

Задаем настройки:

* где:

- Имя подключения — произвольное имя для подключения.

- Имя или адрес сервера — адрес сервера VPN, к которому мы будем подключаться. В данном примере используем внутреннюю сеть, но в продуктивной среде адрес должен быть внешним.

- Тип VPN — для нашего случая, выбираем L2TP/IPsec с предварительным ключом.

- Общий ключ — ключ, который мы задали в файле /etc/ipsec.secrets.

- Тип данных для входа — выбираем пользователь и пароль.

- Имя пользователя и пароль — логин и пароль, которые мы задали в файле /etc/ppp/chap-secrets.

Командная строка

Соединение VPN в Windows можно создать с помощью Powershell:

Add-VpnConnection -Name «VPN CentOS 8» -ServerAddress «192.168.1.15» -TunnelType «L2tp» -EncryptionLevel «Required» -AuthenticationMethod MsChapv2 -SplitTunneling -DnsSuffix «dmosk.local» -L2tpPsk «my_key_password» -Force -RememberCredential -PassThru

* где:

- Name — произвольное имя для подключения.

- ServerAddress — адрес сервера VPN, к которому мы будем подключаться. В данном примере используем внутреннюю сеть, но в продуктивной среде адрес должен быть внешним.

- TunnelType — тип туннеля. В нашем случае это L2TP.

- EncryptionLevel — указание на требование использования шифрованного канала.

- AuthenticationMethod — метод аутентификации. В нашем случае ms-chap-2.

- DnsSuffix — суффикс DNS. Будет автоматически подставляться к коротким именам узлов.

- L2tpPsk — предварительный ключ, который мы задали в файле /etc/ipsec.secrets.

Настройка сети через консоль с помощью networking

Кроме NetworkManager, сетями управляет служба Networking. Она интегрирована с NetworkManager и позволяет настроить все необходимые вам параметры с помощью редактирования конфигурационных файлов. Сначала нам нужно посмотреть список сетевых интерфейсов:

У меня имя сетевого интерфейса enp2s0f0. Именно на его примере дальше будет выполняться подключение к сети centos 7. Все настройки для сети Networking хранятся в каталоге /etc/sysconfig/network-scripts/. Для нашего сетевого интерфейса конфигурационный файл будет называться /etc/sysconfig/network-scripts/ifcfg-enp2s0f0.

Давайте сначала рассмотрим основные параметры, которые вам придется рассмотреть:

- TYPE — тип соединения, проводное (Ethernet), беспроводное(Wired) и т д;

- BOOTPROTO — способ получения IP адреса, static, dhcp или none;

- NAME — имя соединения;

- DEVICE — имя сетевого интерфейса;

- ONBOOT — необходимо ли запускать при старте системы;

- IPADDR — IP адрес, который будет использован для этого компьютера;

- GATEWAY — шлюз для доступа к интернету;

- NETMASK — маска сети;

- DNS1 — сервер для разрешения доменных имен DNS.

Фактически вы уже знаете большинство этих параметров. Теперь рассмотрим какой набор нужно задать для каждого способа получения IP адреса.

Настройка получения IP по DHCP

Настройка сети dhcp centos предусматривает использование значения BOOTPROTO dhcp, остальные параметры задавать необязательно:

Теперь сохраните изменения и перезапустите сеть. Все должно заработать.

Настройка сети со статическим IP

Для установки статического IP адреса нужно задать значение BOOTPROTO — static, а также указать IP адрес, шлюз, маску сети и DNS. Вот пример конфигурации сети CentOS для нашего интерфейса:

Укажите свои значения и сохраните настройки. Для перезагрузки сети используйте команду:

Затем вам останется проверить работу сети. Если все было сделано правильно сеть будет работать.