Как настроить подключение к RDP из Интернета

RDP разрешает любые подключения, будь то из локальной сети или из Интернета. Для подключения из Интернета требуется, чтобы у вашего компьютера был белый IP.

Если же ваш Интернет-провайдер использует , то вам нужно арендовать внешний (белый) IP адрес.

Если вы подключены к роутеру (они тоже всегда используют NAT), то вам нужно настроить проброску (форвардинг, переадресацию) портов следующим образом:

1. Начать нужно с «».

2. Последующие настройки нужно делать в роутере. Поскольку у всех разные модели роутеров, то конкретные действия и названия вкладок в панели администрирования роутеров могут различаться. Главное понять суть и найти соответствующую вкладку в роутере. Помните, что нужно перенаправить порты TCP и UDP с номером 3389.

Перейдите в панель управления роутером. В настройках роутера перейдите в раздел «Интернет» (может называться WAN), затем во вкладку «Переадресация портов» (может называться «Перенаправление портов», «Port Forwarding»):

3. Добавьте новое правило:

- Имя службы — введите любое

- Source IP (исходный IP адрес) оставьте пустым

- Диапазон портов — укажите порт 3389

- Локальный IP адрес — укажите IP адрес компьютера Windows, к которому будет выполняться подключение по RDP

- Локальный порт — укажите порт 3389

- Протокол — укажите Both (оба)

4. И нажмите кнопку «Добавить».

5. Сохраните сделанные изменения.

IP адрес компьютера Windows можно посмотреть командой:

ipconfig

Про переадресацию портов, о том, что это такое (на примере веб сервера), дополнительно читайте в статье «Apache Forwarding — проброска портов веб-сервера».

Ещё одним вариантом является использование VPN (виртуальной частной сети), в которой каждому компьютеру присваивается локальный адрес, но сама виртуальная частная сеть включает компьютеры которые могут быть размещены за пределами реальной частной сети. Подробности о VPN смотрите в статье «».

Что такое RDP

Удалённый рабочий стол позволяет подключиться к другому компьютеру, видеть его экран, запускать программы на нём и работать за ним так, будто бы вы сидите перед ним.

Протокол удалённого рабочего стола (Remote Desktop Protocol, RDP) — это проприетарный протокол Microsoft, который предоставляет пользователю графический интерфейс для подключения к другому компьютеру через сетевое соединение. Для этого пользователь запускает клиентское программное обеспечение RDP, а на другом компьютере должно быть запущено программное обеспечение сервера RDP.

Клиенты для подключения по RDP существуют для большинства версий Microsoft Windows (включая Windows Mobile), Linux, Unix, macOS, iOS, Android и других операционных систем. RDP-серверы встроены в операционные системы Windows; RDP-сервер для Unix и OS X также существует. По умолчанию сервер прослушивает TCP-порт 3389 и UDP-порт 3389.

В настоящее время Microsoft называет своё официальное клиентское программное обеспечение RDP «Подключение к удалённому рабочему столу» (Remote Desktop Connection), которое ранее называлось «Клиент служб терминалов» (Terminal Services Client).

Файл клиента называется mstsc.exe.

Настройка удаленного десктопа средствами Windows

Чтобы компьютеры могли взаимодействовать, они должны быть правильно настроены. Технически задача не выглядит слишком сложной, хотя здесь есть свои нюансы, особенно в случае управления через интернет. Итак, давайте посмотрим, как настроить удаленный рабочий стол средствами системы. Во-первых, на ПК, к которому будет осуществляться доступ, должна быть установлена версия Windows не ниже Pro, управлять же можно и с домашней версии

Второе и очень важно условие – это необходимость наличия статического IP-адреса на удаленном ПК

Конечно, можно попробовать настроить его вручную, но тут есть проблема. Дело в том, что внутренний IP дается ПК DHCP-сервером интернет-центра на определенный срок, по истечении которого компьютеру нужно будет запросить новый IP. Он может оказаться тем же самым, но может и измениться, тогда вы не сможете использовать протокол RDP. Так бывает с серыми, динамическими адресами, и, надо сказать, именно такие адреса выделяют своим клиентам большинство провайдеров. Поэтому самым правильным было бы обращение в службу поддержки провайдера с просьбой выделить вашему компьютеру статический адрес.

Если не хотим платить за белый IP (услуга предоставляется за дополнительную плату), пробуем настроить подключение вручную. Командой control /name Microsoft.NetworkAndSharingCenter откройте «Центр управления сетями и общим доступом», кликните по вашему подключению и нажмите в открывшемся окошке кнопку «Сведения».

Запишите данные IPv4, маски подсети, шлюза по умолчанию и DNS-сервера.

Эти же данные вы можете получить, выполнив в консоли CMD или PowerShell команду ipconfig /all. Закройте окошко сведений и откройте свойства в окне состояния.

Выберите в списке IPv4, перейдите в его свойства и введите полученные данные в соответствующие поля. Сохраните настройки.

Статический адрес у вас есть, теперь нужно включить разрешение доступа подключения. Откройте командой systempropertiesremote вкладку «Удаленный доступ» в свойствах системы и включите радиокнопку «Разрешить удаленные подключения к этому компьютеру».

Если нужно, добавляем юзеров, которым хотим предоставить возможность удаленного подключения.

В Windows 10 1709 получить доступ ко всем этим настройкам можно из подраздела «Удаленный рабочий стол» приложения «Параметры».

При использовании стороннего фаервола откройте в нем порт TCP 3389. На данном этапе общая настройка удаленного рабочего стола завершена.

Если подключение выполняется в локальной сети, можете приступать к работе немедленно. Запустите командой mstsc встроенное приложение RDP, введите в открывшемся окошке IP-адрес или имя удаленного хоста, выберите пользователя и нажмите «Подключить».

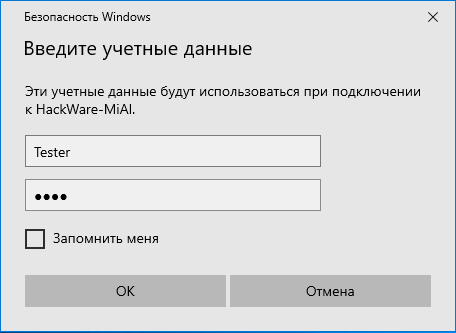

Далее вам нужно будет ввести данные учетной записи пользователя удаленного компьютера и нажать «OK». Появится предупреждение «Не удается проверить подлинность…».

Игнорируем его, отключаем запросы на подключение (снять галку) и жмем «Да». В случае удачного соединения вы увидите рабочий стол удаленного хоста.

Настроить удаленный рабочий стол через интернет сложнее, так как здесь придется выполнить проброс порта 3389 на IP-адрес вашего ПК, а затем подключиться к внешнему IP маршрутизатора, что может стать для пользователя настоящей головной болью, так как придется копаться в настройках роутера. Узнать свой публичный IP не составляет труда, достаточно зайти на сайт 2ip.ua/ru либо аналогичный ресурс.

Далее заходим в настройки роутера по адресу 192.168.0.1 или 192.168.1.1. Здесь все у всех может быть по-разному в зависимости от модели роутера и его прошивки.

В случае с TP-Link необходимо зайти в раздел Переадресация – Виртуальные серверы, нажать «Добавить» и ввести в поля «Порт сервера» и «Внутренний порт» 3389, в поле «IP-адрес» указывается используемый компьютером IP, в полях «Протокол» и «Состояние» должно быть выставлено «Все» и «Включено» соответственно. Сохраните настройки.

Теперь можно пробовать подключиться к удаленному десктопу с основного ПК. Запустите командой mstsc программу RDP и введите в поле «Компьютер» ранее полученный внешний IP-адрес с номером порта через двоеточие, например, 141.105.70.253:3389. Далее все точно так же, как и в примере с подключением в локальной сети.

В роутерах D-Link нужные настройки следует поискать в разделе Межсетевой экран – Виртуальные серверы.

Перед пробросом рекомендуется зарезервировать используемый компьютером IP-адрес в настройках TP-Link-роутера DHCP – Резервирование адресов.

Первая программа, о которой мы расскажем называется Cyberarms Intrusion Detection and Defense Software (IDDS).

количество неудачных попыток авторизации за последние 30 дней

К сожалению, судя по всему, разработка была прекращена в 2017-м году, но тем не менее программа (с некоторыми нюансами — о них далее) работает даже на ОС Windows Server 2019.

Принцип действия довольно таки простой, но в тоже время эффективный: после нескольких неудачных попыток ввода пароля(количество для блокировки определено в параметрах) срабатывает Soft lock(подозрение в брутфорсе), в журнале создается инцидент и IP помечается как подозрительный. Если новых попыток не последовало, то спустя 20 минут адрес убирается из списка наблюдаемых. Если же перебор паролей продолжается, то IP адрес «злоумышленника» добавляется в запрещающее подключения правило брандмауэра Windows (должен быть в активированном состоянии) и тем самым подбор пароля с этого адреса временно прекращается, так как подключения полностью блокируются. Блокировка Hard lock продлится 24 часа — такой параметр выставлен по умолчанию. Вечную блокировку,»Hard lock forever», включать не рекомендуем, иначе количество IP в правиле брандмауэра быстро «распухнет» и программа будет тормозить.

Soft and Hard lock threshold — counts and duration

Устанавливается программа просто — скачиваем архив с установщиком, распаковываем во временную папку. Cкачиваем и устанавливаем Microsoft Visual C++ 2010 x64 (vcredist_x64.exe) и только после этого запускаем пакет установщика Windows -Cyberarms.IntrusionDetection.Setup.x64.msi, потому как у setup.exe скачать и установить автоматически Visual C++ не получается.

Далее производим настройку — активируем агент для защиты RDP сессий «TLS/SSL Security Agent», во вкладке «AGENTS»:

Enable «TLS/SSL Security Agent»

Как запустить RDP сервер с xrdp

Для установки xrdp в Debian, Kali Linux, Linux Mint, Ubuntu и производные выполните команду:

sudo apt install xrdp

Для установки xrdp в Arch Linux и производные выполните команды:

sudo pacman -S alsa-lib mesa git clone https://aur.archlinux.org/xrdp.git cd xrdp makepkg -si

Для запуска служб xrdp-sesman и xrdp в любом дистрибутиве выполните команду:

sudo systemctl start xrdp-sesman.service

Важные файлы xrdp:

- /etc/xrdp/xrdp.ini — файл настроек

- /var/log/xrdp.log — файл журналов событий

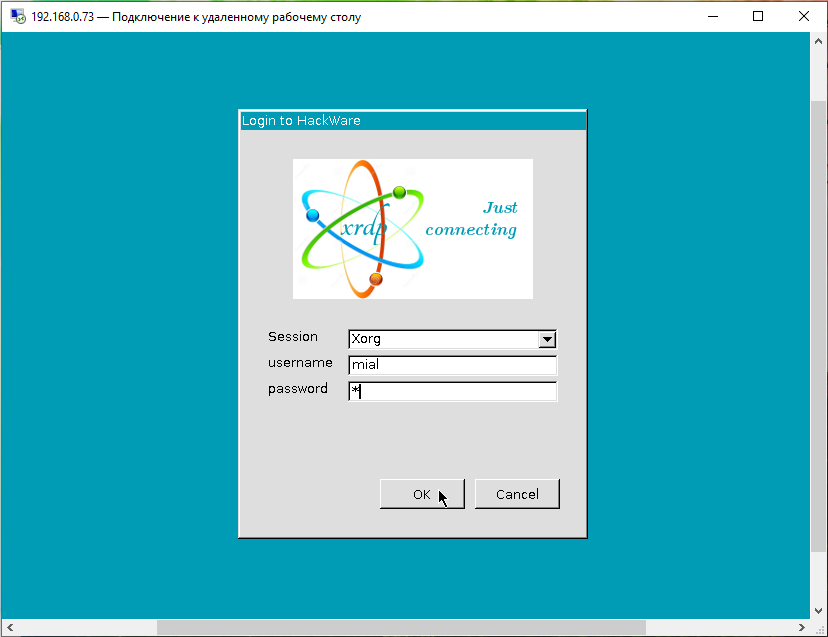

Подключаемся из Windows к xrdp. Вводим имя пользователя и пароль пользователя Linux:

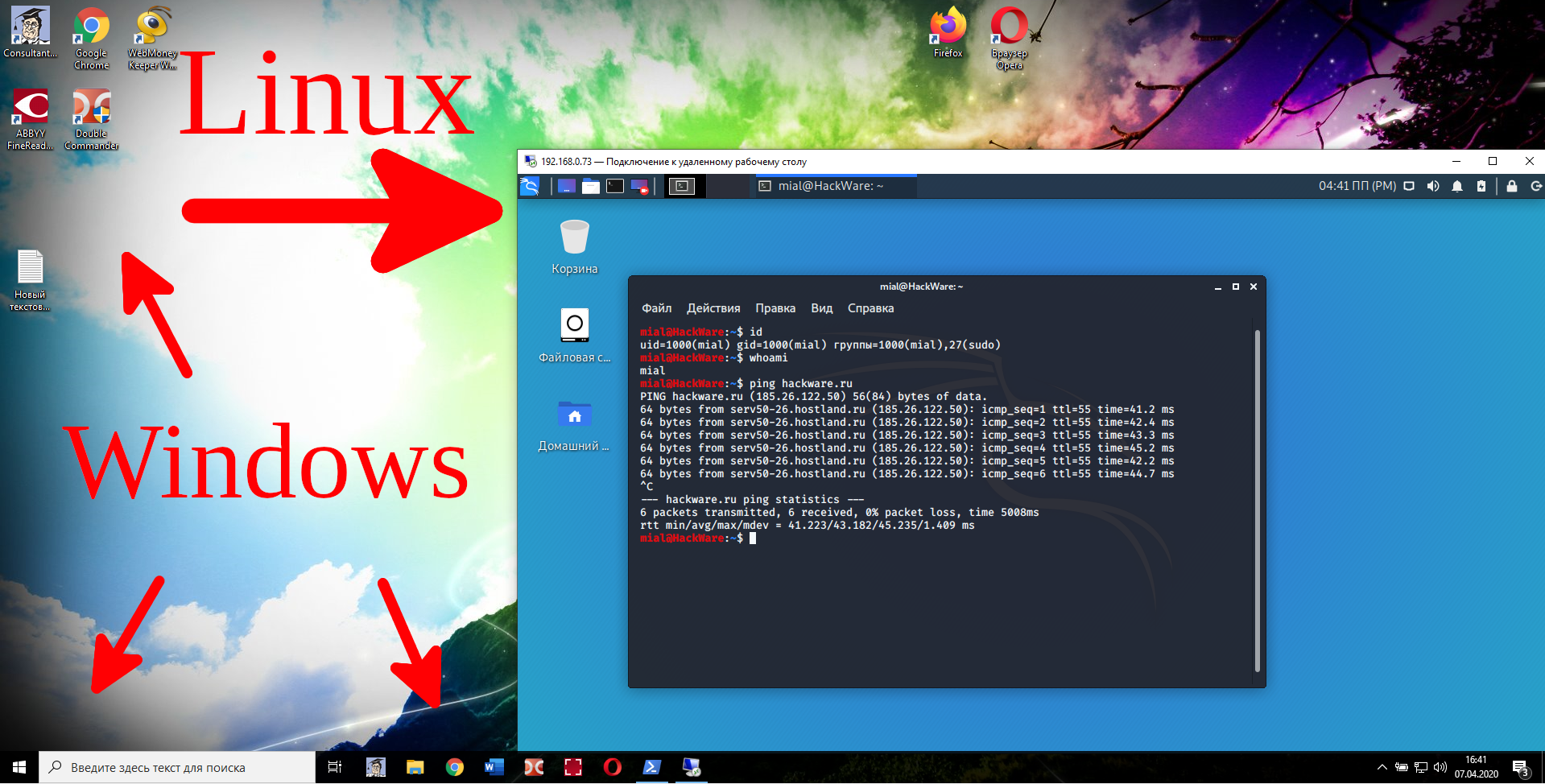

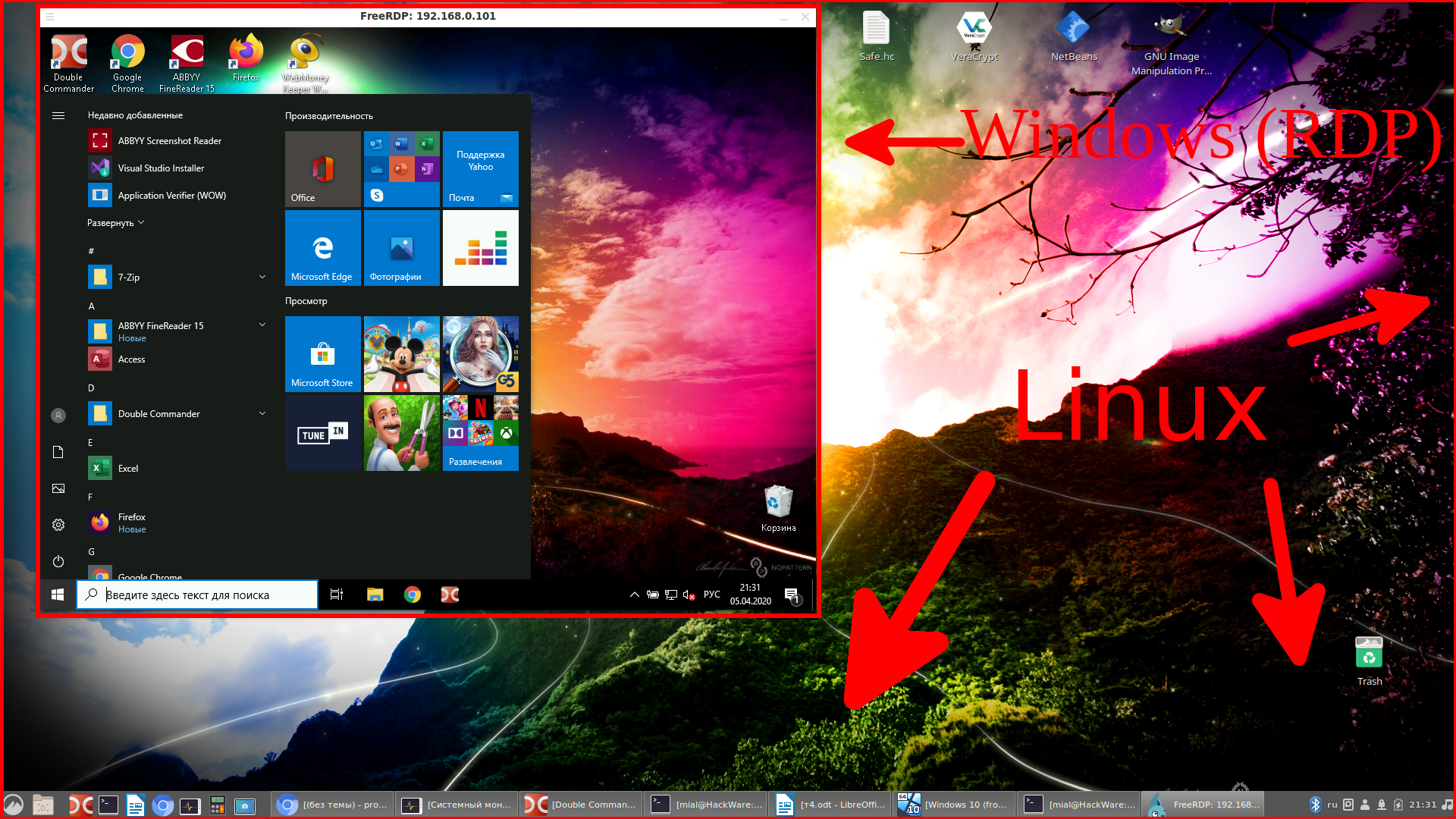

Теперь мы можем выполнять команды на компьютере с Linux так, будто бы мы сидим за ним:

Сбор информации об RDP и через RDP

rdp-sec-check для получения характеристик настроек безопасности RDP службы

Инструмент rdp-sec-check проверяет, какие используются алгоритмы шифрования и методы аутентификации, а также некоторые другие настройки безопасности. В конце проверки rdp-sec-check подводит краткий итог о возможных проблемах безопасности службы удалённого рабочего стола.

Установка rdp-sec-check в Kali Linux

sudo cpan install Encoding::BER Ctrl+d wget https://raw.githubusercontent.com/portcullislabs/rdp-sec-check/master/rdp-sec-check.pl chmod +x rdp-sec-check.pl ./rdp-sec-check.pl --help

Установка rdp-sec-check в BlackArch

sudo pacman -S rdp-sec-check

Команда для запуска очень простая:

rdp-sec-check ХОСТ

Например:

rdp-sec-check 192.168.0.101

На скриншоте вы можете видеть используемые на удалённом RDP сервере методы обеспечения безопасности. Можно увидеть, что после строки Summary of security issues (краткий перечень проблем безопасности) ничего нет, значит явных проблем не выявлено.

Проверим другой, менее защищённый хост:

rdp-sec-check 192.168.0.89

Здесь мы видим следующие проблемы безопасности сервера RDP:

Summary of security issues 192.168.0.89:3389 has issue NLA_NOT_SUPPORTED_DOS 192.168.0.89:3389 has issue SSL_SUPPORTED_BUT_NOT_MANDATED_MITM

В них сказано, что не используется NLA и поэтому возможна атака DOS. От себя добавлю, что если не используется NLA, то ещё и возможна атака человек-посередине. Далее сказано, что SSL поддерживается, но не является обязательной, что делает возможной атаку MITM (человек-посередине).

Полный перечень скриптов: https://nmap.org/nsedoc/

Среди них я нашёл 3, имеющих отношение к RDP:

rdp-enum-encryption

Определяет, какой уровень безопасности и уровень шифрования поддерживаются службой RDP. Это происходит путём циклического перебора всех существующих протоколов и шифров. При запуске в режиме отладки сценарий также возвращает отказавшие протоколы и шифры, а также все обнаруженные ошибки.

rdp-ntlm-info

Этот скрипт перечисляет информацию от удалённых служб RDP с включённой аутентификацией CredSSP (NLA).

rdp-vuln-ms12-020

Проверяет, является ли машина уязвимой для уязвимости MS12-020 RDP.

Для запуска нужно использовать опцию —script, после которой можно указать скрипт, либо несколько скриптов через запятую:

sudo nmap -p 3389 -sU -sS --script rdp-enum-encryption,rdp-ntlm-info,rdp-vuln-ms12-020 192.168.0.101

Также можно задействовать все скрипты следующим образом:

sudo nmap -p 3389 -sU -sS --script 'rdp-*' 192.168.0.101

Пример поиска серверов RDP в локальной сети и получение информации с помощью NSE скриптов:

sudo nmap -p 3389 -sU -sS --script 'rdp-*' 192.168.0.0/24

Оценка использования пропускной способности

Протокол удаленного рабочего стола (RDP) использует различные алгоритмы сжатия для разных типов данных. В таблице ниже представлены рекомендации по оценке передачи данных.

| Тип данных | Направление | Способ оценки |

|---|---|---|

| Удаленная графика | От узла сеанса к клиенту | См. . |

| Пакеты пульса | Оба направления | ~ 20 байт каждые 5 секунд |

| Входные данные | От клиента на узел сеансов | Объем данных основывается на активности пользователей, менее 100 байт для большей части операций |

| Передача файлов | Оба направления | При передаче файлов используется групповое сжатие. Использование сжатия в формате .zip для аппроксимации |

| Печать | От узла сеанса к клиенту | Передача заданий печати зависит от драйвера и использования группового сжатия, использование сжатия в формате .zip для аппроксимации |

Требования к пропускной способности могут изменяться в некоторых сценариях, например:

- голосовые конференции и видеоконференции;

- связь в режиме реального времени;

- потоковое видео в разрешении 4К.

Ubuntu + XRDP + x11RDP терминальный сервер, с поддержкой звука, для серфинга в интернете — пошаговое руководство +28

- 19.05.17 01:19

•

i-vasil

•

#329066

•

Хабрахабр

•

Из песочницы

•

•

15200

*nix, Настройка Linux, Серверное администрирование

Особенно нетерпеливых отсылаю сразу в конец статьи где будет ссылка на готовый .deb-пакет для установки.

А для всех остальных…

История номер два. (основано на реальных событиях)

XRDP

git clone git://github.com/FreeRDP/xrdp.git

cat ~/xrdp/sesman/chansrv/pulse/pulse-notes.ubuntu.txt

—enable-load_pulse_modules

$ xrdp: A Remote Desktop Protocol server.

Copyright Jay Sorg 2004-2014

See www.xrdp.org for more information.

Version 0.9.2

Настройка языковой консоли и режима переключения языков

$ keycodes: xfree86+aliases(qwerty)

types: complete

compat: complete

symbols: pc+us+ru:2+group(alt_shift_toggle)

geometry: pc(pc104)

xkb_keymap {

xkb_keycodes { include «xfree86+aliases(qwerty)» };

xkb_types { include «complete» };

xkb_compat { include «complete» };

xkb_symbols { include «pc+us+ru:2+group(alt_shift_toggle)» };

xkb_geometry { include «pc(pc104)» };

};

$ Trying to build keymap using the following components:

keycodes: xfree86+aliases(qwerty)

types: complete

compat: complete

symbols: pc+us+inet(pc105)

geometry: pc(pc105)

xkb_keymap {

xkb_keycodes { include «xfree86+aliases(qwerty)» };

xkb_types { include «complete» };

xkb_compat { include «complete» };

xkb_symbols { include «pc+us+inet(pc105)» };

xkb_geometry { include «pc(pc105)» };

};

symbols: pc+us+ru:2+group(alt_shift_toggle)

symbols: pc+us+inet(pc105)

geometry: pc(pc104)

geometry: pc(pc105)

$ # KEYBOARD CONFIGURATION FILE

# Consult the keyboard(5) manual page.

XKBMODEL=«pc105»

XKBLAYOUT=«us,ru»

XKBVARIANT=»,»

XKBOPTIONS=«grp:alt_shift_toggle,grp_led:scroll»

BACKSPACE=«guess»

$ XkbModel: pc104

Источник

keyboard_type=4

keyboard_subtype=1

model=pc104

options=grp:alt_shift_toggle

rdp_layouts=default_rdp_layouts

layouts_map=layouts_map_ru

rdp_layout_us=us,ru

rdp_layout_ru=us,ru

$ Trying to build keymap using the following components:

keycodes: xfree86+aliases(qwerty)

types: complete

compat: complete

symbols: pc+us+ru:2+group(alt_shift_toggle)

geometry: pc(pc104)

xkb_keymap {

xkb_keycodes { include «xfree86+aliases(qwerty)» };

xkb_types { include «complete» };

xkb_compat { include «complete» };

xkb_symbols { include «pc+us+ru:2+group(alt_shift_toggle)» };

xkb_geometry { include «pc(pc104)» };

geometry: pc(pc104)

ЗВУК

$ pulseaudio 8.0

cat ~/xrdp/sesman/chansrv/pulse/pulse-notes.ubuntu.txt

freedesktop.org/software/pulseaudio/releases/

deb ru.archive.ubuntu.com/ubuntu xenial universe

#deb-src ru.archive.ubuntu.com/ubuntu xenial universe

deb ru.archive.ubuntu.com/ubuntu xenial-updates universe

#deb-src ru.archive.ubuntu.com/ubuntu xenial-updates universe

deb ru.archive.ubuntu.com/ubuntu xenial universe

deb-src ru.archive.ubuntu.com/ubuntu xenial universe

deb ru.archive.ubuntu.com/ubuntu xenial-updates universe

deb-src ru.archive.ubuntu.com/ubuntu xenial-updates universe

$ E: Вы должны заполнить sources.list, поместив туда URI источников пакетов

PULSE_DIR = /home/lk/pulseaudio-1.1

PULSE_DIR = /home/admin/pulseaudio-8.0

admin

module-xrdp-sink.so и module-xrdp-source.so

Как подключиться командой freerdp

Для подключения к удалённому рабочему столу с помощью xfreerdp, запустите команду вида:

xfreerdp /f /u:ИМЯ-ПОЛЬЗОВАТЕЛЯ /p:ПАРОЛЬ /v:ХОСТ

В этой команде:

- /f — опция означает открыть удалённый стол в полноэкранном режиме

- /u:ИМЯ-ПОЛЬЗОВАТЕЛЯ — имя учётной записи на компьютере, к которому подключаемся

- /p:ПАРОЛЬ — пароль указанной учётной записи

- /v:ХОСТ — IP адрес или имя компьютера, к удалённому столу которого выполняется подключение. ПОРТ указывать необязательно

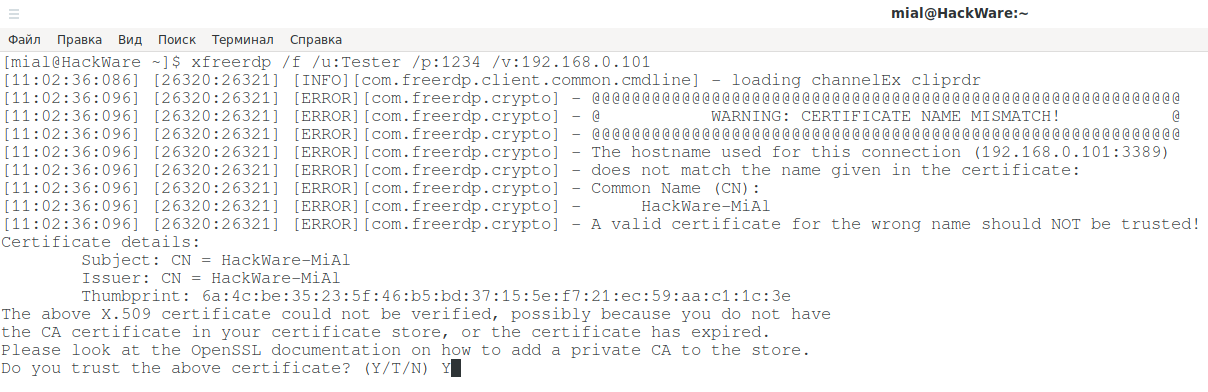

Например, я хочу открыть удалённый стол компьютера с IP адресом 192.168.0.101, на котором имеется пользователь Tester с паролем 1234, причём я хочу открыть удалённый рабочий столк в полноэкранном режиме, тогда команда следующая:

xfreerdp /f /u:Tester /p:1234 /v:192.168.0.101

Для переключения между полноэкранным режимом и оконным, используется сочетание клавиш Ctrl+Alt+Enter.

При первом подключении появляется следующее сообщение о проблеме с сертификатом:

- loading channelEx cliprdr - @@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@ - @ WARNING: CERTIFICATE NAME MISMATCH! @ - @@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@@ - The hostname used for this connection (192.168.0.101:3389) - does not match the name given in the certificate: - Common Name (CN): - HackWare-MiAl - A valid certificate for the wrong name should NOT be trusted! Certificate details: Subject: CN = HackWare-MiAl Issuer: CN = HackWare-MiAl Thumbprint: 6a:4c:be:35:23:5f:46:b5:bd:37:15:5e:f7:21:ec:59:aa:c1:1c:3e The above X.509 certificate could not be verified, possibly because you do not have the CA certificate in your certificate store, or the certificate has expired. Please look at the OpenSSL documentation on how to add a private CA to the store. Do you trust the above certificate? (Y/T/N)

Поскольку используются самоподписанные сертификаты без добавленного в хранилище приватного CA (центра аутентификации, удостоверяющего центра), то единственный выбор, это согласиться доверять указанному сертификату, для этого введите Y.

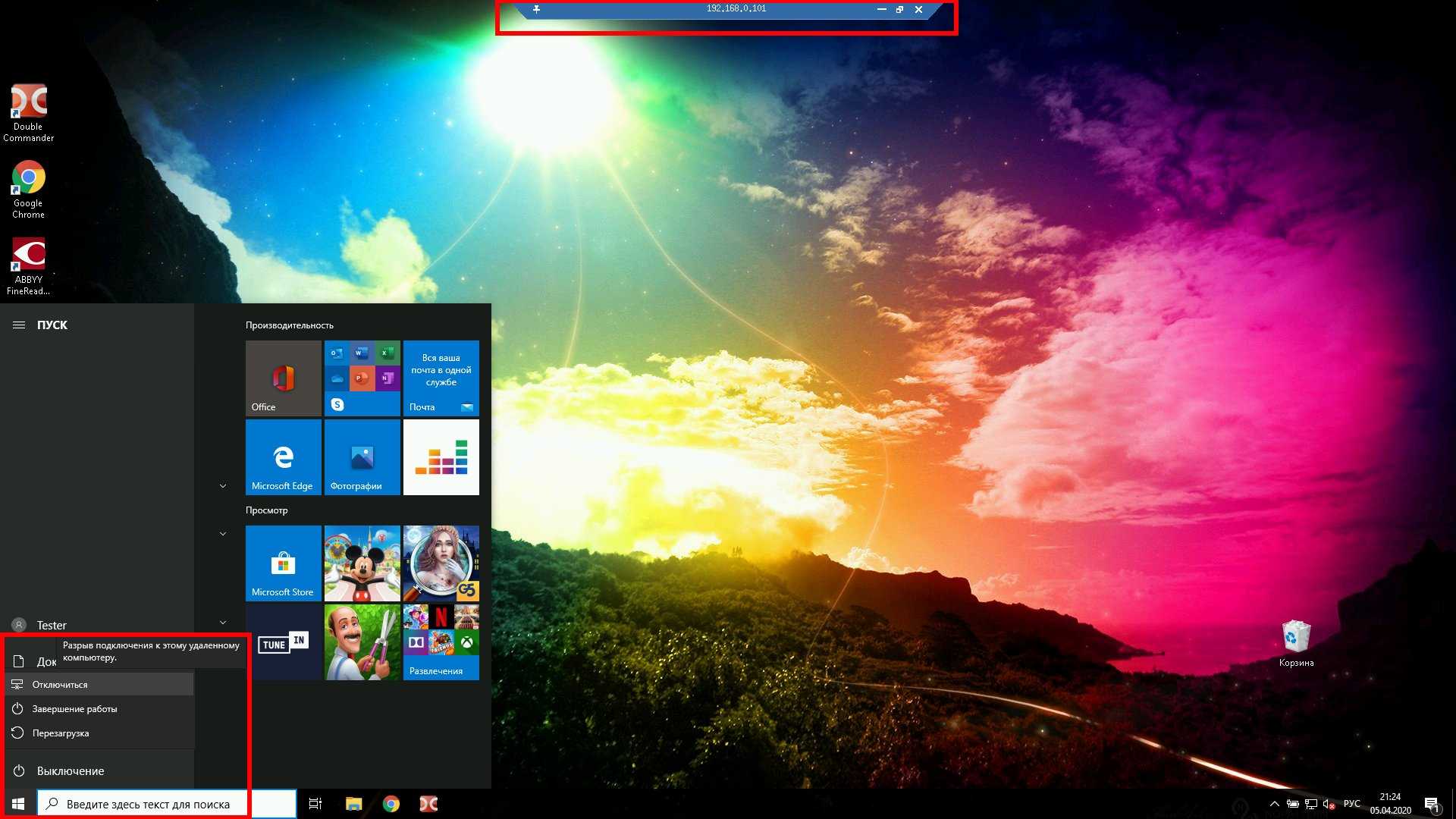

В полноэкранном режиме вы можете отключиться от удалённого рабочего стола двумя способами:

- нажать крестик на верхней панели

- меню «Пуск» → Выключение → Отключиться

Для запуска в оконном режиме не используйте опцию /f:

xfreerdp /u:Tester /p:1234 /v:192.168.0.101

Как подключиться к другому компьютеру и видеть его экран по RDP

Удалённый рабочий стол можно использовать для подключения к Windows 10 Pro и Windows 10 Корпоративная, Windows 8.1, Windows 8 Корпоративная и Windows 8 Pro, Windows 7 Pro, Windows 7 Корпоративная и Windows 7 Максимальная, а также для подключения к версиям выше Windows Server 2008. Подключиться к компьютерам под управлением выпуска «Домашняя» (например, Windows 10 Домашняя) нельзя.

Предварительная настройка или включение клиента RDP не требуется. Откройте командную строку (либо Win+r) и запустите:

mstsc

Либо нажмите кнопку «Пуск» и начните набирать «подключение к удаленному рабочему столу»:

Для подключения можно использовать IP либо имя компьютера. Если вы не знаете, что это такое, то смотрите статью «Имя компьютера Windows: как изменить и использовать».

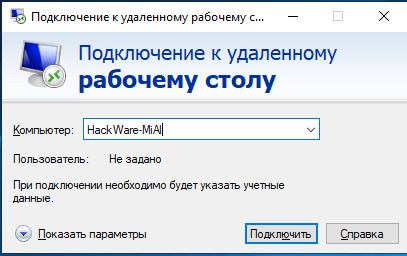

Введите IP либо имя компьютера, я буду использовать имя компьютера и подключусь к HackWare-MiAl:

Вводим имя пользователя и пароль учётной записи на удалённом компьютере, то есть на том, к которому мы подключаемся. Можете поставить галочку «Запомнить меня», чтобы не вводить эти учётные данные в следующий раз:

Нажимаем «Да»:

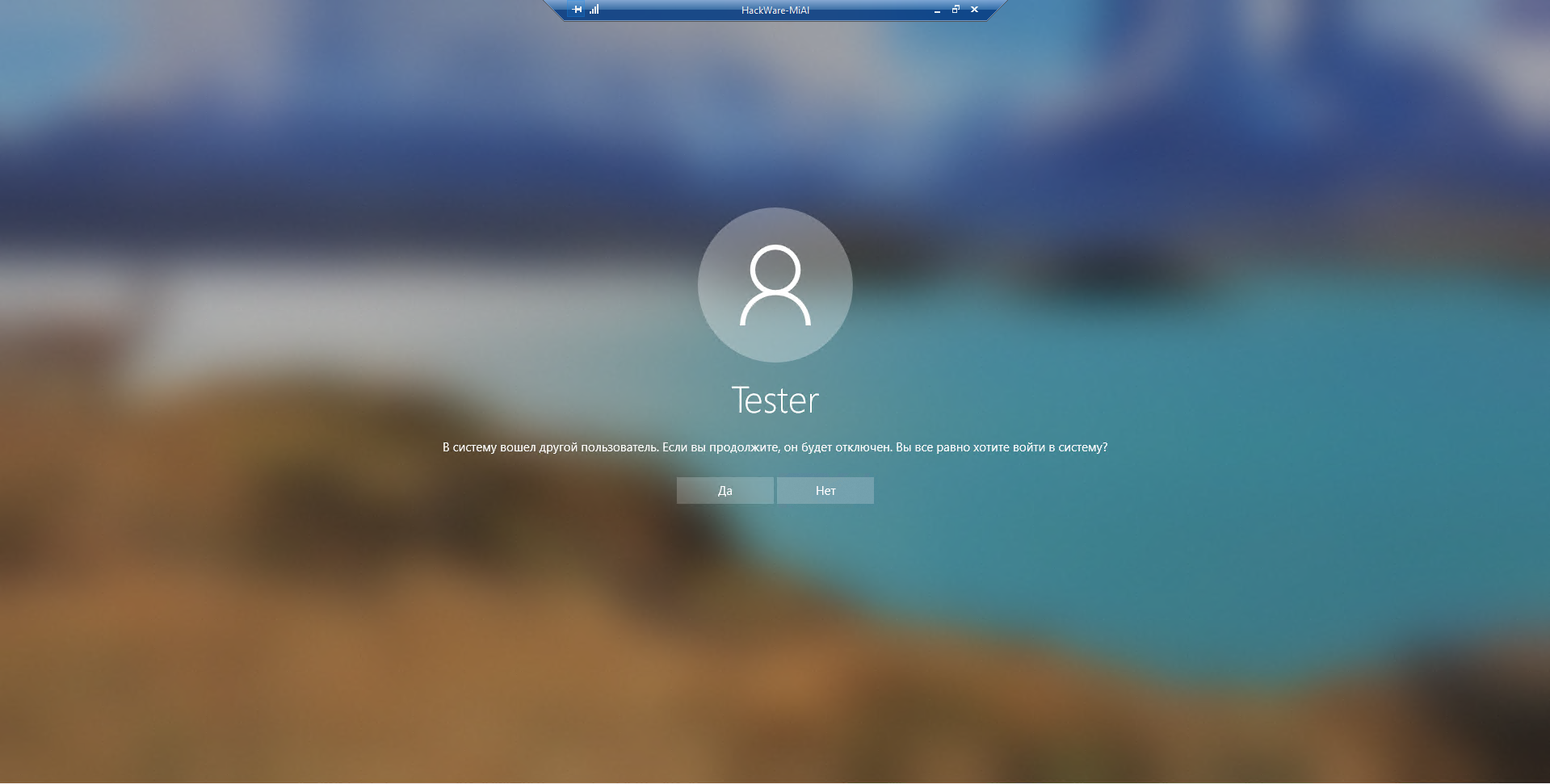

Система пишет, что в систему вошёл другой пользователь. Дело в том, что при подключении к удалённому компьютеру выполняется выход всех пользователей (в том числе того, от чьего имени мы подключаемся).

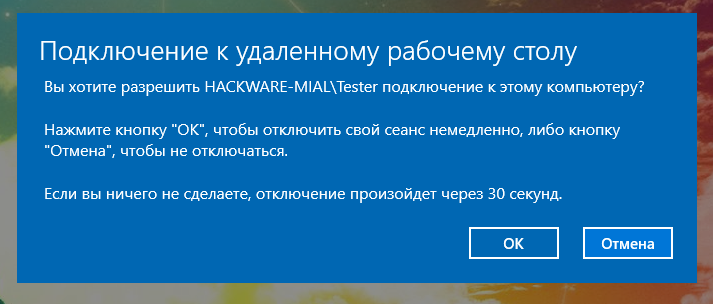

Если на удалённом компьютере выполнил вход какой-либо другой пользователь, то для него будет показано следующее сообщение:

Дело в том, что на одном компьютере Windows не могут одновременно работать несколько пользователей (имеется в виду по RDP, либо обычный вход и вход по RDP).

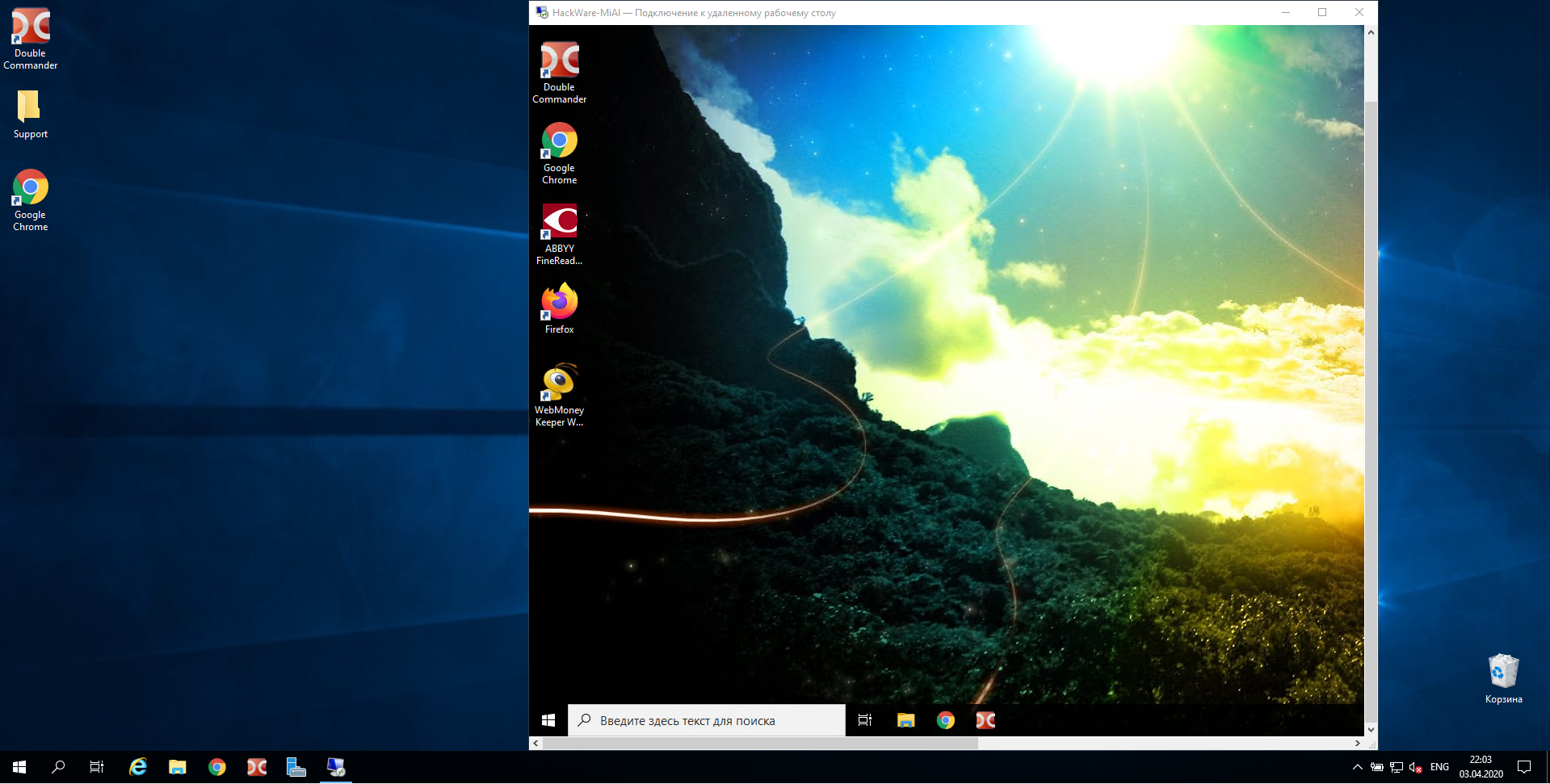

Теперь мы видим экран удалённого компьютера: работа с ним ничем не отличается, можно запускать программы, выполнять настройки и любые другие действия:

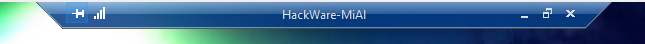

Обратите внимание на панель вверху в центре экрана:

С помощью этой панели можно:

- проверить качество подключения до удалённого компьютера;

- свернуть удалённый рабочий стол без отключения (работает как с любым приложением — для открытия рабочего стола достаточно кликнуть на его иконку на панели приложений);

- изменить размер экрана удалённого компьютера (то есть выйти из полноэкранного режима, либо войти в полноэкранный режим снова);

- закрыть подключение к удалённому рабочему столу.

На следующем скриншоте удалённый рабочий стол не в полный экран на фоне основного рабочего стола сервера, с которого выполнено подключение:

Как подключиться к удалённому столу по RDP в Linux

Клиенты RDP существуют для многих платформ, даже для мобильных телефонов, конечно, имеются клиенты RDP и для Linux

Мы рассмотрим 2 клиента RDP под Linux

- freerdp — бесплатная реализация протокола удалённого рабочего стола (Remote Desktop Protocol (RDP))

- rdesktop — клиент с открытым исходным кодом для служб Windows удалённого рабочего стола

Также имеется клиент VNC и RDP с графическим пользовательским интерфейсом — Remmina. У программы много настроек, в целом она дружественная пользователю за исключением одного недостатка — она не заработала. Тем не менее она присутствует в стандартных репозиториях большинства дистрибутивов, поэтому при желании вы без труда сможете установить и попробовать её.

Для чего можно использовать удалённый доступ по RDP?

Организации, как правило, используют RDP-сервера для совместной работы в программе 1С. А некоторые, даже, разворачивают на них рабочие места пользователей. Таким образом, пользователь, особенно, если у него разъездная работа, может при наличии 3G интернета или отельного/кафешного Wi-Fi – подключаться к своему рабочему месту удалённо и решать все вопросы.

В некоторых случаях домашние пользователи могут использовать удалённый доступ к своему домашнему компьютеру, чтобы получить какие-то данные с домашних ресурсов. В принципе, служба удалённого рабочего стола позволяет полноценно работать с текстовыми, инженерными и графическими приложениями. С обработкой видео и звука по вышеприведённым причинам – работать не получится, но всё равно – это очень существенный плюс. А ещё можно на работе просматривать закрытые политикой компании ресурсы, подключившись к домашнему компьютеру безо всяких анонимайзеров, vpn и прочей нечисти.

Какие есть программы для удалённого доступа

Подключение к удалённому рабочему столу настраивается с помощью специального программного обеспечения. Можно пользоваться стандартным инструментом Windows, можно скачать Remote Desktop Protocol или Chrome Remote Desktop. Особенность всех приложений в том, что они полностью бесплатные: их можно настроить как для личных целей, так и для корпоративных компьютеров.

Стандартный инструмент Windows

Самым популярным способом подключения остаётся стандартное приложение «Подключение к удалённому рабочему столу», которые есть в Windows 7, 8 и 10. Его не нужно скачивать: инструмент предустановлен в систему.

Чтобы разрешить подключаться к своему компьютеру, нужно:

- Открыть «Панель управления» через меню «Пуск» в папке «Служебные».

- Выбрать раздел «Система и безопасность».

- Выбрать подраздел «Система».

- Нажать в правом меню «Дополнительные параметры системы».

- Перейти во вкладку «Удалённый доступ».

- Поставить галочку в блоке «Удалённый помощник».

- Если в системе несколько пользователей, поставить галочку в пункте «Разрешить удалённые подключения к этому компьютеру» и выбрать учётные записи в разделе «Выбрать пользователей».

- Нажать «Применить» и закрыть окно.

- Открыть браузер и набрать в поисковой строке «Мой IP».

- Скопировать адрес из строки IPv4 и отправить на основной компьютер.

Чтобы подключиться к удалённому рабочему столу со своего ПК, нужно:

- Запустить инструмент «Подключение к удалённому рабочему столу» из меню пуск в папке «Стандартные».

- Ввести IP-адрес в поле «Компьютер» и, при необходимости, название учётной записи, к которой подключается ПК, в поле «Пользователь».

- Нажать «Подключить».

- Подтвердить подключение, нажав кнопку «Да».

- Чтобы сохранить конфигурацию и быстро запускать подключение по ярлыку, нужно нажать «Сохранить как» и поместить на рабочий стол.

Remote Desktop Protocol

Второй инструмент Microsoft предназначен для Windows 10. Он распространяется через Microsoft Store, доступен на ПК и планшетах. При этом настроить удалённый рабочий стол можно и в Windows 7.

Чтобы сделать удаленный доступ к компьютеру, нужно:

- Скачать RDP для 64-битной или 32-битной системы с сайта Microsoft.

- Запустить мастера настройки и нажать «Далее».

- Принять условия и нажать «Далее».

- Выбрать пользователей и нажать «Установить».

- Дождаться установки и нажать «Готово».

- В новом окне нажать «Подписаться».

- Авторизоваться в учётной записи Microsoft.

- Открыть браузер и найти свой IP по аналогии с предыдущим методом.

Чтобы подключиться к компьютеру с Windows 10 через RDP, нужно:

- Скачать приложение «Удалённый рабочий стол (Майкрософт)» из Microsoft Store и запустить.

- Нажать кнопку «Добавить» на верхней панели.

- Выбрать строку «Рабочий стол».

- Ввести IP-адрес в поле «Имя компьютера» и нажать иконку плюса в строке «Учётная запись пользователя».

- Ввести имя пользователя (email), пароль и имя, которое будет отображаться при подключении, после нажать «Сохранить».

- Нажать «Сохранить».

- Дважды кликнуть на сохраненный рабочий стол и подключиться.

Chrome Remote Desktop

Удалённо подключиться к другому компьютеру через интернет помогает бесплатный сервис Chrome Remote Desktop от Google. Он работает через браузеры на базе Chromium и помогает настроить подключение автоматически за пару минут.

Разрешить доступ к подключению на ПК можно следующим способом:

- Открыть раздел Remote Desktop на сайте Google.

- Нажать иконку скачивания.

- Загрузить расширение из Chrome Webstore.

- Подождать, пока программа настройки скачается.

- Кликнуть на кнопку «Принять условия и установить».

- Подтвердить запуск программы во всплывающем окне.

- Подождать, пока сервис установится.

- Нажать кнопку для генерации кода подключения.

- Скопировать код и отправить на другой ПК.

Чтобы подключиться к другому ПК, нужно вернуться на стартовую страницу, ввести код и нажать кнопку «Подключить».

Бесплатные сервисы для удалённой поддержки и администрирования помогают работать с другими ПК как в личных, так и в коммерческих целях. Они легко настраиваются по общему принципу: сначала разрешить доступ на зависимом ПК, потом подключиться на основном.

Дополнительные замечания

Ездить каждый раз к пользователям сканеров не получалось. Поэтому я научил одного сотрудника на месте распечатывать нужные страницы из руководства и сканировать нужные мне последовательности команд.

Есть специальная программа ScanMaster, которая может назначать префикс и делать другие настройки для разных моделей сканеров. Но она работает только со сканерами, подключенными через COM, а не в разрыв клавиатуры.

Для проверки, работает или нет сканер, можно использовать все же драйвер Атол, программа «Драйвер устройств ввода». Нажать «Настройка свойств» — «Поиск оборудования», и далее просканировать любой штрих-код. Если сканер подключен нормально, будет отображен штрих-код.