Что делать с зараженными файлами

В зависимости от того, что вы нашли, вы можете удалить файл целиком или только ту часть, которую добавил хакер.

- Если вы нашли файл бэкдора, в котором находится только вредоносный скрипт — удалите весь файл.

- Вы нашли вредоносный код в файле Вордпресс, темы или плагина — удалите весь файл, и замените на оригинальный с официальной страницы.

- Вы нашли вредоносный код в файле, который вы или кто-то создал вручную — удалите вредоносный код и сохраните файл.

- Возможно, у вас в бэкапе есть незараженная версия сайта, вы можете восстановить сайт из старой версии. После восстановления обновите Вордпресс, плагины и тему, смените пароль и установите плагин безопасности.

- Если ничего не помогло — обратитесь к профессионалам в платный сервис.

***

Вам нужно удалить свой сайт из списка зараженных сайтов Гугл.

- Зайдите в Инструменты вебмастера Гугл

- Добавьте свой сайт, если вы его еще не добавили

- Подтвердите владение сайтом

- На главной странице вашего аккаунта Инструментов вебмастера Гугл выберите ваш сайт

- Кликните Проблемы безопасности

- Нажмите Запросить проверку

Подробнее о Запросе проверки.

Как очистить сайт от вирусов и удалить его из черных списков

Посетители сайта получают предупреждения от файрволов и антивирусов. Что делать?

Аналогично со списком зараженных сайтов Гугл, нужно удалить сайт из списков всех антивирусов: Касперского, ESET32, Avira и так далее. Зайдите на сайт каждого производителя и найдите инструкции по удалению своего сайта из списка опасных сайтов. Обычно это называется whitelisting. Наберите в поисковике eset whitelist website, avira site removal, mcafee false positive, это поможет вам найти нужную страницу на этих сайтах, чтобы исключить свой сайт из списка сайтов, содержащих вредоносное ПО.

Как узнать, что мой сайт находится в списке опасных сайтов, содержащих вредоносное ПО?

Пройдите по этой ссылке, замените ваш-сайт.ru на ваш адрес:

https://transparencyreport.google.com/safe-browsing/search?url=ваш-сайт.ru

Там же вы можете проверить субдомены вашего сайта, если они есть. На этой странице вы найдете детальную информацию о вашем сайте, находится ли он в списках malware или phishing сайтов, и что делать, если содержится.

Как очистить Вордпресс сайт от заражения. Способ 1

- Сделайте полный бэкап сайта и базы данных, и сохраните их на компьютер.

- Скачайте на компьютер файл wp-config.php из корневой папки сайта, папку и папку с активной темой. Перед копированием темы обновите ее до последней версии. Если вы пользуетесь дочерней темой, то скопируйте обе папки.

- Полностью удалите сайт и базу данных с сервера.

- Установите свежую копию Вордпресс, используйте новые сложные логин и пароль.

-

Перенесите настройки связи с базой данных из сохраненного файла wp-config.php в новый из этой части файла:

Обычно используются только 3 верхние константы: , и . Оставшиеся 3 должны быть такие же, как в примере.

- Если в файле wp-config у вас были другие настройки, которые вы добавляли , перенесите их в новый файл.

- Замените папку из свежей установки Вордпресс на сохраненную папку из п.2

- Скопируйте папку с темой из п.2 в новую установку Вордпресс.

- сохраненную базу данных из п. 1 в разделе База данных на хостинге.

- Зайдите на сайт, активируйте тему.

Что такое скрытый майнинг

Скрытый майнер — это зловредная программа, которая заражает устройство и использует его ресурсы для майнинга. Обычно для экономического эффекта нужно заразить множество компьютеров, которые в совокупности будут работать как одна сеть и давать доход.

Ранние майнеры были более примитивны. Они загружали CPU компьютера, так что их легко обнаруживали. Теперь программы работают более изощренно. Например:

- файл замаскирован под системный и носит название типа «system». Не ждите, что он будет иметь в названии XMR или «майнер», так что жертва может воспринимать программу как обязательную.

- Майнер, типа XMR Stak, может запускаться в нерабочее время, подстраиваться под активность пользователя. Когда компьютер нагружен игрой, майнер не работает, чтобы не вызывать подозрений.

- ПО не нагружает устройство на полную, так что тормоза можно не заметить никогда.

- В корпоративных сетях скрытый майнер на компьютере может быть настроен на локальные пулы, чтобы системный администратор не увидел странный трафик.

В большинстве случаев используются:

- исходники с Minergate

- XMR Stak

- самостоятельные сборки.

Главное для злоумышленника — добиться скачивания файла на компьютер. Если антивируса нет или кодовой базы вируса нет в его библиотеке, запускается autorun.bat. ПО начинает работать. При компиляции программы указывается, что она должна работать как «скрытая», но есть и более изощренные трояны. Скрытый майнер прописывает себя в автозагрузку даже без прав администратора.

Лечим сайт вручную

Лечить сайт можно вручную и с помощью антивирусов.

Если вы умеете работать с консолью сервера, очистите код сайта вручную. Для начала найдите чужеродный код: проверьте зараженные файлы, сравните их с незараженными из резервной копии. После, используя тип файла и фрагмент кода, найдите все зараженные файлы и удалите вредоносный код.

Пример команды для поиска паттернов вирусов в файлах php* и htm* директории /var/www/*/data/www/.

grep -Rils —include=\.{php,htm*} -e ‘b=4594’ -e ‘e2aa4e’ -e ‘v58f57b98 = 0’ -e ‘forexam\@pandion.im’ -e ‘pathToDomains’ -e ‘if(navigator.userAgent.match(‘ -e ‘var vst = String.fromCharCode’ -e ‘Menu\files\/jquery.js’ -e ‘i5463 == null’ -e ‘r57.gen.tr’ -e ‘\/rsize.js’ -e ‘feelthesame.changeip.name’ -e ‘40,101,115,110,98,114,105,110’ -e ‘c99sh’ -e ‘Shell by’ -e ‘ sh_ver’ -e ‘\.tcpflood’ -e ‘c999sh’ -e ‘Array(base64_decode’ -e ‘Attacker Perl File’ -e ‘bogel = ‘ -e ‘(\!function_exists(\»getmicrotime\»))’ -e’\$d=substr’ -e ‘WSO ‘ -e ‘r57shell’ -e ‘msg=@gzinflate(@base64_decode(@str_replace’ -e ‘6POkiojiO7iY3ns1rn8’ -e ‘ mysql_safe’ -e ‘sql2_safe’ -e ‘aHR0cDovLzE3OC4yMTEu’ -e ‘php function _’ -e ‘encodeURIComponent(document.URL)’ -e ‘\; if(isset(\$_REQUEST’ -e ‘UdpFlood’ -e ‘udp\:\/\/1.1.1.1’ -e ‘\ (md5(\$_POST\[‘ -e ‘header(\»Location\: http’ -e ‘fx29sh’ -e ‘c999sh_surl’ -e ‘c99sh’ -e ‘\/request12.php’ -e ‘NlOThmMjgyODM0NjkyODdiYT’ -e ‘semi-priv8’ -e ‘JHNoX25hbWUgPSAiIj’ -e ‘$shell_name’ -e ‘UvUbjYH4eJNgF4E1fedl’ -e ‘killall \-9’ -e ‘Angel Shell’ -e ‘c100.php’ -e ‘c2007.php’ -e ‘c99 mod Captain Crunch’ -e ‘\$c99sh_updatefurl’ -e ‘C99 Modified By Psych0’ -e ‘php-backdoor’ -e ‘r577.php’ -e ‘wso shell’ -e ‘backdoor’ -e ‘eval(stripslashes(‘ -e ‘Backdoor’ -e ‘Set WSHshell’ -e ‘WSHshell.Run DropPath’ -e varwww/*/data/www/

Что еще нужно знать, чтобы защититься

Для MacOS популярные названия:

- OSX.CoinMiner Virus

- MacOS BitCoinMiner-AS

- Creative Update Mac Miner

Есть вымогатели+майнеры, которые ищут соответствующие папки в %AppData%, оценивают параметры устройства. Такой вирус может подменить папку (адрес кошелька) на устройстве, которое уже майнит. А угроза Rakhni miner ищет, знаете ли вы про биткоин, и если да, выберет сценарий вируса-шифровальщика.

Отключайте ненужные службы, включая внутренние протоколы, такие как SMBv1, если не пользуетесь ими. Удаляйте лишние приложения и рассмотрите возможность ограничения доступа к встроенным системным компонентам, таким как PowerShell, которые нельзя удалить, но которые не нужны большинству пользователей.

Включите пользовательские решения для таких функций, как администрирование удаленных рабочих станций, а не стандартных портов и протоколов. Для Windows рассмотрите использование Microsoft Local Administrator Password Solution (LAPS), для управления паролями.

Своевременно проверяйте и применяйте соответствующие обновления безопасности для операционных систем и приложений.

Какие факты указывают на то, что произошло заражение ресурса?

На сегодня существует несколько известных маркеров, которые позволяют определить, что идет не так:

- При входе сайт блокируется антивирусом или браузером.

- В статистических параметрах или при индексации поисковой системы происходят резкие изменения.

- Ресурс добавляется в черный список поисковой системы Гугл.

- При работе сайт выдает предупреждения или ошибки.

- В коде ресурса появляется подозрительная информация.

Если при проверке сайта вы не обнаружили ничего из вышеперечисленных пунктов, то его все равно необходимо проверить на наличие возможных ошибок. Успокоиться можно только тогда, когда подозрение на наличие вирусов не подтвердится. Также здесь необходимо принять меры защиты для обеспечения безопасности.

5. Запросите повторную проверку сайта

Если ваш сайт был занесен в черные списки, Гугл удалил его из поисковой выдачи. Чтобы попасть обратно в serp, вам нужно отправить свой сайт на рассмотрение еще раз. Если вы этого не сделаете, Гугл не будет знать, что вы очистили сайт и проиндексирует его сам через большое количество времени.

Запрос проверки находится в разделе Проблемы безопасности.

Проверьте, что

- Право собственности на сайт подтверждено

- Последствия взлома устранены

- Уязвимость устранена

- Чистая версия сайта доступна в сети

Подробнее о Запросе проверки в документации Гугл.

Заключение

Процесс очистки сайта после взлома и удаления из черных списков может быть трудным и долгим. Очистите сайт от вредоносного кода, верните его онлайн, попадите обратно в serp и восстановите репутацию сайта.

Используйте плагины безопасности.

7 Лучших плагинов защиты Вордпресс

Один из лучших плагинов безопасности — Sucuri Security. Плагин по расписанию сравнивает файлы ядра Вордпресс на сервере с файлами в репозитарии Вордпресс, сканирует сайт на наличие вредоносного ПО и проверяет, что сайт не находится в черных списках поисковиков.

- Подробное описание Sucuri Security

- Защита сайта с файрволом на уровне сервера на основе бесплатной версии Sucuri Security

- Как найти уязвимости на Вордпресс сайте

- Как найти следы взлома в логах сервера

- Безопасность Вордпресс. Подробное описание

Как понять, что сайт взломан?

Вы можете не заметить, что на cайт проникли. Узнать о заражении помогут:

- антивирус, браузер или поисковая система. Они предупреждают об угрозе при переходе на сайт;

- график потребления ресурсов в Панели управления хостингом. На нем вы увидите сильный всплеск потребления без видимых на то причин;

- хостинг-провайдер. Он блокирует работу сайта, чтобы не портить его репутацию и предотвратить распространение вируса, и связывается с владельцем.

Обращайте внимание на имена файлов, размещенных на аккаунте, подозрительные тексты на страницах сайта, редиректы на сторонние ресурсы. Если вы заметили появление информации, которую не добавляли, проверьте сайт на вирусы

Обнаружение и удаление.Комплексный подход

Прежде всего нужно учесть, что данный вариант можно использовать не только для того, что бы найти и удалить майнера, но и для борьбы с любыми троянами и всевозможным шпионским программным обеспечением, попавшем на комп с системой Виндовс.

Первый шаг — фиксация показателей

Первым шагом проверки на скрытый майнинг является необходимость взятия под контроль всего, что происходит в операционке компьютера. Для того чтобы проверить систему, скачивается мониторинговое приложение AIDA64. После того как программа запущена нужно открыть настройки и перейти в пункт OSD-меню, в котором отмечаются:

- температура ядер процессора;

- показатели температурного режима видеокарты;

- их уровни загрузки;

- размер занятой оперативки (RAM).

После нажатия кнопки «Применить» на рабочем столе перед глазами появляется гаджет с отображёнными выбранными показателями диагностируемого компьютера. После этого отключают всё, что можно, из работающих программ и процессов системы. И если показатели, зафиксированные изначально, не изменились, появляется повод задуматься о скрытых процессах и программах, их запустивших.

Второй этап

Это скачивание AnVir Task Manager, он станет альтернативой стандартного Диспетчера задач. Мощная диагностическая утилита сможет помочь в выявлении подозрительных процессов. Любая неопределённая строка в интерфейсе программы подсвечивается красным, а о каждом процессе можно получить информацию по максимуму, что в принципе отсутствует в стандартном диспетчере файлов. Кроме этого AnVir Task Manager занимается поиском скрытых процессов.

Это скачивание AnVir Task Manager, он станет альтернативой стандартного Диспетчера задач. Мощная диагностическая утилита сможет помочь в выявлении подозрительных процессов. Любая неопределённая строка в интерфейсе программы подсвечивается красным, а о каждом процессе можно получить информацию по максимуму, что в принципе отсутствует в стандартном диспетчере файлов. Кроме этого AnVir Task Manager занимается поиском скрытых процессов.

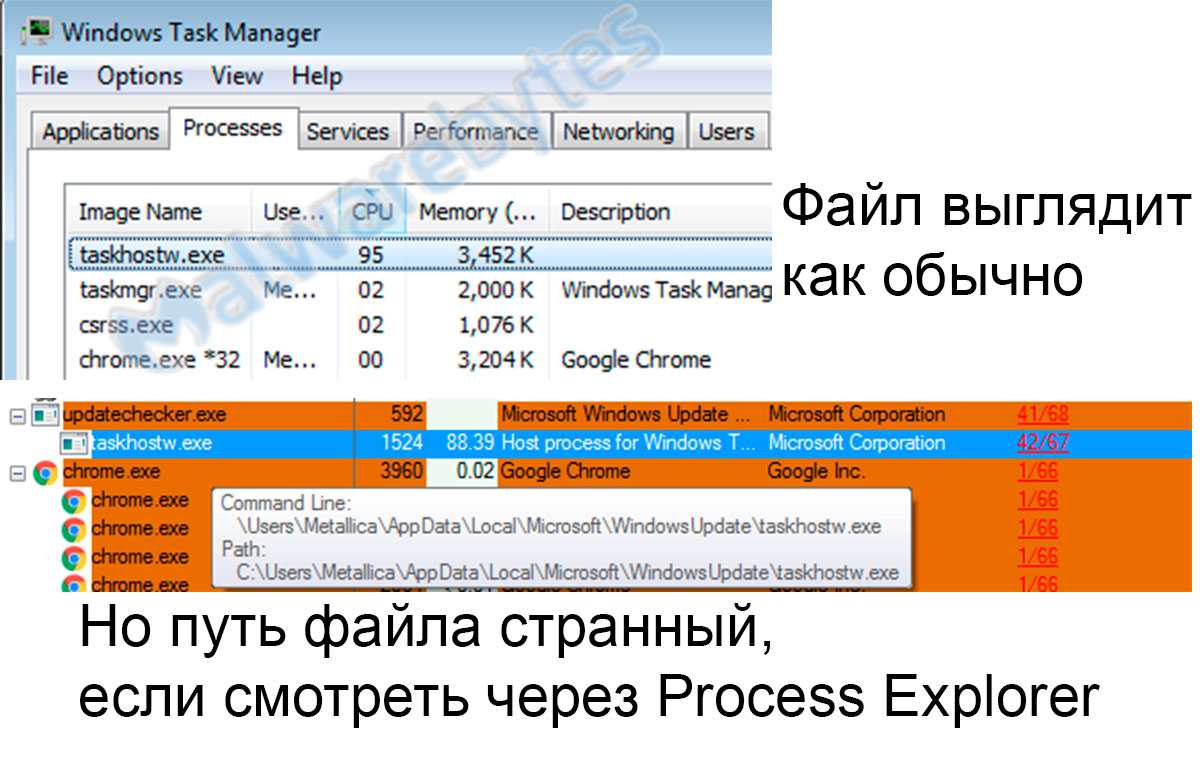

Майнеры могут маскироваться под другие процессы, а некоторые из них даже отключаться при открытии Диспетчера задач. Но вероятность поймать его при помощи софта AnVir Task Manager всё же достаточно высока. Для этой цели необходимо:

Включить отображение скрытых папок и процессов.

Отключать по очереди все процессы, которые не повлияют на стабильность работы системы.

По оставшимся запущенным процессам выяснить всю возможную информацию (в утилите есть функция, позволяющая находить такую инфу с помощью глобальной сети и проверки на ресурсе VirusTotal).

По каждому процессу обращают особое внимание на то, сколько он использует мощности центрального процессора, нагружает видеокарту и съедает оперативной памяти.

Если найдена подозрительная активность, то не стоит немедленно убивать процесс и чистить папки, так как есть вероятность его восстановления исходным кодом, спрятанным в другой месте памяти компьютера. Стоит только приостановить потенциально опасный процесс и запомнить место расположения файлов, связанных с ним.

Очистка системы

Для надёжности лечения работы желательно проводить в безопасном режиме. Многие вирусы не дают себя обезвредить в обычном системном режиме, но в безопасном это удаётся сделать в большинстве случаев. Для изменения режима работы системы при запуске несколько раз нажимают F8 и производят выбор подходящего варианта.

После этого запускаются по очереди лечащие антивирусные утилиты, которые предварительно качаются в портативном виде:

- Web CureIt!;

- Kaspersky Virus Removal Tool;

- COMODO Cleaning Essentials;

- Junkware Removal Tool;

- AdwCleaner.

Большинство софтовых сборок для скрытого майнинга применяют так называемые руткины — программки для зачистки следов работы процессов. Поэтому для уничтожения таких утилит вредоносного обеспечения стоит ещё применить и TDSSKiller.

Большинство софтовых сборок для скрытого майнинга применяют так называемые руткины — программки для зачистки следов работы процессов. Поэтому для уничтожения таких утилит вредоносного обеспечения стоит ещё применить и TDSSKiller.

Если после выполненных операций нет полной уверенности в том, что в системе работал скрытый майнер и он обезврежен, можно воспользоваться программой AVZ и помощью профи на специализированных форумах.

После того как программа запущена в режиме «Исследование системы» получают файл avz_sysinfo.htm, который нужно залить на спецфорум и обратиться с просьбой о помощи. В ответе можно получить скрипт для лечения, который запускается в AVZ функцией «Выполнить скрипт».

При успешном исходе остаётся только почистить реестр вручную, но быстрее и проще — при помощи утилит CCleaner или AuslogicBootSpeed. Эти программы удалят последние следы пребывания чужаков, замедляющих работу компьютера.

Впрочем, считать замаскированный майнинг особо опасной угрозой не совсем правильно. Но всё равно это является нечестной игрой, так как кто-то без разрешения использует частную собственность для личного заработка, при этом не заплатив ни копейки владельцу. Поэтому при малейшем подозрении на то, что техника стала работать медленнее, а также появлении сбоев в системе, стоит провести комплекс мероприятий по диагностике и чистке с целью избавления от непрошенных гостей.

https://youtube.com/watch?v=uiRxWdV95lA

Другие черные списки

Кроме Гугла, есть и другие сервисы, которые заносят сайты в черные списки:

- Яндекс

- ESET

- Opera

- Norton Safe Web

- SiteAdvisor McAfee

- Sucuri Malware Labs

- Phish Tank

- Касперский

- Avira

Гугл может определить ваш сайт как чистый, но сайт может находиться в черных списках других сервисов. Если вы видите падение в поисковой выдаче, или предупреждения безопасности в других браузерах (не в Хроме), вы можете проверить свой сайт на нахождение в их черных списках.

Удаление сайта из черных списков других сервисов аналогичен удалению из черного списка Гугл.

Зайдите на все сайты и найдите инструкции по удалению своего сайта из списка опасных сайтов. Обычно это называется whitelisting. Наберите в поисковике eset whitelist website, phishtank site removal, mcafee false positive. Это поможет вам найти нужную страницу на этих сайтах, чтобы исключить свой сайт из списка сайтов, содержащих вредоносное ПО.

Что такое скрытый майнер

Скрытый майнер – стороннее программное обеспечение, которое запускает майнинг в фоновом режиме, вне желания пользователя.

Оно скачивается на компьютер и использует его мощности для добычи монет, которые затем отправляются на кошелек мошенника.

Распространенность скрытого майнинга растет с огромной скоростью, ведь это один из самых простых и массовых способов заработка для хакеров. Пользователь может и не догадываться, что его ПК используется для добычи той или иной криптовалюты, если софт не будет перегружать комп.

Ботнеты заражают офисные компьютеры, которые чаще всего имеют слабые характеристики. Именно поэтому для майнинга используется центральный процессор.

Чаще всего заражение происходит из-за открытия вредоносных сообщений, скачивания неизвестных файлов и просмотра спам-рассылки.

Наиболее любопытно то, что те, кто занимается скрытым майнингом, получают за это совсем небольшую прибыль.

Так, если поставить ПО на 200 компьютеров, можно получить около 30 долларов в месяц.

Единственное, что привлекает – пассивность дохода, ведь кроме заражения делать больше ничего не надо самому.

Детальных инструкций о том, как распознать и удалить ботнет, в Интернете очень мало. Однако перед тем, как разбираться в поисках скрытого майнера, следует понять, почему он вообще вредит компьютеру.

Как удалить майнер-вирус

Если майнер не обнаруживается стандартными средствами, используйте Process Explorer на Windows:

- Нажмите «Ctrl + Shift + Esc» для вызова диспетчера задач, наблюдайте. Это займет 10-20 минут, но не двигайте мышь и клавиатуру, компьютер должен находится в простое (предварительно отключите заставку и уход в сон).

- Нужно удалить программу по найденной траектории через специальные программы для удаления. Отображение скрытых папок и файлов должно быть включено (Откройте любую папку > «Папка и параметры поиска» > «Вид» > «Показать скрытые файлы и папки» > «Скрыть защищенные файлы операционной системы» > «Применить» и «ОК»).

- Затем очистите реестр Windows от найденной программы.

- Очистите файл HOSTS, чтобы избежать нежелательного перенаправления браузера. Перейдите к %windir%/system32/Drivers/etc/host и уберите лишние адреса.

(Важно! Будьте осторожны при удалении файла, особенно если вы не увереный пользователь. Все действия вы делаете на свой страх и риск!). Если диспетчер закрывается самостоятельно или какая-либо программа начала загружать систему — это означает, что ПК заражен майнером

Самый легкий бесплатный способ — переустановить компьютер

Если диспетчер закрывается самостоятельно или какая-либо программа начала загружать систему — это означает, что ПК заражен майнером. Самый легкий бесплатный способ — переустановить компьютер.

Также на рынке есть платное ПО для защиты от криптомайнинга. Оно предовтращает установку множества троянов и блокирует домены наиболее популярных майнинговых пулов.

Как реагировать на cryptojacking атаку

Убивать и блокировать скрипты, доставляемые с сайта. Для атак JavaScript в браузере решение будет простым после обнаружения криптомайнинга: убейте вкладку браузера, в которой выполняется скрипт. ИТ-специалисты должны запомнить URL-адрес веб-сайта, который является источником сценария, и обновить веб-фильтры компании, чтобы заблокировать его. Рассмотрите возможность развертывания средств анти-криптомайнинга, чтобы помочь предотвратить будущие атаки.

Обновите и очистите расширения браузера. «Если расширение заражает браузер, закрытие вкладки не поможет», — говорит Лалиберте. «Обновите все расширения и удалите ненужные или зараженные».

Учиться и адаптироваться. Используйте полученый опыт, чтобы лучше понять, как злоумышленник смог скомпрометировать ваши системы. Оповестите о данной проблемы ваших пользователях, службу поддержки и ИТ-специалистов, чтобы они могли лучше выявлять попытки криптомайнига и реагировать соответствующим образом.

Spread the love

Cryptojacking (Крипто-взлом) определение

Cryptojacking — это несанкционированное использование чужого компьютера для майнинга криптовалюты. Хакеры осуществляет такую атаку, либо заставляя жертву нажимать на вредоносную ссылку в электронном письме, которое загружает код криптомайнинга на компьютер, либо заражая веб-сайт или онлайн-рекламу кодом JavaScript, который автоматически выполняется после загрузки в браузер жертвы.

В любом случае, криптомайнирующий код работает в фоновом режиме, так как ничего не подозревающие жертвы используют свои компьютеры како обычно. Единственный признак, который они могут заметить, — это снижение производительности.

Актуальные варианты майнинга на 2020

Тема криптовалют продолжает набирать популярность. Если о блокчейне и биткоине раньше говорили ограниченное число людей, то сегодня — это тема для обсуждения уже широкой общественности. Сегодня добыча криптовалюты — удел не одних программистов, все больше инвесторов выбирают именно этот актив для финансовых вложений. Причем кроме тех, кто покупает криптовалюты с надеждой на будущий рост их цены, растет и количество тех, кто выбирает альтернативный способ заполучить заветные биткоины и прочие альткоины, который получил название майнинг. Как известно, майнинг — это математические расчеты, которые производятся компьютерной техникой для раскрытия новых блоков цепи блокчейна, что является необходимой частью их существования.

Проще говоря, Вы предоставляете криптовалютной системе вычислительные мощности своего компьютера, получая за это вознаграждение в виде биткоинов или других электронных монет. Для того, чтобы компьютер оперативно справлялся с этими задачами, ему необходимо 2 основных фактора — хорошие вычислительные мощности и точные вычислительные алгоритмы, в роли которых и выступают программы для майнинга. Двумя словами это софт специально разработанный для того, чтобы добывать криптовалюту.

Однако, выполнение расчетов, позволяющих майнить, вовсе не единственная функция программ для майнинга. Со временем добыча новых криптомонет все усложняется, что естественно, отражается на требованиях к программам для майнинга. В результате этого разработчики софта пытаются улучшить свои продукты, добавляя в них новые функции, в число которых входят:

- Разгоняется видеокарта, то есть повышение скорости проведения операций и увеличения эффективности майнинга;

- Мониторинг состояния компьютерного оборудования;

- Настройка мощности компьютерной техники;

- Регулируется нагрев, который получают процессор или видеокарта.

Ну а основная причина использования программ для майнинга в том, что они позволяют максимально эффективно использовать оборудование. То есть производительность, которой обладает видеокарта или процессор будет напрямую зависеть от правильного выбора софта. Неправильный выбор приведет к гораздо меньшим заработкам, чем позволяет оборудование

Именно поэтому очень важно верно подобрать программу

Варианты майнинга за последние несколько лет тоже видоизменились до неузнаваемости. На заре зарождения биткоина для их добычи было достаточно среднестатистического компьютера. Но с годами майнинг становился тяжелее, а оборудование для него более мощным и дорогостоящим. На сегодняшний день можно выделить три основных актуальных варианта майнинга криптовалют.

- Самостоятельная добыча криптовалют. Основное преимущество этого варианта в том, что весь доход от майнинга достается одному человеку. А вот недостатков здесь гораздо больше. Во-первых, дорогостоящее оборудование нужно покупать самому. Во-вторых, прибыльность по сравнению с другими вариантами практически равна нулю. За последние два года в мире было образовано множество пулов, с мощностями которых не может конкурировать даже самый крупный майнер.

- Майнинг в пулах. Самый распространенный на сегодня способ зарабатывать криптоденьги. Тысячи пользователей по всему миру объединяют свои мощности в единый узел, а добытая таким образом криптовалюта, делится в соответствии с долей участия.

- Облачный майнинг. Один из самых эффективных способов добычи криптовалют на сегодня. Удобен тем, что для него не нужно тратить деньги — дорогая видеокарта или процессор стоит недешево, а также разбираться в технических особенностях процесса. Все что нужно пользователю — арендовать соответствующие мощности для майнинга и периодически выводить заработанные монеты.

В 2018 году самыми актуальными вариантами майнинга остаются майнинг в пулах и облачный майнинг, в то время как самостоятельная добыча криптовалют становится все менее востребованной.

Что можно безопасно удалить с любого взломанного сайта

- Обычно можно удалить все содержимое папки . Вы не потеряете никакие данные и это не разрушит сайт. Позже Вордпресс определит, что вы удалили плагины, и отключит их. Не удаляйте только отдельные файлы, удаляйте папки с плагинами целиком. Некоторые плагины создают свои папки и файлы не только в папке , но и в других. Например, W3TC . Некоторые файлы кеша W3TC определяются некоторыми сканерами как подозрительный или вредоносный код. Удалите все папки и файлы плагинов, чтобы не было ложных срабатываний.

- Оставьте только одну тему в папке , все остальные папки с темами можно удалить. Если вы пользуетесь дочерней темой, то оставьте 2 папки, — с родительской и с дочерней темой.

- В папки и очень редко добавляются новые файлы. Если вы видите в них что-то новое, скорее всего, это добавил хакер. Файлы Вордпресс.

- Удалите старые копии или бэкапы сайта из подпапок сайта. Обычно что-нибудь вроде или . Хакер мог попасть в старую версию сайта, и оттуда проникнуть в основную версию сайта. Если ваш сайт взломали, проверьте эти папки на наличие вредоносного ПО, часто старые версии сайта заражены вирусами.

Что делать в случае заражения компьютера?

Худшим вариантом является то, когда твой ПК заражается программой-майнером. В некоторых случаях может помочь запуск диспетчера задач и отключение вредоносного процесса с его последующим удалением из автозагрузки. Но этот способ ненадежен так, как майнеры могут использовать различные методы обхода.

Криптомайнеры могут работать с использованием двух процессов, перезапускающих друг друга в случае закрытия одного из них. Поэтому просто посмотреть запущенные процессы и остановить один из них может не помочь. Также это может приводить к принудительной перезагрузке ПК в момент закрытия зловредного процесса или его удаления из автозагрузки.

Поэтому для решения этой проблемы следует использовать антивирусные программы. Так, к примеру, антивирус Касперского помогает остановить обнаруженный процесс добывающий биткоины и другую криптовалюту. Также существуют другие антивирусы с не меньшей эффективностью.

Используя лицензионные антивирусы и пользуясь советами экспертов по интернет-безопасности, пользователь сможет понять, как удалить вирус майнер без последствий для компьютера.

Проверка уровня загрузки процессора

Как определить майнят ли на моем компьютере этот вопрос заботит многих юзеров. Самый верный признак того, что компьютер был заражен вирусом майнером является то, что компьютер одномоментно начал по непонятным причинам долго грузится и медленно работать. Так, к примеру, если на ПК запущен интернет-браузер с парой открытых вкладок, но кулер процессора и видеокарты крутится на максимальной мощности и при запуске легких программ компьютер начинает заметно тормозить, то наверняка ПК был поражен зловредным программным обеспечением.

Безусловно, подобная симптоматика свойственна и другим проблемам с ПК, которые могут касаться как аппаратной, так и программной части. Но в случае постоянной работы компьютера в режиме постоянной полной нагрузки стоит насторожится и начать искать причины и методы решения проблемы.

Стандартный диспетчер задач Windows поможет проследить уровень загрузки процессора. Если открыта тяжелая программа для обработки графики, то загруженность ЦП будет нормальным явлением, но если запущен браузер, а процессор загружен по максимуму, то это может указывать на скрытый криптомайнер.

Почему скрытый майнер вредит компьютеру

Вредоносная программа чем-то похожа на обычный компьютерный вирус. Она также выдает себя за системный файл и может очень перегружать комп.

Однако они действуют по разным схемам.

Если вирус напрямую вредит «внутренностям» компьютера, то скрытый майнер нельзя обнаружить с помощью антивируса, ведь он использует только системные ресурсы аппарата.

Именно из-за того, что такое ПО не видит ни одна антивирусная программа, оно и является опасным.

Ведь для того, чтобы обезвредить его, нужно потратить разбираться в характеристиках и файловой системе своего ПК, что для обычного пользователя может оказаться большой проблемой.

Процесс поиска и полного удаления майнера может показаться непостижимой задачей.

Кроме того, многие мошенники пошли дальше, и создают скрытые майнеры, которые «не видит» обычная панель задач.

Такие ПО обнаружить можно только, анализируя работу компьютера, если он сильно тормозит – ему нужна качественная ручная проверка.

В связи с тем, что для майнинга порой требуется максимальная мощность, такая нагрузка в течение длительного периода негативно влияет на «железо» компьютера.

Как упоминалось ранее, для добычи криптовалют потребляется много вычислительной мощности, а значит, если пользователь ПК параллельно начинает работать, техника начинает подвисать.

Майнинг-бот – своего рода вирус, он может получить доступ к персональной информации пользователя, так уже есть уязвимость системы. Именно поэтому не рекомендуется хранить платежную информацию (что касается и данных криптовалютных кошельков, поскольку в связи с майнинг-ботами участились случаи краж).

Как обнаружить и локализовать вирус майнер (miner) bitcoin (+ видео)

https://youtube.com/watch?v=xYSnYZot6a0

- Прежде чем начать принимать скоропостижные решения – просто понаблюдайте за работой вашего ПК. Если вы замечаете, что он стал чаще тормозить, выдаёт постоянные ошибки, иным языком, ведёт себя не так, как обычно – значит, скорее всего, вы стали жертвой страшнейшего вируса.

- Есть ещё один хороший самостоятельный способ. Для этого, необходимо зайти в диспетчер задач и понаблюдать за процессами, которые там происходят. Если увидите, что открываются программы, которые вы не использовали, творятся посторонние процессы и тому подобное, значит, в работе вашего компьютера происходят определённые сбои, которые уже начали контролировать разработчики вируса майнера.

- Уже понятно, что появление вируса грозит большой перегрузке процессора. Потому, ещё одним способом выявить его появление на вашем компьютере – это его перезагрузить, а сразу после этого отследить загруженность процессора. Если в итоге перезагрузки, показатели не поменялись и все так же, высокие – значит, майнер уже активно функционирует в вашем ПК.

Локализация этого вируса – довольно трудное дело. Невозможно остановить его распространение, а можно только полностью извлечь из компьютера. Для того чтобы приступить к этапу удаления майнера с вашего ПК – для начала, необходимо к ней тщательно подготовиться.