Что, даже для iPhone есть вымогатели?

Вот разве что для iPhone и iPad их пока и нет. Ну или почти нет — есть неприятные веб-страницы, которые отказываются закрываться. Однако их можно «убить», зайдя в настройки и удалив все данные о веб-активности Safari. Стоит учитывать, что вашему iPhone вымогатели не грозят, только если на нем никто не делал джейлбрейк. Если же iPhone взломан, то и для зловредов дорога широко открыта.

Кстати, в ближайшем будущем, видимо, появятся вымогатели для iPhone без джейлбрейка, как появятся они и для Интернета вещей. Ведь за заблокированный телевизор или «умный» холодильник с жертвы наверняка можно потребовать кругленькую сумму.

Описание вируса шифровальщика bomber

Новый шифровальщик bomber принципиально ничем не отличается от всего того, что я видел ранее. Распространяется в основном по почте, используя социнжинерию, чтобы спровоцировать пользователя запустить вложение.

В качестве заманухи используются поддельные письма из налоговой, сбербанка. Для юрлиц может мимикрировать под письмо контрагента с просьбой сделать бухгалтерскую сверку или что-то подобное.

Отсюда сразу же логичное предупреждение — никогда не открывайте неизвестные вложения в письмах. Все об этом знают, и тем не менее почтовые вложения — основной источник распространения вирусов шифровальщиков.

Помимо почты вирус можно подцепить на всяких программах для быстрого обогащения, на кряках, на скачивании популярного софта с неизвестных сайтов. Например, adobe reader или 7zip стоит качать только с сайтов производителей, и ниоткуда более. Популярный прием для распространения вирусов — разместить зараженный инсталлятор на стороннем сайте и продвинуть этот сайт в топ поисковой выдачи. Даже 3-4 место в выдаче обеспечивает стабильный поток зараженных компьютеров.

Отдельно обращаю внимание на портированные версии программ. Сам нередко ими пользуюсь и раньше проблем с ними не было

Но последнее время получаю информацию, что в портированные версии популярных программ частенько внедряют вирусы. Причем, не обязательно шифровальщики. Вы можете даже не знать, что вместе с нормальной программой у вас работает вирус. Я бы не рекомендовал без особой необходимости пользоваться репаками популярных программ, особенно платных, в портированных версиях.

После того, как началась эпидемия шифровальщика bomber, я почитал темы на форумах антивирусов на эту тему. Заметил, что иногда вирус распространяется через teamviewer, который злоумышленники каким-то образом ставят на компьютер жертвы. Каким образом он туда попадает, я не понял. И так же популярен кейс, когда заражение идет через портированную версию 7zip — 7-ZipPortable.exe, которая появляется в профиле пользователя. Как он туда попадает, тоже не понятно.

После работы вируса шифровальщика bomber вы увидите текстовый файл КАК ВОССТАНОВИТЬ ЗАШИФРОВАННЫЕ ФАЙЛЫ.TXT примерно такого содержания:

Почтовые ящики soft2018@tutanota.com (soft2018@mail.ee, newsoft2018@yandex.by) могут быть другими, но пока используются именно эти.

Файл чаще всего раскидан по всему компьютеру:

- На рабочем столе;

- Документах пользователя;

- В папке с загрузками;

- В профиле и т.д.

Причем не только в директориях текущего пользователя, который запустил шифровальщика, но и у других пользователей.

Где скачать дешифратор CRYPTED000007

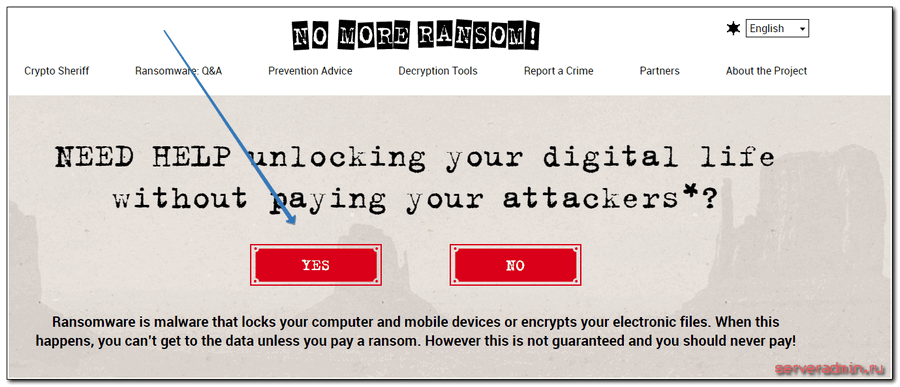

Вопрос простого и надежного дешифратора встает в первую очередь, когда дело касается вируса-шифровальщика. Первое, что я посоветую, это воспользоваться сервисом https://www.nomoreransom.org. А вдруг вам повезет у них будет дешифратор под вашу версию шифровальщика CRYPTED000007. Скажу сразу, что шансов у вас не много, но попытка не пытка. На главной странице нажимаете Yes:

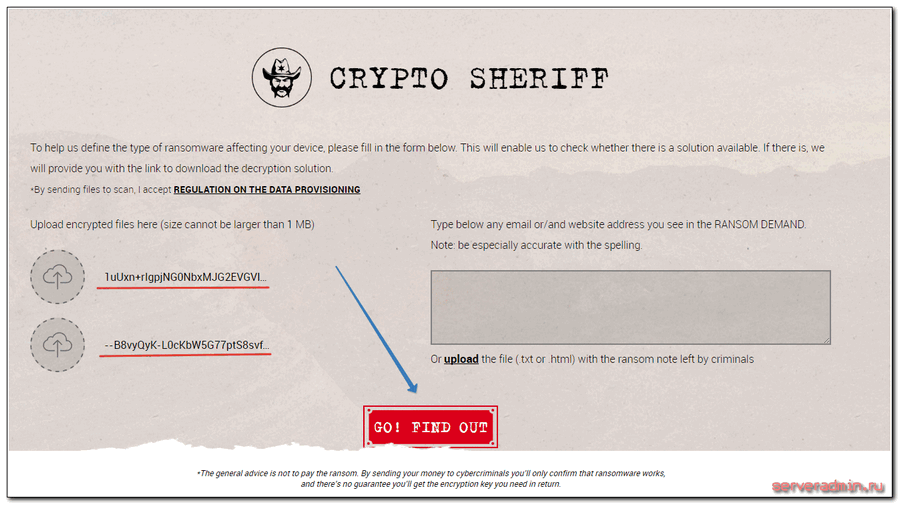

Затем загружаете пару зашифрованных файлов и нажимаете Go! Find out:

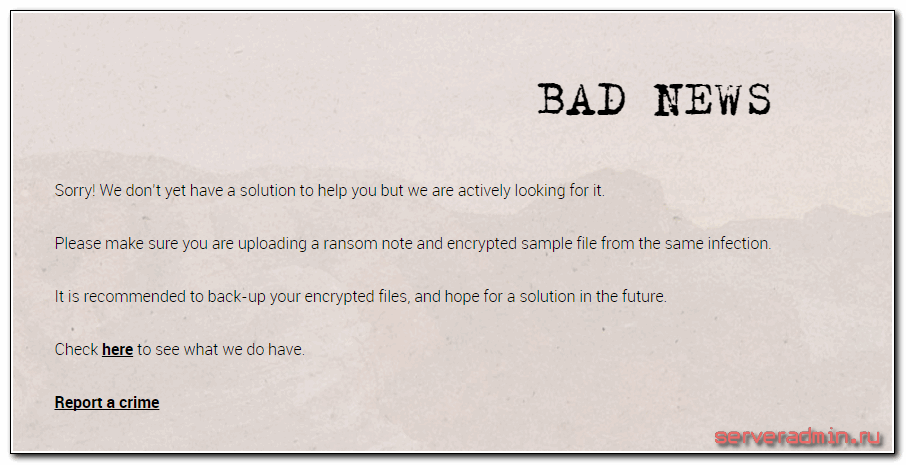

На момент написания статьи дешифратора на сайте не было.

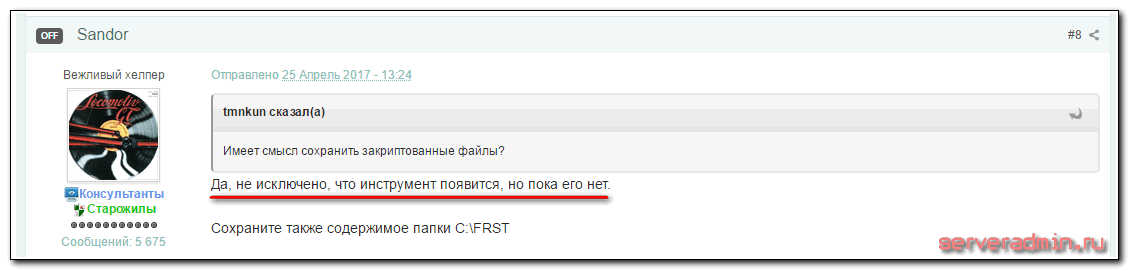

Возможно вам повезет больше. Можно еще ознакомиться со списком дешифраторов для скачивания на отдельной странице – https://www.nomoreransom.org/decryption-tools.html. Может быть там найдется что-то полезное. Когда вирус совсем свежий шансов на это мало, но со временем возможно что-то появится. Есть примеры, когда в сети появлялись дешифраторы к некоторым модификациям шифровальщиков. И эти примеры есть на указанной странице.

Где еще можно найти дешифратор я не знаю. Вряд ли он реально будет существовать, с учетом особенностей работы современных шифровальщиков. Полноценный дешифратор может быть только у авторов вируса.

Как лечить компьютер и удалить вымогатель spora ransomware

После того, как вы узнали, что все ваши файлы зашифрованы, нужно определиться, что вы будете делать дальше. Если у вас есть бэкапы и расшифровка файлов вам не требуется, то можно смело переходить к лечению компьютера и удалению вируса. Как и все остальные вирусы шифровальщики, удалить из системы его не трудно. Та модификация, что попалась мне, вообще ничего особенного с системой не делала, нигде себя не прописывала — ни в реестре, ни в автозапуске. Все, что сделал вирус, это создал несколько файлов. 3 файла в папке с профилем пользователя C:\Users\user\AppData\Roaming:

- RU15C-ACXRT-RTZTZ-TOGTO.HTML — html страничка с информацией о заражении и входе в личный кабинет на сайте злоумышленников.

- RU15C-ACXRT-RTZTZ-TOGTO.KEY — файл с ключами, на основе которых можно купить дешифратор.

- RU15C-ACXRT-RTZTZ-TOGTO.LST — файл со списком ваших зашифрованных файлов.

Эти же 3 файла будут продублированы в папке C:\Users\user\AppData\Roaming\Microsoft\Windows\Templates. На рабочем столе пользователя будут лежать первые два файла из списка. Все эти файлы носят информационный характер и непосредственной опасности не представляют. Сам вирус будет находиться в папке C:\Users\user\AppData\Local\Temp. Вот список файлов оттуда, относящиеся к spora:

- 4a0f17b9936.exe — непосредственно вирус.

- close.js — javaScript-файл, который создает исполняемый файл с вирусом.

- doc_113fce.docx — поддельный документ.

- 1С.a01e743_рdf.hta — вложение из почты.

Этот список файлов представляет непосредственную опасность и его в первую очередь надо удалить. Ни в коем случае не копируйте эти файлы на флешку или куда-то еще. Если случайно запустите на другом компьютере, то потеряете и там все данные. Если вам нужно сохранить для последующего разбора файлы с вирусами, то добавьте их в зашифрованный архив.

Удаления этих файлов достаточно для того, чтобы избавиться от вируса шифровальщика

Но хочу обратить внимание, что модификации могут быть разные. Я видел в интернете информацию о том, что этот вирус иногда ведет себя как троян, создает копии системных папок в виде ярлыка, скрывает настоящие системные папки, а в свойствах запуска ярлыков добавляет себя

Таким образом, после расшифровки файлов, ваша карета снова может превратиться в тыкву.

После ручного удаления вируса, рекомендую воспользоваться бесплатными инструментами от популярных антивирусов. Подробнее об этом я уже рассказывал ранее на примере вируса . Можете воспользоваться приведенными там рекомендациями. Они актуальны и для вируса spora.

Я рекомендую после расшифровки файлов, сразу же переустановить систему Windows. Только это может дать 100% гарантию, что на компьютер очищен полностью.

Если вам необходимо любой ценой восстановить зашифрованные файлы, а самостоятельно вы это сделать не можете, рекомендую сразу обращаться к профессионалам. Неправильные ваши действия могут привести к тому, что файлы вы вообще не сможете получить назад. Как минимум, вам нужно снять посекторный образ системы и сохранить его, прежде чем вы сами начнете что-то делать. Как сделать образ системы рассказывать не буду, это выходит за рамки данной статьи.

Подведем итог. После того, как ваш компьютер был зашифрован, правильная последовательность действий для возможной расшифровки файлов и лечения компьютера следующая:

- Отключаем компьютер от сети.

- Сохраняем файлы с расширением .KEY и .LST.

- Делаем полный посекторный образ дисков с информацией, загрузившись с Live CD.

- Удаляем вирус с компьютера.

- Пробуем восстановить файлы самостоятельно.

- Переустанавливаем Windows.

Как вирус вымогатель bomber шифрует файлы

Вирус первое время будет работать незаметно для вас. Пока он не зашифрует все файлы, его деятельность вы не заметите, если только не обнаружите неизвестные файлы с расширением .bomber. Только после того, как вирус закончит все шифровать, вы увидите оповещение с требованием выкупа.

Итак, вирус шифрует содержание всех полезных файлов и ставит расширение .bomber. Помимо самого содержимого, он шифрует и имена файлов. В итоге вы увидите что-то подобное в директориях с файлами.

При запуске шифровальщика генерируется пара сессионных ключей RSA, приватный сессионный ключ шифруется содержащимся в теле зловреда публичным ключом RSA злоумышленников. Данная информация будет затем записана в файл с требованиями злоумышленников.

Файлы шифруются по алгоритму AES-256-CBC, ключ и вектор для каждого файла генерируются непосредственно перед шифрованием. Ключ и вектор AES зашифровываются сессионным публичным ключом RSA и записываются в конец зашифрованного файла.

Имена файлов шифруются алгоритмом RC4, используя в качестве ключа строку, содержащую зашифрованные ключ и вектор AES. Полученный буфер будет закодирован алгоритмом Base64 с нестандартным алфавитом.

Касперский, eset nod32 и другие в борьбе с шифровальщиком bomber

Популярные антивирусы определяю шифровальщик bomber по-разному:

- PDM:Trojan.Win32.Generic

- Trojan.Win32.Dimnie

- Backdoor.Win32.TeamBot

- Trojan-Ransom.Win32.Purga

Я пробежался по форумам основных антивирусов и не увидел там ничего полезного. К сожалению, как обычно, антивирусы оказались не готовы к нашествию новой волны шифровальщиков. Вот сообщения с форума Kaspersky. Можно прикинуть масштаб эпидемии:

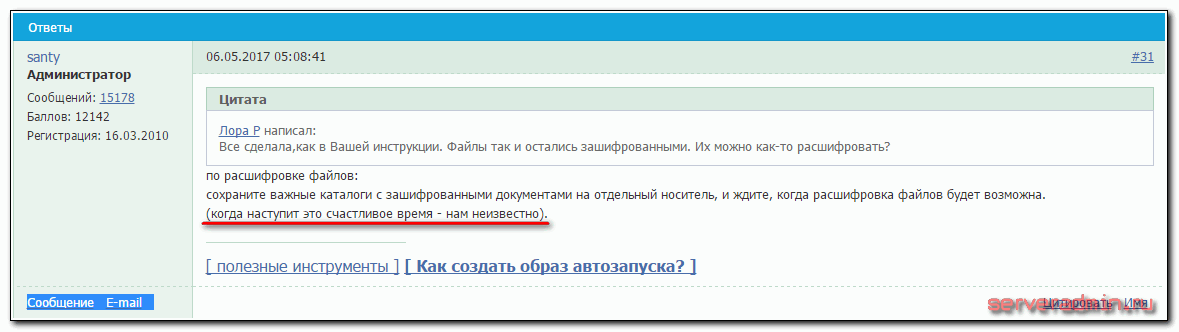

По расшифровке, к сожалению, касперский вариантов не предлагает.

Если у вас есть лицензия на антивирус, то имеет смысл написать запрос в тех. поддержку. Возможно, появятся какие-то шансы.

Почему-то я не нашел вообще обсуждения шифровальщика bomber на форумах антивируса Eset nod32 и Dr.Web. Форум касперского заполнен запросами, а у остальных на форуме тишина. Либо ими никто не пользуется, либо они защитили от этого шифровальщика и запросов у клиентов не было. Не знаю в чем дело. Обычно я там нахожу некоторую информацию по вирусам шифровальщика.

Антивирусы традиционно пропускают новые модификации троянов-шифровальщиков. И тем не менее, я рекомендую ими пользоваться. Если вам повезет, и вы получите на почту шифровальщика не в первую волну заражений, а чуть позже, есть шанс, что антивирус вам поможет. Они все работает на шаг позади злоумышленников. Выходит новая версия вымогателя, антивирусы на нее не реагируют. Как только накапливается определенная масса материала для исследования по новому вирусу, антивирусы выпускают обновление и начинают на него реагировать.

Что мешает антивирусам реагировать сразу же на любой процесс шифрования в системе, мне не понятно. Возможно, есть какой-то технический нюанс на эту тему, который не позволяет адекватно среагировать и предотвратить шифрование пользовательских файлов. Мне кажется, можно было бы хотя бы предупреждение выводить на тему того, что кто-то шифрует ваши файлы, и предложить остановить процесс.

Где скачать дешифратор spora ransomware

Прежде чем начинать восстанавливать файлы самостоятельно, можно попробовать поискать дешифратор для spora ransomware. Существует сайт https://www.nomoreransom.org, на котором собраны дешифраторы для некоторых шифровальщиков. Можно попытать счастья и проверить, есть ли там рабочий дешифратор для spora, который позволит очень быстро и просто расшифровать файлы.

Сразу хочу предупредить, что шансов найти рабочий дешифратор не много, но вдруг повезет? Попытка не пытка. Идем на сайт, на главной странице нажимаем на YES.

Выбираем парочку зашифрованных файлов и отправляем их на сервер для подбора дешифратора.

Мне не повезло. На момент написания статьи дешифратор для spora ransomware отсутствовал.

Список существующих дешифраторов для шифровальщиков можно посмотреть в отдельном разделе https://www.nomoreransom.org/decryption-tools.html. Возможно, когда-нибудь там появится что-то и для spora. Наличие такого количества готовых дешифраторов позволяет думать, что теоретически это возможно, хотя я и не очень представляю как это возможно с текущей реализацией алгоритма шифрования.

Есть ли еще возможность найти рабочий дешифратор для шифровальщика spora ransomware я не знаю. Думаю, что нет. А если кто-то будет предлагать его продать, да еще и по небольшой цене, то скорее всего это будет мошенник.

Никогда не покупайте дешифраторы, если вам предварительно не предоставят 100% гарантии его работы на примере нескольких, а еще лучше всех файлов.

Как расшифровать и восстановить файлы после вируса Crusis (Dharma)

Что же делать, когда вирус Crusis (Dharma) зашифровал ваши файлы, никакие описанные ранее способы не помогли, а файлы восстановить очень нужно? Техническая реализация шифрования не позволяет выполнить расшифровку файлов без ключа или дешифратора, который есть только у автора шифровальщика. Может быть есть какой-то еще способ его получить, но у меня нет такой информации. Нам остается только попытаться восстановить файлы подручными способами. К таким относится:

- Инструмент теневых копий windows.

- Программы по восстановлению удаленных данных

Перед дальнейшими манипуляциями я рекомендую сделать посекторный образ диска. Это позволит зафиксировать текущее состояние и если ничего не получится, то хотя бы можно будет вернуться в исходную точку и попробовать что-то еще. Дальше нужно удалить самого шифровальщика любым антивирусом с последним набором антивирусных баз. Подойдет CureIt или Kaspersky Virus Removal Tool. Можно любой другой антивирус установить в режиме триал. Этого хватит для удаления вируса.

После этого загружаемся в зараженной системе и проверим, включены ли у нас теневые копии. Этот инструмент по-умолчанию работает в windows 7 и выше, если вы его не отключили вручную. Для проверки открываем свойства компьютера и переходим в раздел защита системы.

Если вы во время заражения не подтвердили запрос UAC на удаление файлов в теневых копиях, то какие-то данные у вас там должны остаться. Для удобного восстановления файлов из теневых копий предлагаю воспользоваться бесплатной программой для этого — ShadowExplorer. Скачивайте архив, распаковывайте программу и запускайте.

Откроется последняя копия файлов и корень диска C. В левом верхнем углу можно выбрать резервную копию, если у вас их несколько. Проверьте разные копии на наличие нужных файлов. Сравните по датам, где более свежая версия. В моем примере ниже я нашел 2 файла на рабочем столе трехмесячной давности, когда они последний раз редактировались.

Мне удалось восстановить эти файлы. Для этого я их выбрал, нажал правой кнопкой мыши, выбрал Export и указал папку, куда их восстановить.

Вы можете восстанавливать сразу папки по такому же принципу. Если у вас работали теневые копии и вы их не удаляли, у вас достаточно много шансов восстановить все, или почти все файлы, зашифрованные вирусом. Возможно, какие-то из них будут более старой версии, чем хотелось бы, но тем не менее, это лучше, чем ничего.

Если по какой-то причине у вас нет теневых копий файлов, остается единственный шанс получить хоть что-то из зашифрованных файлов — восстановить их с помощью средств восстановления удаленных файлов. Для этого предлагаю воспользоваться бесплатной программой Photorec.

Запускайте программу и выбирайте диск, на котором будете восстанавливать файлы. Запуск графической версии программы выполняет файл qphotorec_win.exe. Необходимо выбрать папку, куда будут помещаться найденные файлы. Лучше, если эта папка будет располагаться не на том же диске, где мы осуществляем поиск. Подключите флешку или внешний жесткий диск для этого.

Процесс поиска будет длиться долго. В конце вы увидите статистику. Теперь можно идти в указанную ранее папку и смотреть, что там найдено. Файлов будет скорее всего много и большая часть из них будут либо повреждены, либо это будут какие-то системные и бесполезные файлы. Но тем не менее, в этом списке можно будет найти и часть полезных файлов. Тут уже никаких гарантий нет, что найдете, то и найдете. Лучше всего, обычно, восстанавливаются изображения.

Если результат вас не удовлетворит, то есть еще программы для восстановления удаленных файлов. Ниже список программ, которые я обычно использую, когда нужно восстановить максимальное количество файлов:

- R.saver

- Starus File Recovery

- JPEG Recovery Pro

- Active File Recovery Professional

Программы эти не бесплатные, поэтому я не буду приводить ссылок. При большом желании, вы сможете их сами найти в интернете.

Весь процесс восстановления файлов с помощью перечисленных программ подробно показан в видео в самом конце статьи.

Как вылечить компьютер, если я подцепил вымогателя?

От троянов-блокировщиков хорошо помогает бесплатная программа Kaspersky WindowsUnlocker.

С шифровальщиками бороться сложнее. Сначала нужно ликвидировать заразу — для этого лучше всего использовать антивирус. Если нет платного, то можно скачать бесплатную пробную версию с ограниченным сроком действия, для лечения этого будет достаточно.

Следующий этап — восстановление зашифрованных файлов.

Если есть резервная копия, то проще всего восстановить файлы из нее.

Если резервной копии нет, можно попробовать расшифровать файлы с помощью специальных утилит — декрипторов. Все бесплатные декрипторы, созданные «Лабораторией Касперского», можно найти на сайте Noransom.kaspersky.com.

Декрипторы выпускают и другие антивирусные компании. Только не скачивайте такие программы с сомнительных сайтов — запросто подхватите еще какую-нибудь заразу. Если подходящей утилиты нет, то остается единственный способ — заплатить мошенникам и получить от них ключ для расшифровки. Но не советуем это делать.

Методы защиты от вируса bomber

Как защититься от работы шифровальщика и обойтись без материального и морального ущерба? Есть несколько простых и эффективных советов:

- Бэкап! Резервная копия всех важных данных. И не просто бэкап, а бэкап, к которому нет постоянного доступа. Иначе вирус может заразить как ваши документы, так и резервные копии.

- Лицензионный антивирус. Хотя они не дают 100% гарантии, но шансы избежать шифрования увеличивают. К новым версиям шифровальщика они чаще всего не готовы, но уже через 3-4 дня начинают реагировать. Это повышает ваши шансы избежать заражения, если вы не попали в первую волну рассылки новой модификации шифровальщика.

- Не открывайте подозрительные вложения в почте. Тут комментировать нечего. Все известные мне шифровальщики попали к пользователям через почту. Причем каждый раз придумываются новые ухищрения, чтобы обмануть жертву.

- Не открывайте бездумно ссылки, присланные вам от ваших знакомых через социальные сети или мессенджеры. Так тоже иногда распространяются вирусы.

- Включите в windows отображение расширений файлов. Как это сделать легко найти в интернете. Это позволит вам заметить расширение файла на вирусе. Чаще всего оно будет .exe, .vbs, .src. В повседневной работе с документами вам вряд ли попадаются подобные расширения файлов.

- Не скачивайте и не используйте дистрибутивы и портированные версии программ из непроверенных источников. Проверенными источниками являются в первую очередь сайты авторов программ, либо проверенные порталы. То, что вы найдете в топе выдачи поисковых систем может оказаться зараженным.

Постарался дополнить то, что уже писал раньше в каждой статье про вирус шифровальщик. А пока прощаюсь. Буду рад полезным замечаниям по статье и вирусу-шифровальщику bomber в целом.

Касперский, eset nod32 и другие в борьбе с шифровальщиком Crusis (Dharma)

Как обычно, прошелся по форумам популярных антивирусов в поисках информации о шифровальщике, который ставит расширение .combo. Явно заметна тенденция на распространение вируса. Очень много запросов начинаются с середины августа. Сейчас вроде не видно их, но, возможно временно, либо просто изменилось расширение зашифрованных файлов.

Вот пример типичного обращения с форума Касперского.

Там же ниже комментарий модератора.

На форуме EsetNod32 давно знакомы с вирусом, который ставит расширение .combo. Как я понял, вирус не уникальный и не новый, а разновидность давно известной серии вирусов Crusis (Dharma). Вот типичное обращение с просьбой расшифровать данные:

А вот опыт одного из пользователей, который заплатил злоумышленникам и восстановил свои файлы.

Обратил внимание, что на форуме Eset много отзывов о том, что вирус проник на сервер через rdp. Похоже, это реально сильная угроза и оставлять rdp без прикрытия нельзя

Возникает только вопрос — как же все таки вирус заходит по rdp. Подбирает пароль, подключается уже с известным пользователем и паролем, либо как-то еще.

Касперский, eset nod32 и другие в борьбе с шифровальщиком Filecoder.ED

Популярные антивирусы определяю шифровальщик CRYPTED000007 как Filecoder.ED и дальше может быть еще какое-то обозначение. Я пробежался по форумам основных антивирусов и не увидел там ничего полезного. К сожалению, как обычно, антивирусы оказались не готовы к нашествию новой волны шифровальщиков. Вот сообщение с форума Kaspersky.

Вот результат подробного обсуждения шифровальщика CRYPTED000007 на форуме антивируса Eset nod32. Обращений уже очень много, а антивирус ничего не может поделать.

Антивирусы традиционно пропускают новые модификации троянов-шифровальщиков. И тем не менее, я рекомендую ими пользоваться. Если вам повезет, и вы получите на почту шифровальщика не в первую волну заражений, а чуть позже, есть шанс, что антивирус вам поможет. Они все работает на шаг позади злоумышленников. Выходит новая версия вымогателя, антивирусы на нее не реагируют. Как только накапливается определенная масса материала для исследования по новому вирусу, антивирусы выпускают обновление и начинают на него реагировать.

Что мешает антивирусам реагировать сразу же на любой процесс шифрования в системе, мне не понятно. Возможно, есть какой-то технический нюанс на эту тему, который не позволяет адекватно среагировать и предотвратить шифрование пользовательских файлов. Мне кажется, можно было бы хотя бы предупреждение выводить на тему того, что кто-то шифрует ваши файлы, и предложить остановить процесс.

Можно что-то настроить на компьютере, чтобы защититься от вируса шифровальщика?

а) Во-первых, обязательно поставьте антивирус. Но мы об этом уже говорили.

б) В браузерах можно отключить выполнение скриптов, поскольку их часто используют злоумышленники. Подробности о том, как лучше настроить браузеры Chrome и Firefox, можно прочитать на нашем блоге.

в) Включить показ расширений файлов в «Проводнике» Windows.

г) Windows обычно помечает опасные файлы скриптов VBS и JS иконкой текстового документа, что сбивает неопытных пользователей с толку. Проблему можно решить, назначив программу «Блокнот» (Notepad) приложением по умолчанию для расширений VBS и JS.

д) Можно включить в антивирусе функцию «Режим безопасных программ» (Trusted Applications Mode ), запрещающую установку и исполнение любых программ, которые не внесены в «белый список». По умолчанию она не включена, так как требует некоторого времени для настройки. Но это действительно полезная штука, особенно если пользователи у компьютера не самые продвинутые и есть риск, что они случайно запустят что-нибудь не то.

Золотая жила

Специалисты ThreatFabric отметили, что подавляющее большинство обнаруженных ими конфигураций зловредной программы нацелены на приложения банков Италии, Австралии, Испании, Нидерладнов и Великобритании. Однако российские эксперты говорят, что потенциальную угрозу Vultur представляет и для пользователей в нашей стране.

В «Лаборатории Касперского» сказали, что знают об этом вирусе с ноября 2020 года, но до сих пор не зарегистрировали ни одного случая заражения в РФ

Но прецеденты не исключены в будущем, хорошо развитый в стране мобильный банкинг может обратить внимание операторов Vultur на Россию, сказал Виктор Чебышев

Похожего мнения придерживается и руководитель направления аналитики угроз ESET Александр Пирожков. По его данным, случаев заражения Vultur в России тоже не было, но злоумышленникам ничего не мешает переписать вирус под отечественные приложения.

Троянский фон2

Фото: Global Look Press/Peter Schatz

— Потенциал Vultur позволяет адаптировать его под новые потребности злоумышленников. Если учесть, что Россия — один из лидеров по числу держателей криптокошельков, то наша страна может стать лакомой целью для операторов нового вируса, — говорит он.

В июле 2021 года аналитическое агентство Chainalysis опубликовало рейтинг стран по доходу от реализации биткоинов. В нем Россия заняла пятое место с показателем в $600 млн.

Впрочем, некоторые эксперты считают, что до тех пор, пока вирус дойдет до нашей страны, он уже перестанет быть актуальным.

— В перспективе заражение смартфонов отечественных пользователей возможно, но маловероятно. Скорее всего, разработчики исправят уязвимость раньше, чем она докатится до России, — считает Федор Музалевский.

По его словам, сейчас важно следить за обновлениями банковских приложений и не откладывать их установку